Konfigurowanie zapory w routerze Mikrotik

Routery Mikrotik są dość popularne i instalowane w domach lub biurach dla wielu użytkowników. Podstawowym bezpieczeństwem pracy z takim sprzętem jest odpowiednio skonfigurowana zapora ogniowa. Zawiera zestaw parametrów i reguł, które pozwalają zabezpieczyć sieć przed zagranicznymi połączeniami i atakami hack.

Skonfiguruj zaporę sieciową routera Mikrotik

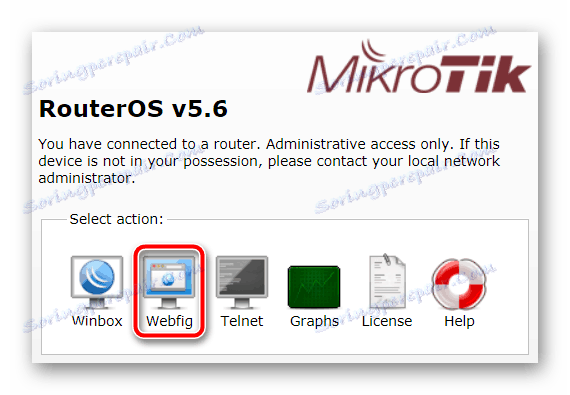

Router jest skonfigurowany przy użyciu specjalnego systemu operacyjnego, który umożliwia korzystanie z interfejsu internetowego lub specjalnego programu. W tych dwóch wersjach jest wszystko, czego potrzebujesz, aby edytować firewall, więc nie ma znaczenia, co wolisz. Skoncentrujemy się na wersji przeglądarki. Zanim zaczniesz, musisz się zalogować:

- Za pomocą dowolnej wygodnej przeglądarki przejdź do

192.168.88.1. - W oknie początkowym interfejsu sieciowego routera wybierz "Webfig" .

- Zobaczysz formularz logowania. Wprowadź nazwę użytkownika i hasło w łańcuchach, którymi domyślnie jest

admin.

Możesz dowiedzieć się więcej o pełnej konfiguracji routerów tej firmy w naszym innym artykule pod linkiem poniżej, a my przejdziemy bezpośrednio do konfiguracji parametrów ochronnych.

Więcej szczegółów: Jak skonfigurować router Mikrotik

Czyszczenie arkusza reguł i tworzenie nowych

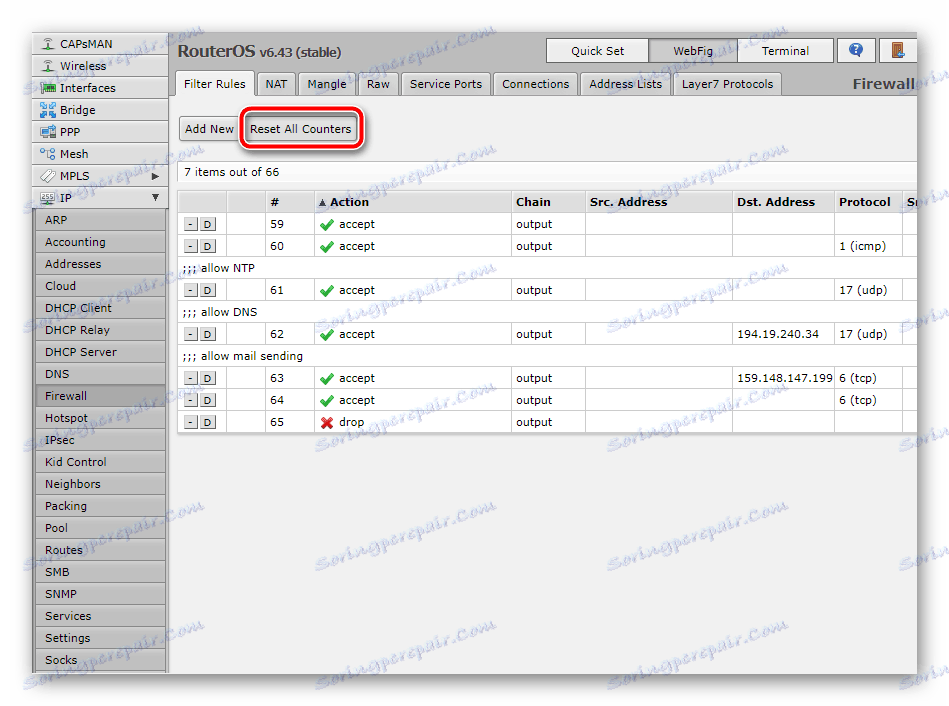

Po zalogowaniu pojawi się główne menu, w którym panel ze wszystkimi kategoriami znajduje się po lewej stronie. Przed dodaniem własnej konfiguracji należy wykonać następujące czynności:

- Rozwiń kategorię "IP" i przejdź do sekcji "Zapora sieciowa" .

- Wyczyść wszystkie obecne reguły, klikając odpowiedni przycisk. Należy to zrobić, aby uniknąć dalszych konfliktów podczas tworzenia własnej konfiguracji.

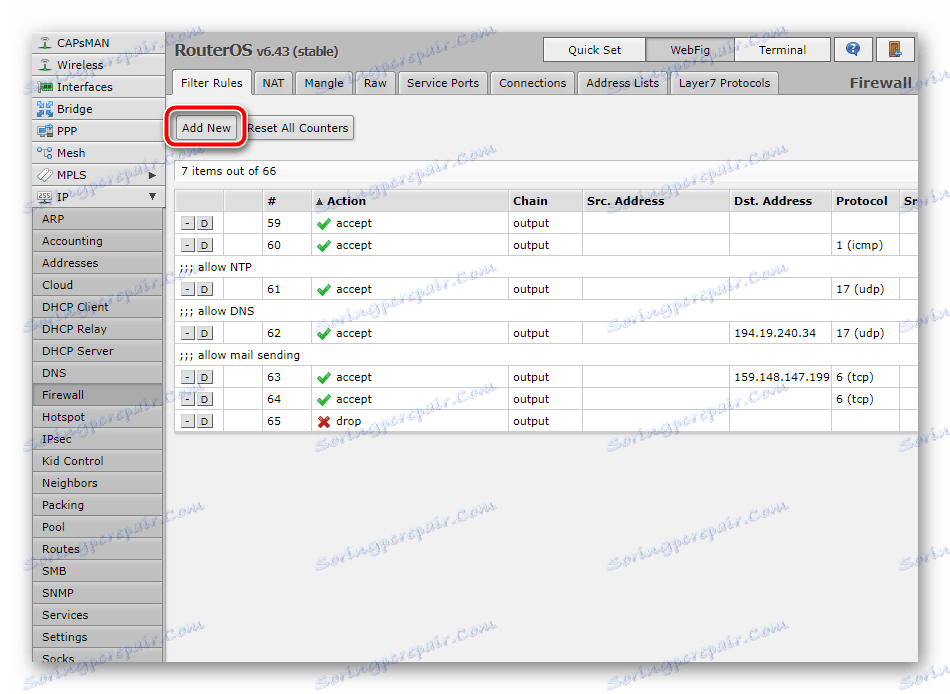

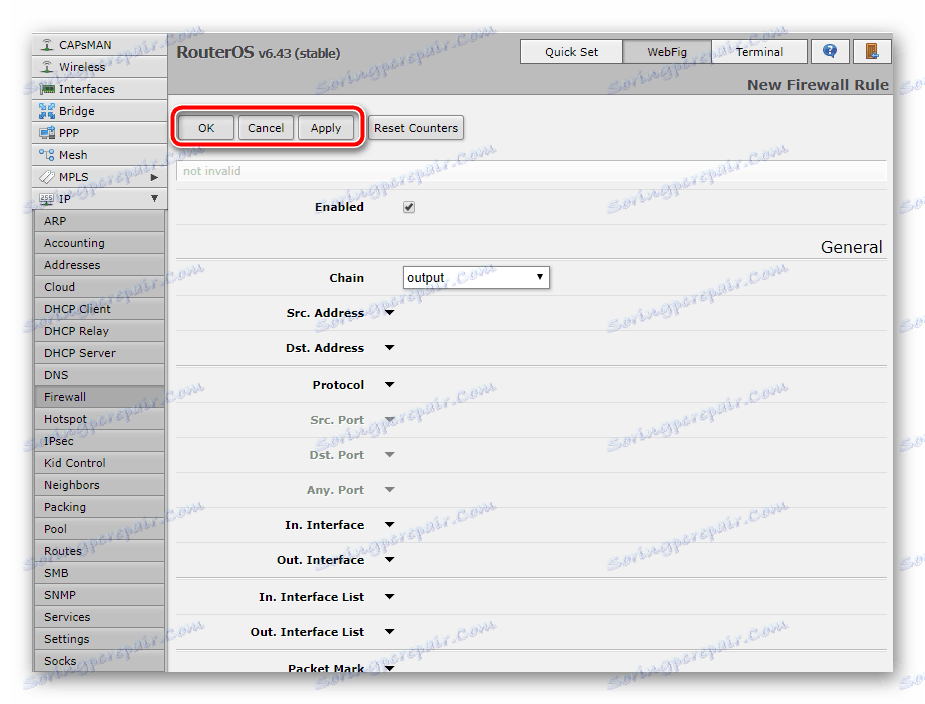

- Jeśli wszedłeś do menu przez przeglądarkę, możesz przejść do okna tworzenia ustawień za pomocą przycisku "Dodaj" , w programie powinieneś kliknąć czerwony plus.

Teraz, po dodaniu każdej reguły, musisz kliknąć te same przyciski tworzenia, aby ponownie rozwinąć okno edycji. Przyjrzyjmy się wszystkim podstawowym ustawieniom bezpieczeństwa.

Sprawdź połączenie urządzenia

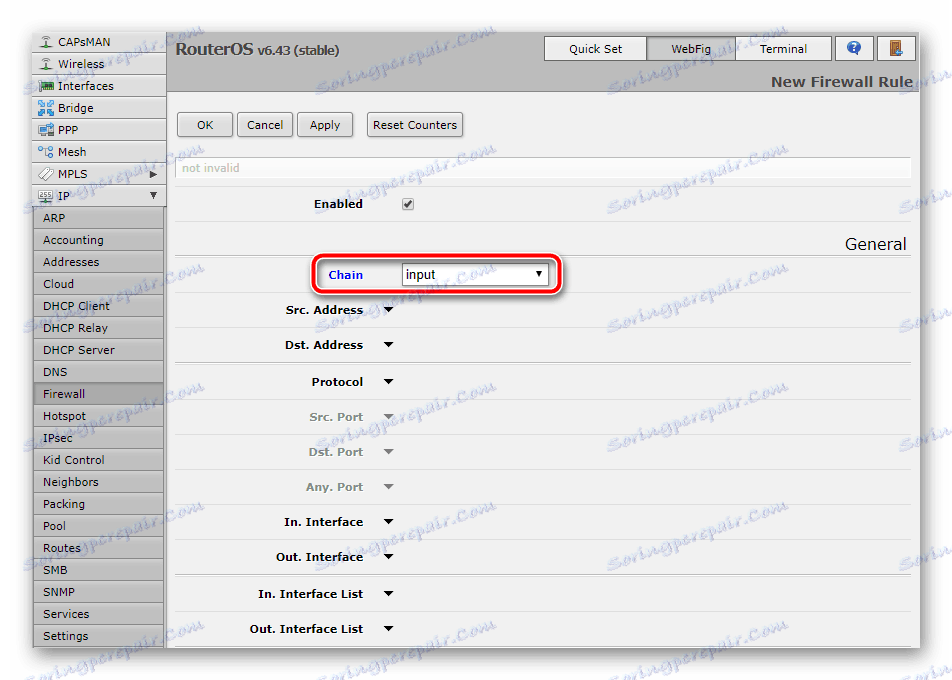

Router podłączony do komputera jest czasami sprawdzany przez system operacyjny Windows pod kątem aktywnego połączenia. Taki proces można również uruchomić ręcznie, ale zabieg ten będzie dostępny tylko wtedy, gdy w zaporze znajduje się reguła umożliwiająca komunikację z systemem operacyjnym. Jest skonfigurowany w następujący sposób:

- Kliknij "Dodaj" lub czerwony plus, aby wyświetlić nowe okno. Tutaj, w wierszu "Łańcuch" , który oznacza "Sieć", należy wskazać "Wejście" - przychodzące. Pomoże to ustalić, że system uzyskuje dostęp do routera.

- Na pozycji "Protokół" ustaw wartość "icmp" . Ten typ służy do wysyłania wiadomości związanych z błędami i innymi niestandardowymi sytuacjami.

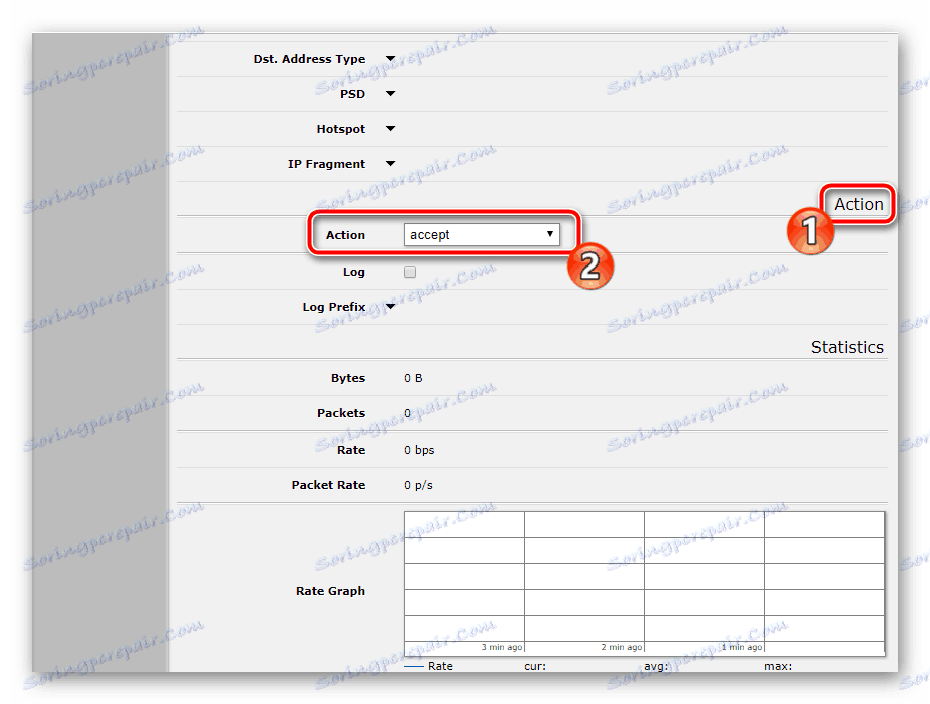

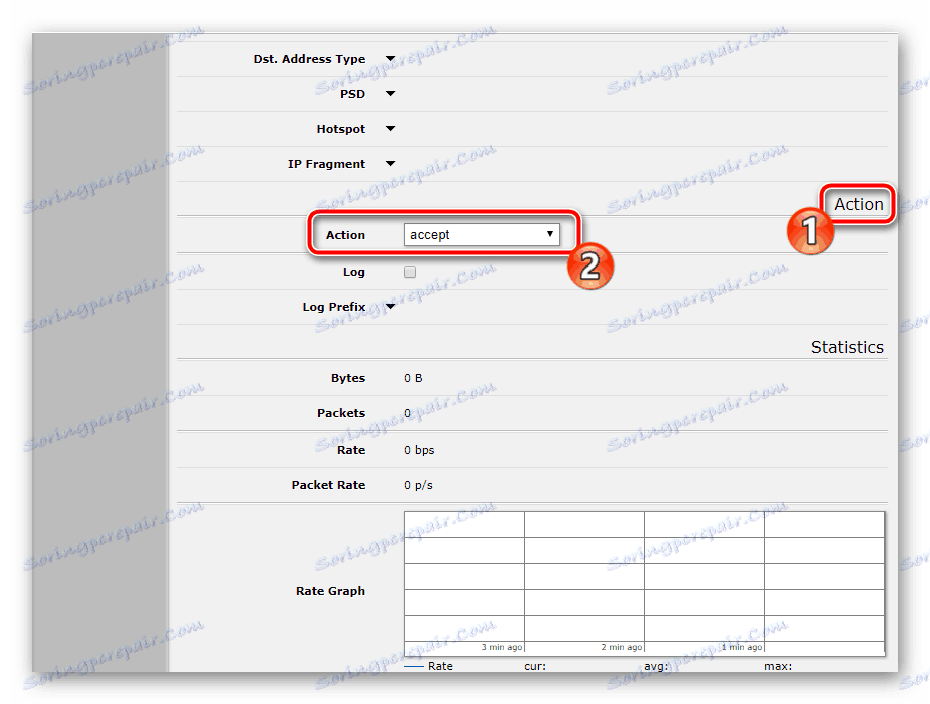

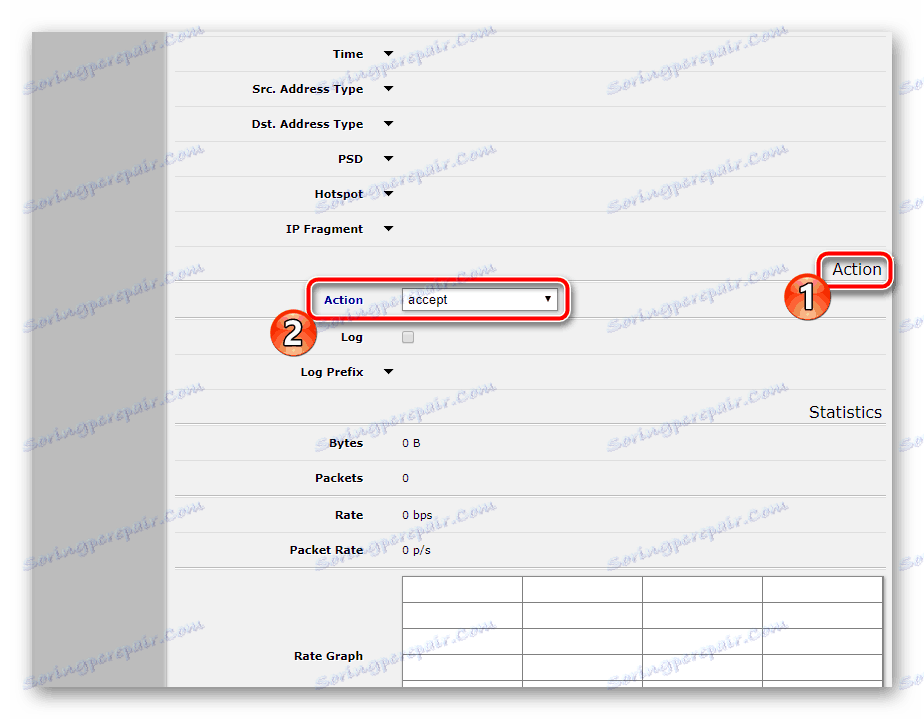

- Przejdź do sekcji lub karty "Akcja" , gdzie wstaw "Zaakceptuj" , czyli taka edycja pozwala na pingowanie urządzenia Windows.

- Wspinaj się, aby zastosować zmiany i zakończyć edycję reguł.

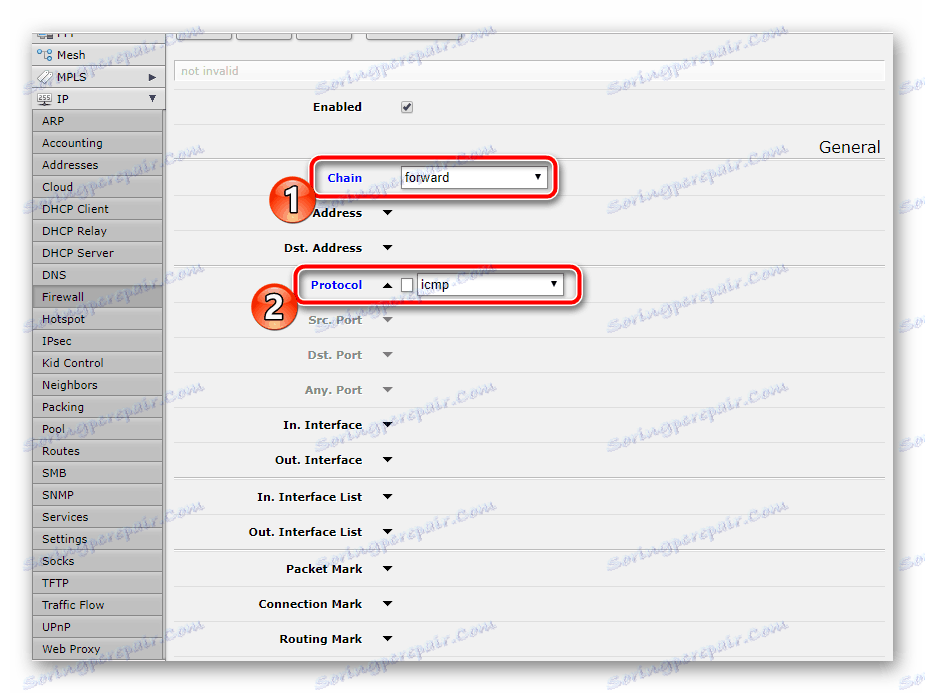

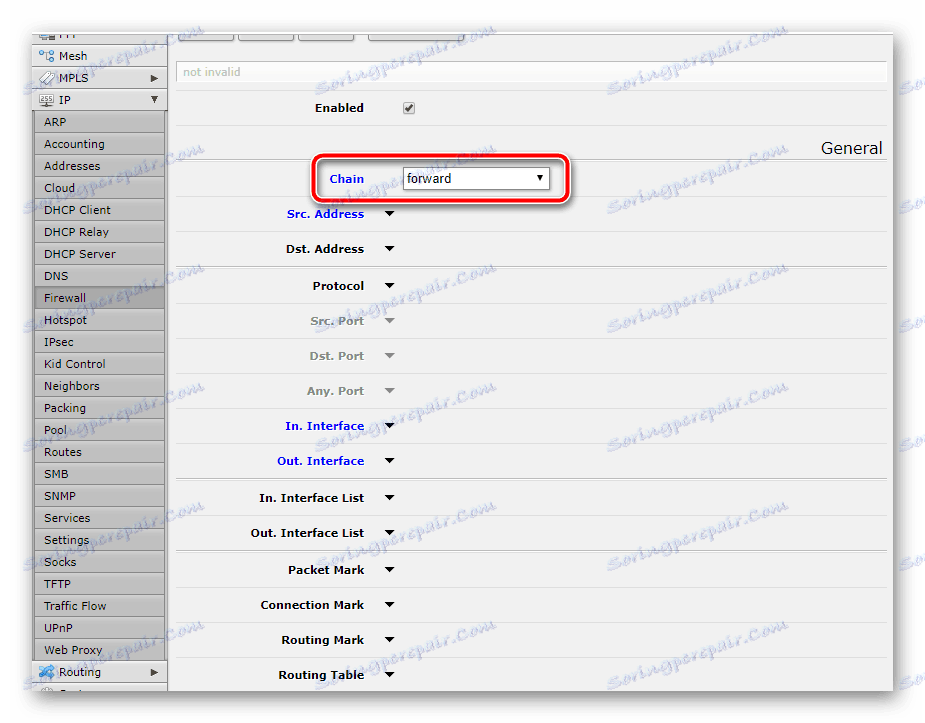

Jednak cały proces przesyłania wiadomości i sprawdzania sprzętu za pośrednictwem systemu operacyjnego Windows nie kończy się na tym. Drugą pozycją jest transfer danych. Dlatego utwórz nowy parametr, w którym należy określić "Сhain" - "Forward" , i ustaw protokół taki, jaki został zrobiony w poprzednim kroku.

Nie zapomnij sprawdzić "Akcji" , aby umieścić "Akceptuj" .

Pozwól na nawiązane połączenia

Czasami inne urządzenia są podłączone do routera za pomocą Wi-Fi lub kabli. Ponadto można użyć domu lub grupy firmowej. W takim przypadku musisz zezwolić na nawiązane połączenia, aby uniknąć problemów z dostępem do Internetu.

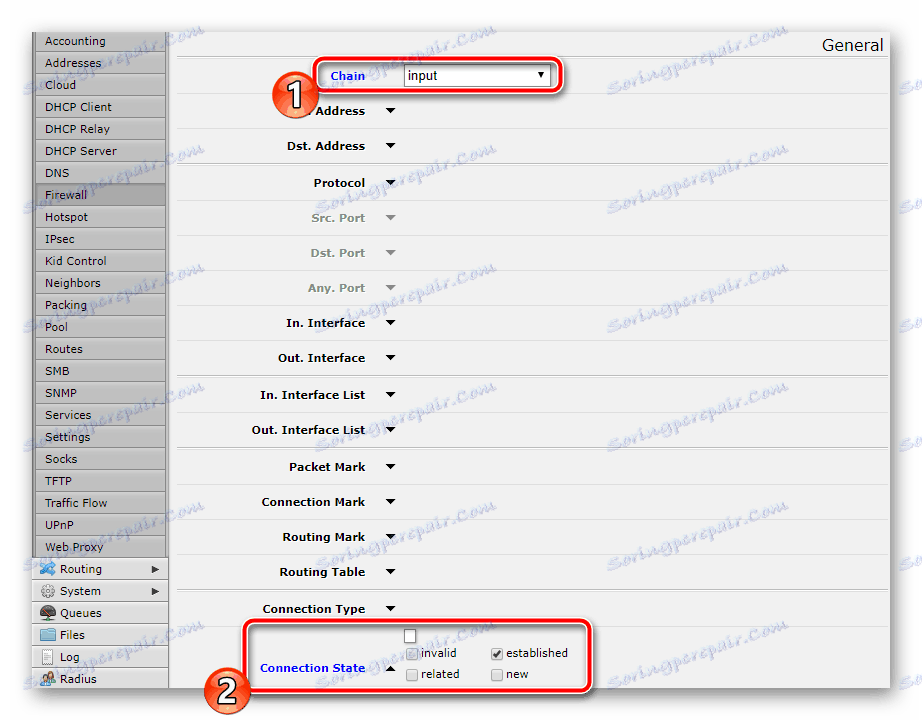

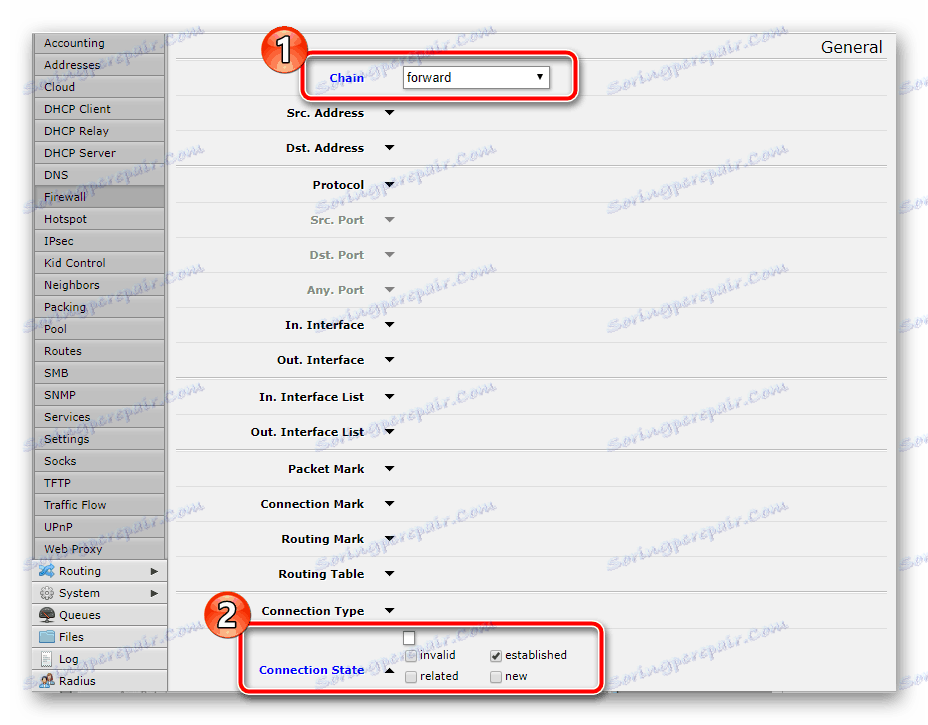

- Kliknij "Dodaj" . Podaj ponownie typ sieci przychodzącej. Przewiń w dół i zaznacz "Ustanowione" obok "Stan połączenia", aby wskazać nawiązane połączenie.

- Nie zapomnij sprawdzić "Akcji", aby wybrać przedmiot, którego potrzebujemy, tak jak w poprzednich konfiguracjach reguł. Następnie możesz zapisać zmiany i przejść dalej.

W innej regule wpisz "Prześlij dalej" w pobliżu "Łańcucha" i zaznacz ten sam element. Działanie należy również potwierdzić, wybierając opcję "Akceptuj" , a następnie kontynuuj.

Umożliwianie połączonych połączeń

W przybliżeniu te same reguły będą musiały zostać utworzone dla połączonych połączeń, aby uniknąć konfliktów podczas próby uwierzytelnienia. Cały proces odbywa się w kilku krokach:

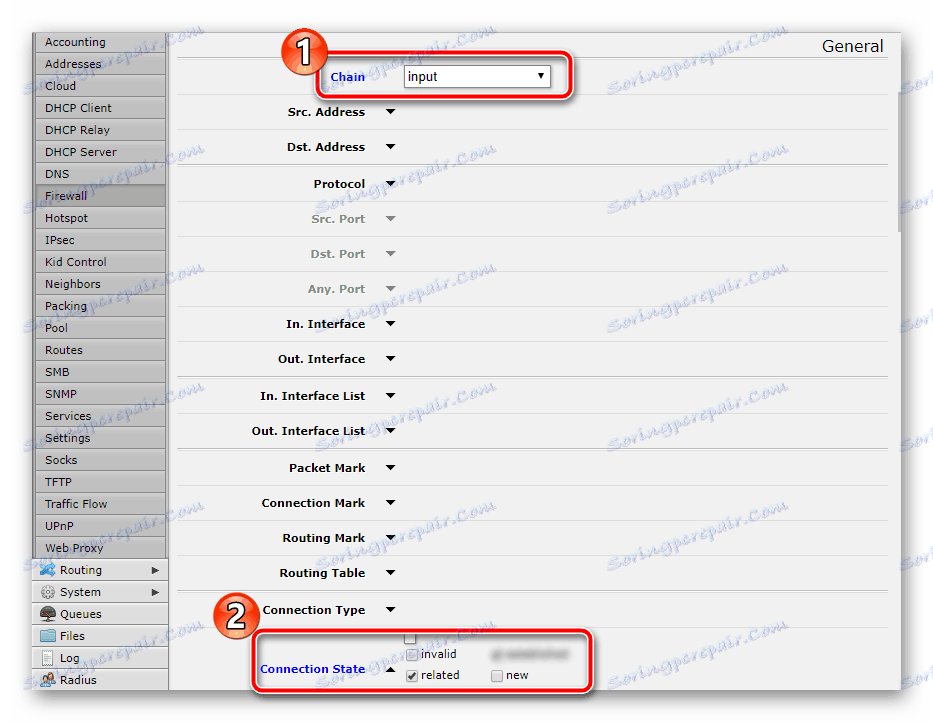

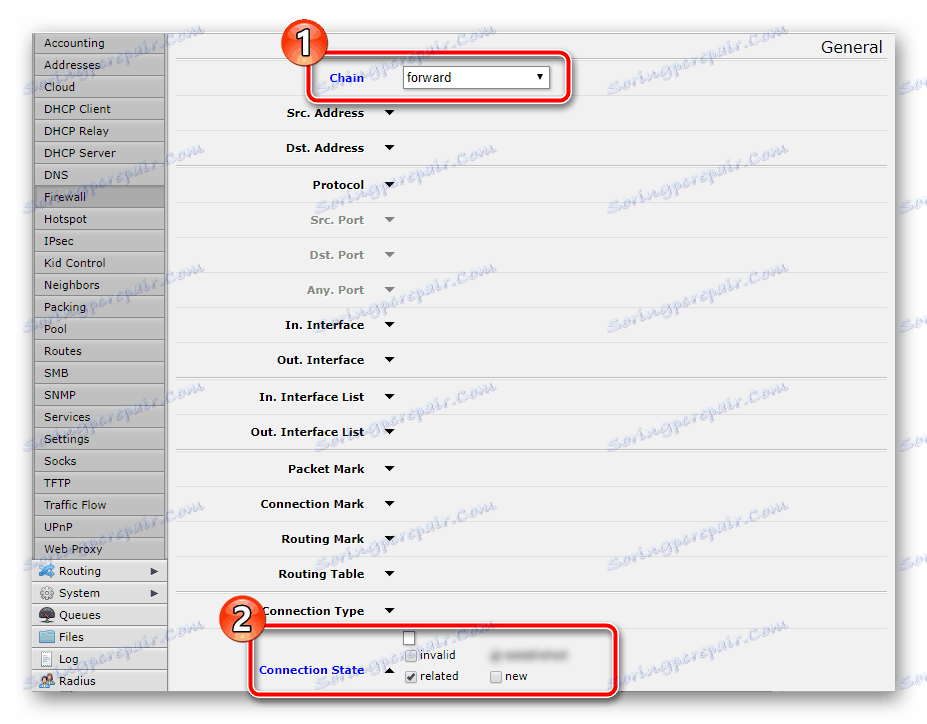

- Zdefiniuj wartość "Łańcuch" - "Wejście" dla reguły, rozwiń i zaznacz pole "Powiązane" obok "Stan połączenia" . Nie zapomnij o sekcji "Akcja" , w której aktywowany jest ten sam parametr.

- W drugim nowym ustawieniu pozostaw typ połączenia taki sam, ale ustaw sieć na "Forward" , także w sekcji akcji potrzebujesz "Accept" .

Pamiętaj, aby zapisać zmiany, aby reguły zostały dodane do listy.

Zezwalaj na połączenia z sieci lokalnej

Użytkownicy sieci LAN będą mogli łączyć się tylko wtedy, gdy zostaną ustawione w regułach zapory sieciowej. Aby edytować, najpierw musisz wiedzieć, gdzie jest podłączony kabel dostawcy (w większości przypadków jest to ether1), a także adres IP twojej sieci. Przeczytaj więcej na ten temat w naszym innym materiale pod linkiem poniżej.

Więcej szczegółów: Jak znaleźć adres IP komputera

Następnie musisz skonfigurować tylko jeden parametr. Robi się to w następujący sposób:

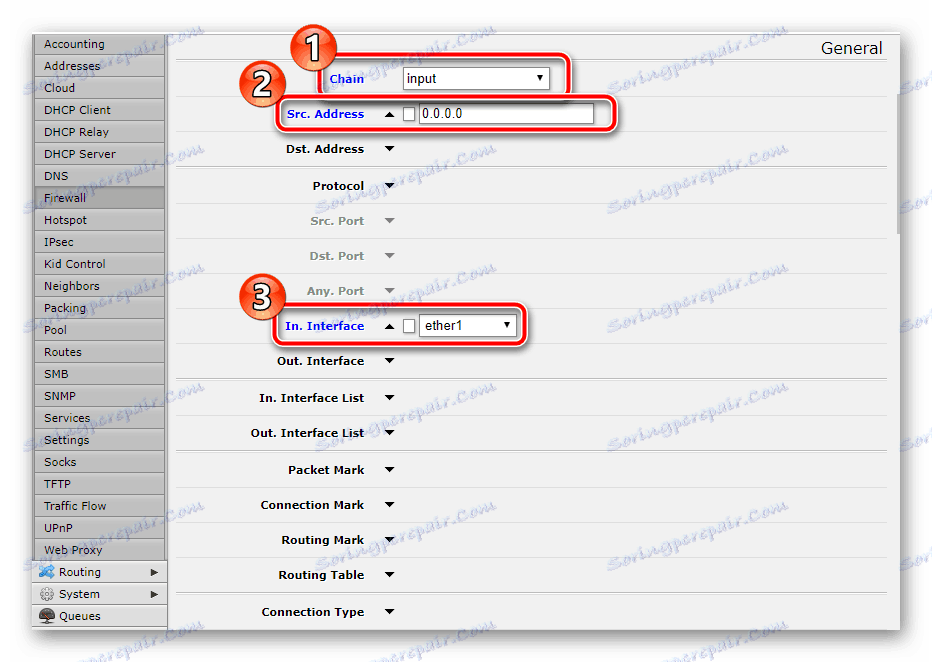

- W pierwszym wierszu wpisz "Input" , a następnie przejdź do następnego "Src. Adres " i wpisz tam adres IP. "W. Interfejs " wskazuje " Ether1 ", jeśli kabel wejściowy od dostawcy jest do niego podłączony.

- Przejdź do zakładki "Działanie" , aby ustawić tam wartość "Zaakceptuj" .

Zakaz błędnych połączeń

Utworzenie tej reguły pomoże zapobiec błędnym połączeniom. Automatyczne określanie nieważnych połączeń dla określonych czynników, po czym są one resetowane i nie będą miały dostępu. Musisz utworzyć dwa parametry. Robi się to w następujący sposób:

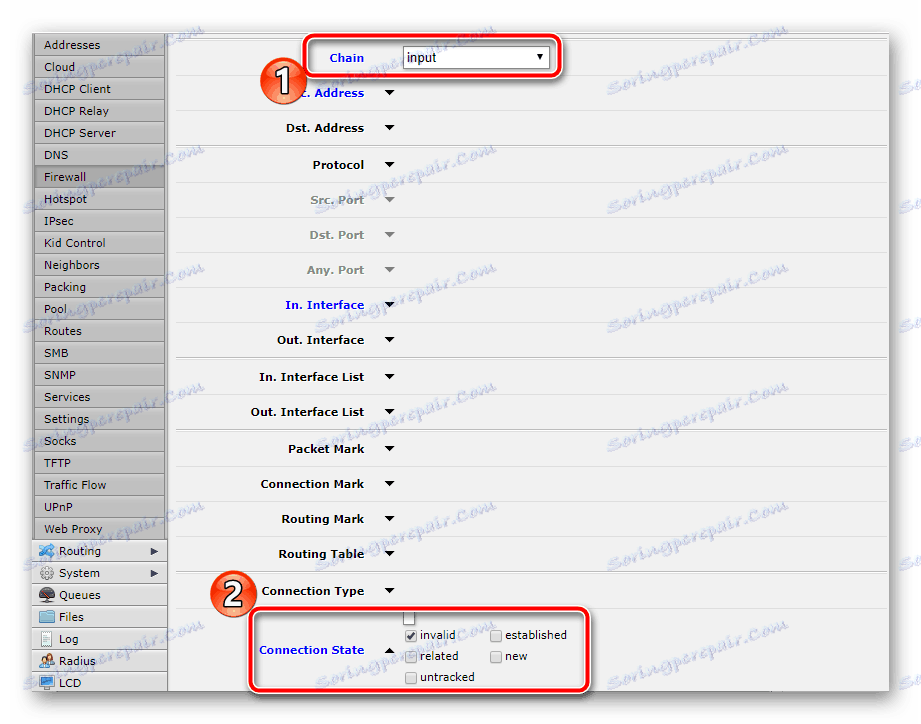

- Podobnie jak w niektórych poprzednich regułach, najpierw wybierz "Wejście" , a następnie rozwiń i zaznacz "nieprawidłowe" w pobliżu "Stan połączenia" .

- Przejdź do zakładki lub sekcji "Akcja" i ustaw wartość "Upuść" , co oznacza resetowanie połączeń tego typu.

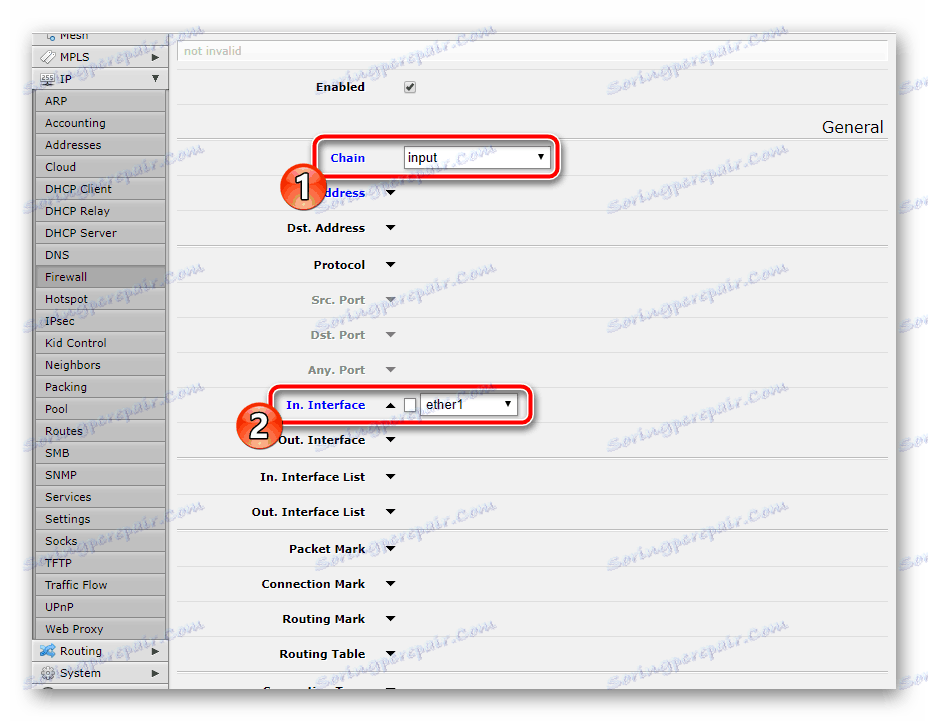

- W nowym oknie zmień tylko "Łańcuch" na "Prześlij dalej" , odłóż resztę jak poprzednio, w tym akcję "Upuść" .

Możesz również wyłączyć inne próby połączenia ze źródeł zewnętrznych. Odbywa się to poprzez ustawienie tylko jednej reguły. Po "Łańcuch" - "Wejście" odłożyć "In. Interfejs " - " Ether1 " i " Action " - " Drop " .

Zezwalanie na ruch z sieci lokalnej do Internetu

Praca w systemie operacyjnym RouterOS umożliwia tworzenie wielu konfiguracji przepływu ruchu. Nie będziemy się nad tym rozwodzić, ponieważ taka wiedza nie przyda się zwykłym użytkownikom. Rozważ tylko jedną regułę zapory, zezwalającą na ruch z sieci lokalnej do Internetu:

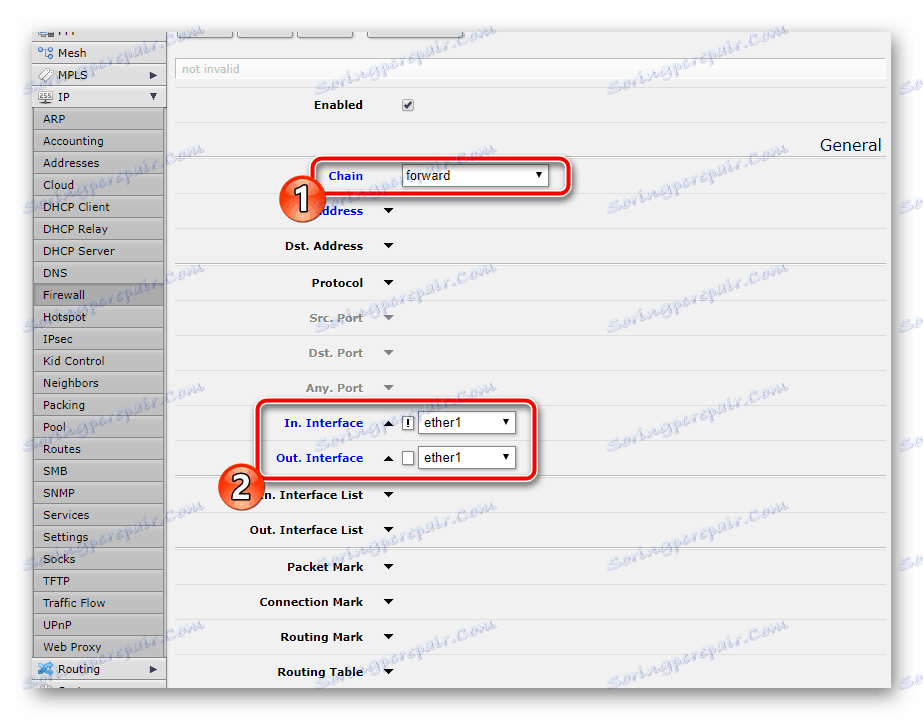

- Wybierz "Łańcuch" - "Przekaż" . Ustaw "W. Interfejs " i " Out. Interfejs " wartości " Ether1 " , a następnie zaznacz wykrzyknikiem " In. Interfejs.

- W sekcji "Działanie" wybierz akcję "Zaakceptuj" .

Możesz także zabronić innych połączeń za pomocą tylko jednej reguły:

- Wybierz tylko sieć "Do przodu" , nie ujawniając niczego innego.

- W "Akcji" upewnij się, że jest to "Upuść".

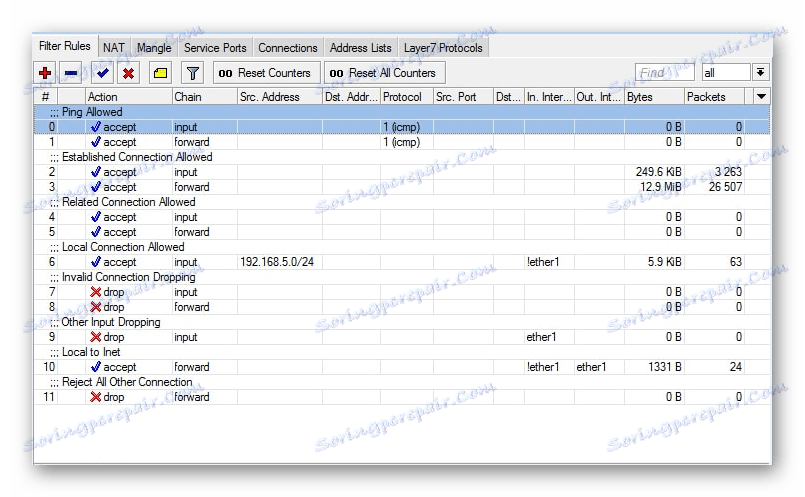

W wyniku konfiguracji powinieneś uzyskać coś takiego, jak ten schemat firewalla, jak na zrzucie ekranu poniżej.

Na tym nasz artykuł dochodzi do logicznego wniosku. Pragnę zauważyć, że nie trzeba stosować wszystkich zasad, ponieważ nie zawsze są one konieczne, jednak zademonstrowaliśmy podstawowe ustawienie, które pasuje do większości zwykłych użytkowników. Mamy nadzieję, że podane informacje były pomocne. Jeśli masz jakieś pytania na ten temat, poproś ich w komentarzach.