Jak hakerzy zarabiają na pracy w twojej przeglądarce

Każdego dnia napastnicy wymyślają nowe, bardziej sprytne sposoby własnego wzbogacenia się. Nie przegapili okazji, by zarobić dziś pieniądze na popularnym wydobyciu. Robią to hakerzy używający prostych stron. Zasoby wraŜliwe wprowadzają specjalny kod, który wyszukuje dla właściciela kryptowalutę podczas przeglądania strony przez innych uŜytkowników. Być może używasz podobnych stron. Jak więc obliczyć takie projekty i czy są jakieś sposoby na ochronę przed ukrytymi górnikami? O tym będziemy mówić w naszym dzisiejszym artykule.

Spis treści

Wykryj lukę w zabezpieczeniach

Zanim zaczniemy opisywać metody ochrony przed lukami w zabezpieczeniach, chcielibyśmy powiedzieć wam w kilku zdaniach, jak to działa. Informacje te będą przydatne dla tej grupy użytkowników, którzy nie wiedzą nic o wydobywaniu.

Po pierwsze, bez skrupułów administratorzy stron lub napastnicy wprowadzają specjalny skrypt do kodu strony. Po przejściu do takiego zasobu skrypt zaczyna działać. W takim przypadku nie musisz nic robić w witrynie. Wystarczy pozostawić go w przeglądarce.

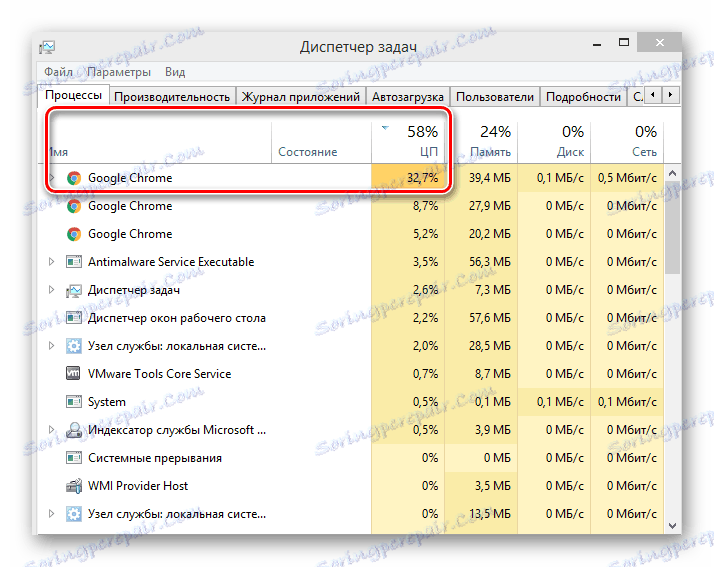

Takie luki ujawniają się z doświadczenia. Faktem jest, że podczas korzystania ze skryptu zużywa lwią część zasobów komputera. Otwórz Menedżera zadań i przyjrzyj się wykorzystaniu procesora. Jeśli przeglądarka jest najbardziej "żarłoczna" na liście, możliwe, że znajdujesz się na stronie pozbawionej skrupułów.

Niestety, w tym przypadku nie można polegać na programach antywirusowych. Twórcy takiego oprogramowania, oczywiście, starają się nadążyć za duchem czasu, ale w obecnej chwili skrypt górnictwa jest ujawniany przez obrońców nie zawsze. W końcu proces ten jest obecnie legalny.

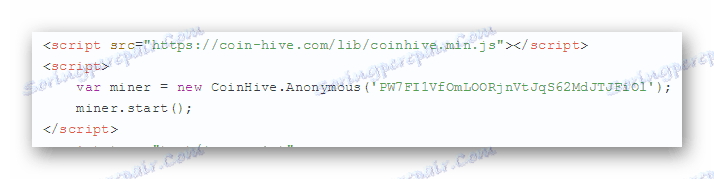

Nie zawsze luka jest dostosowywana do maksymalnego zużycia zasobów. Dzieje się tak, aby go nie znaleziono. W takim przypadku można zidentyfikować skrypt ręcznie. Aby to zrobić, należy spojrzeć na kod źródłowy strony witryny. Jeśli istnieją linie podobne do pokazanych poniżej, lepiej unikać takich projektów.

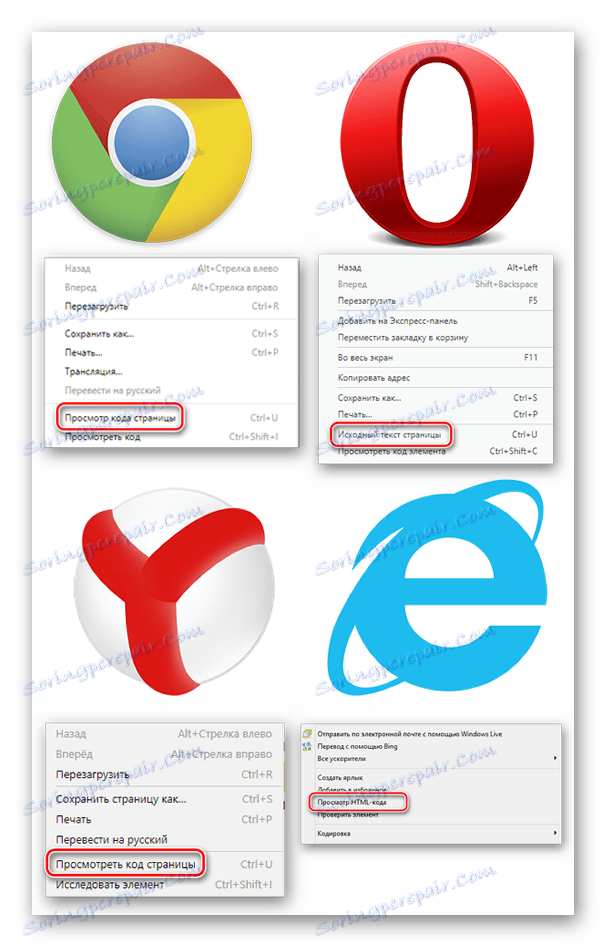

Aby wyświetlić cały kod, kliknij prawym przyciskiem myszy w dowolnym miejscu na stronie, a następnie wybierz wiersz o odpowiedniej nazwie w wyświetlonym menu: "Wyświetl kod strony" w Google Chrome , "Oryginalny tekst strony" w Opera , "Wyświetl kod strony" w Yandex lub "Wyświetl kod HTML" w Internet Explorer .

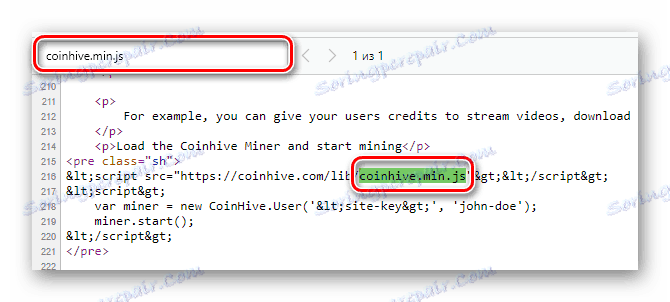

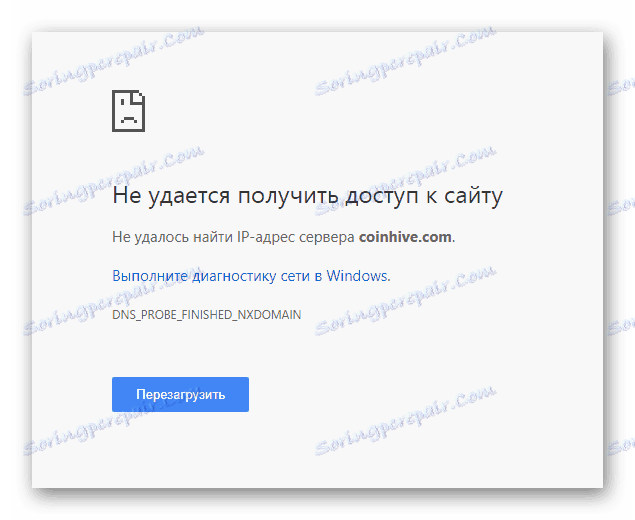

Następnie naciśnij kombinację klawiszy "Ctrl + F" na otwartej stronie. W górnej części pojawi się małe pole wyszukiwania. Spróbuj wprowadzić w nim kombinację "coinhive.min.js" . Jeśli takie żądanie znajdzie się w kodzie, powinieneś opuścić tę stronę.

Porozmawiajmy teraz o tym, jak uchronić się przed opisanym problemem.

Metody ochrony przed złośliwymi witrynami

Istnieje kilka metod, które pozwolą ci zablokować niebezpieczny skrypt. Zalecamy wybranie najwygodniejszego dla siebie i korzystanie z niego podczas surfowania po Internecie.

Metoda 1: Program AdGuard

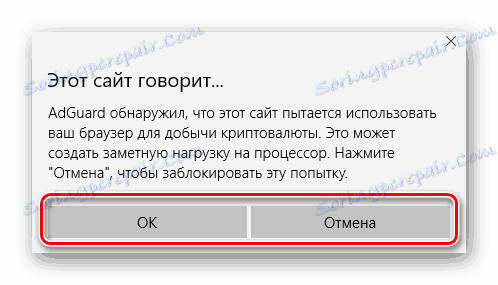

Ten bloker jest pełnoprawnym programem, który chroni wszystkie aplikacje przed uciążliwymi reklamami i pomaga zabezpieczyć przeglądarkę przed eksploracją. Mogą występować dwa warianty rozwoju wydarzeń podczas odwiedzania nieuczciwych zasobów za pomocą dołączonego AdGuard :

W pierwszym przypadku zobaczysz powiadomienie, że żądana strona wyodrębni kryptograficzną walutę. Możesz się z tym zgodzić lub zablokować próbę. Wynika to z faktu, że twórcy AdGuard chcą dać użytkownikom wybór. Nagle celowo chcesz to zrobić.

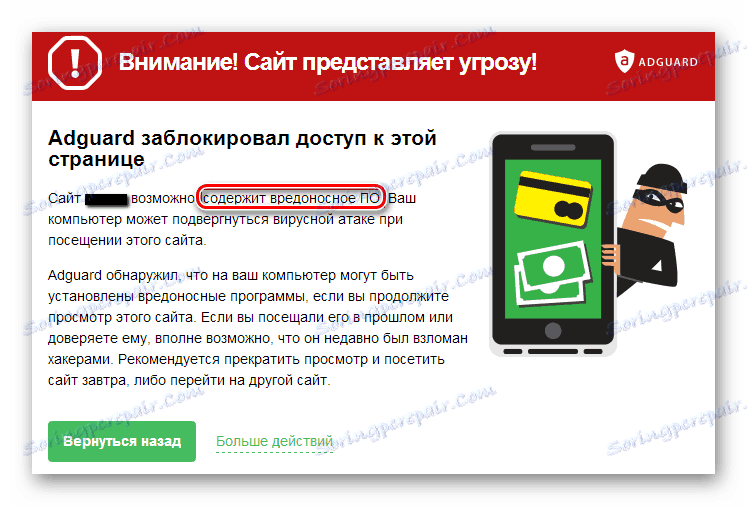

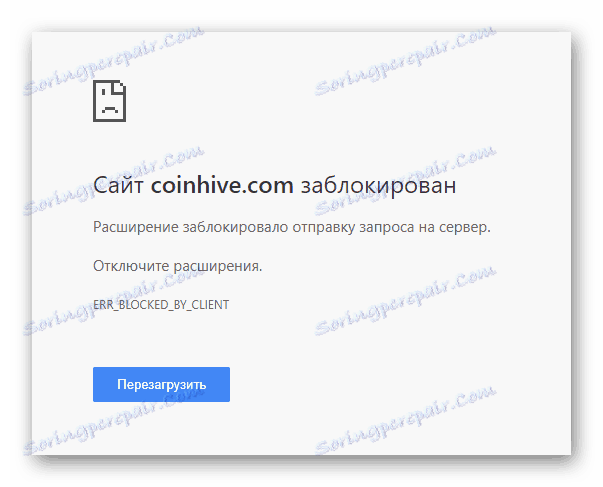

W drugim przypadku program może po prostu zablokować natychmiastowy dostęp do takiej strony. Zostanie to zaznaczone odpowiednim komunikatem na środku ekranu.

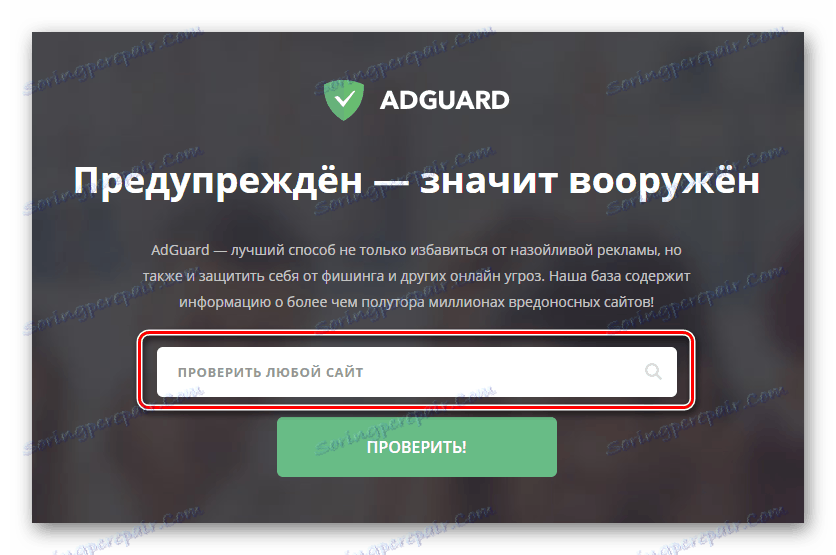

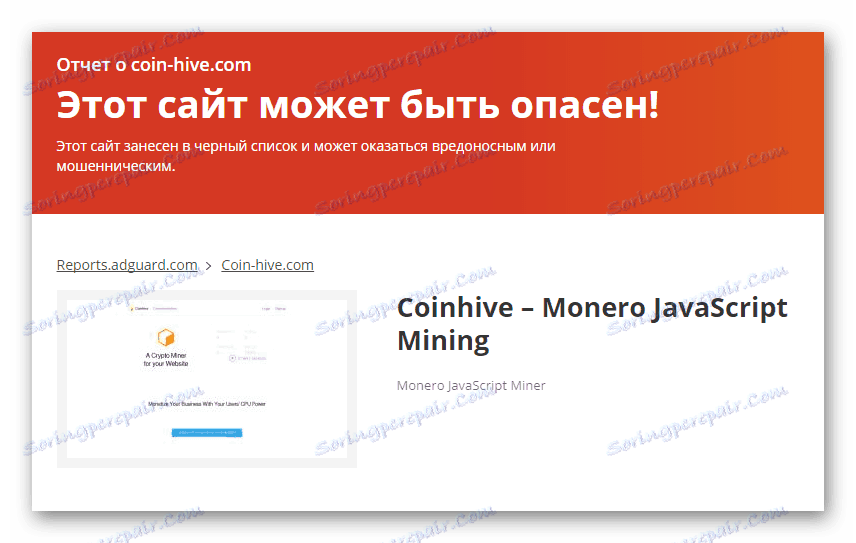

W rzeczywistości możesz sprawdzić dowolną witrynę za pomocą specjalny program usług . Wystarczy wpisać pełny adres strony w polu wyszukiwania i nacisnąć przycisk "Enter" na klawiaturze.

Jeśli zasób jest niebezpieczny, zobaczysz w przybliżeniu następujący obraz.

Jedyną wadą tego programu jest jego płatny model dystrybucji. Jeśli chcesz otrzymać darmowe rozwiązanie problemu, powinieneś użyć innych metod.

Metoda 2: Ulepszenia przeglądarki

Równie skuteczną metodą ochrony jest korzystanie z bezpłatnych rozszerzeń przeglądarki. Zauważ, że wszystkie dodatki wymienione poniżej działają, jak to mówią, "od razu po wyjęciu z pudełka", tj. nie wymagają wstępnej konfiguracji. Jest to bardzo wygodne, szczególnie dla niedoświadczonych użytkowników komputerów PC. Opowiemy Ci o oprogramowaniu na przykładzie najpopularniejszej przeglądarki Google Chrome . Dodatki dla innych recenzentów można znaleźć w sieci przez analogię. Jeśli masz z tym jakieś problemy, napisz w komentarzach. Wszystkie rozszerzenia można podzielić na trzy kategorie:

Blokery skryptów

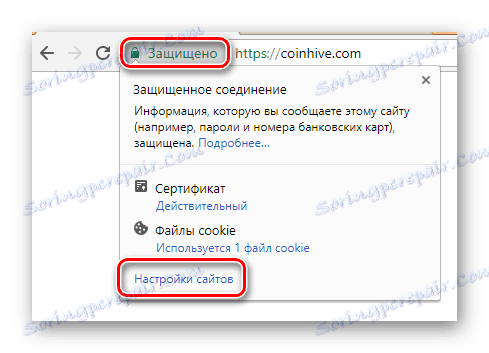

Ponieważ luka jest skryptem, możesz się jej pozbyć, po prostu blokując ją. Oczywiście, możesz zablokować takie kody w przeglądarce dla wszystkich lub konkretnych stron bez pomocy rozszerzeń. Ale to działanie ma wadę, którą omówimy dalej. Aby zablokować kod bez korzystania z oprogramowania innej firmy, kliknij obszar po lewej stronie nazwy zasobu, aw wyświetlonym oknie wybierz wiersz "Ustawienia witryny" .

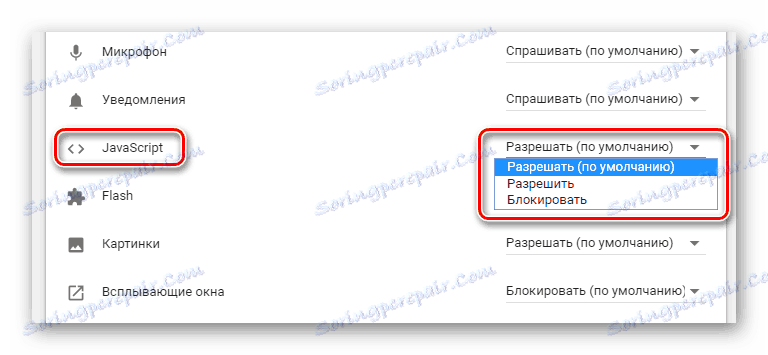

W oknie, które zostanie otwarte, możesz zmienić wartość parametru "JavaScript" .

Ale nie rób tego we wszystkich witrynach z rzędu. Wiele zasobów wykorzystuje skrypty do dobrych celów, a bez nich nie będą wyświetlane poprawnie. Dlatego lepiej używać rozszerzeń. Będą blokować tylko potencjalnie niebezpieczne skrypty, a ty z kolei będziesz mógł sam zdecydować, czy chcesz na nie zezwolić.

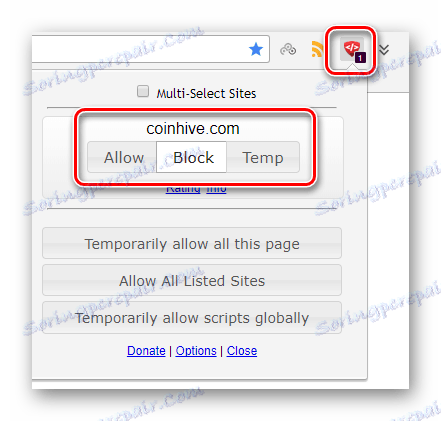

Najpopularniejszymi tego typu rozwiązaniami są programy ScriptSafe i ScriptBlock . Jeśli wykryta zostanie luka, po prostu zablokują dostęp do strony i powiadomią Cię o tym.

Blokery reklam

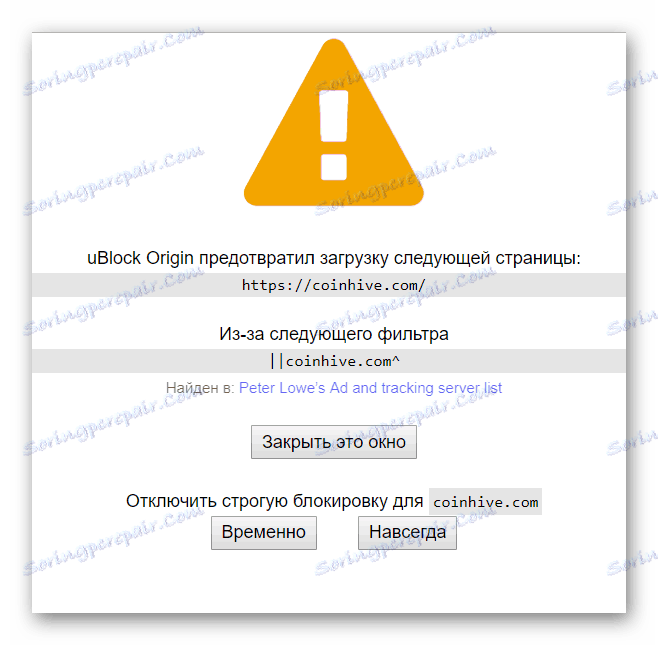

Tak, czytasz to poprawnie. Oprócz tego, że te rozszerzenia chronią przed obsesyjną reklamą, dodatkowo nauczyły się blokować złośliwe skrypty od górników. Żywym przykładem jest uBlock Origin . Włączenie tej opcji w przeglądarce spowoduje wyświetlenie następującego powiadomienia po wejściu na szkodliwą witrynę:

Rozszerzenia tematyczne

Wzrost popularności górnictwa w przeglądarce skłonił twórców oprogramowania do stworzenia specjalnych rozszerzeń. Identyfikują określone sekcje kodu na odwiedzanych stronach. Jeśli zostanie wykryty, dostęp do takiego zasobu zostanie zablokowany całkowicie lub częściowo. Jak widać, zasada działania takich programów jest podobna do mechanizmu blokowania skryptów, ale działają one wydajniej. Z tej kategorii rozszerzeń radzimy zwrócić uwagę Blokowanie monet w ulu .

Jeśli nie chcesz instalować dodatkowego oprogramowania w przeglądarce, to jest w porządku. Możesz polubić jedną z następujących metod.

Metoda 3: Edytowanie pliku hosts

Jak można się domyślić z nazwy sekcji, w tym przypadku musimy zmienić plik systemowy "hosts" . Istotą działania jest blokowanie żądań skryptów dla określonych domen. Możesz to zrobić w następujący sposób:

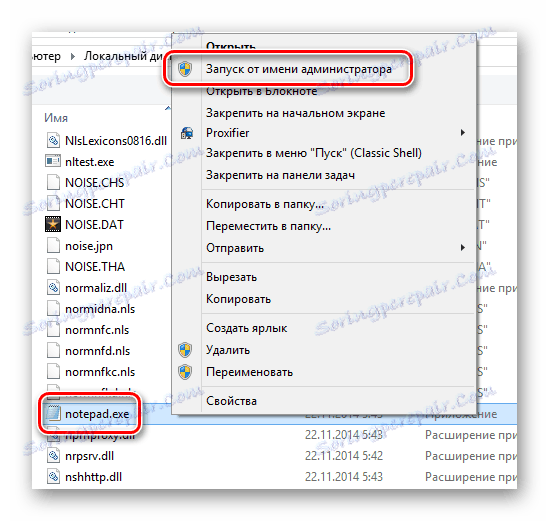

- Uruchom plik "notepad" z folderu

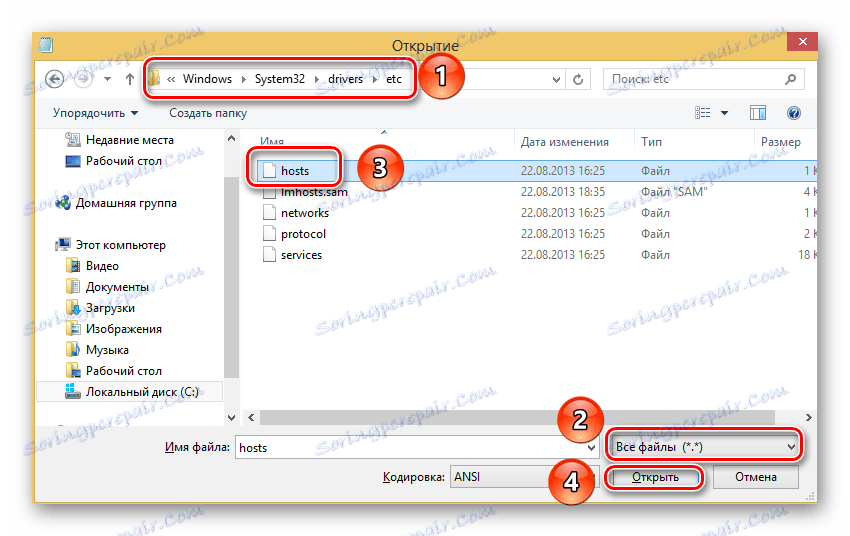

C:WINDOWSsystem32as administrator. Wystarczy kliknąć prawym przyciskiem myszy i wybrać odpowiednią linię z menu kontekstowego. - Teraz naciśnij przycisk "Ctrl + O" na klawiaturze w tym samym czasie. W wyświetlonym oknie przejdź do

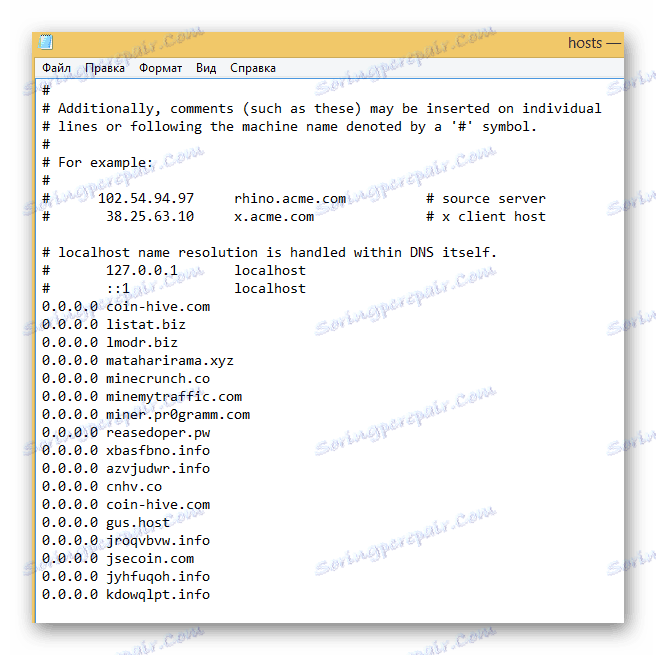

C:WINDOWSsystem32driversetcW określonym folderze wybierz plik "hosts" i kliknij przycisk "Otwórz" . Jeśli pliki nie znajdują się w folderze, przełącz tryb wyświetlania na stan "Wszystkie pliki" . - Takie skomplikowane działania wiążą się z faktem, że nie jest możliwe zapisanie zmian w tym pliku systemowym w zwykły sposób. Musisz więc uciekać się do takich manipulacji. Kiedy otwierasz plik w Notatniku, musisz wpisać adresy niebezpiecznych domen, do których skrypt uzyskuje dostęp na samym dole. Obecnie obecna lista wygląda następująco:

- Po prostu skopiuj całą wartość i wklej ją do pliku hosts . Następnie naciśnij "Ctrl + S" i zamknij dokument.

0.0.0.0 coin-hive.com

0.0.0.0 listat.biz

0.0.0.0 lmodr.biz

0.0.0.0 mataharirama.xyz

0.0.0.0 minecrunch.co

0.0.0.0 minemytraffic.com

0.0.0.0 miner.pr0gramm.com

0.0.0.0 reasedoper.pw

0.0.0.0 xbasfbno.info

0.0.0.0 azvjudwr.info

0.0.0.0 cnhv.co

0.0.0.0 coin-hive.com

0.0.0.0 gus.host

0.0.0.0 jroqvbvw.info

0.0.0.0 jsecoin.com

0.0.0.0 jyhfuqoh.info

0.0.0.0 kdowqlpt.info

To kończy tę metodę. Jak widać, musisz znać adresy domen, aby z niego korzystać. Może to powodować problemy w przyszłości, gdy pojawią się nowe. Ale w tej chwili - jest to bardzo skuteczne ze względu na znaczenie tej listy.

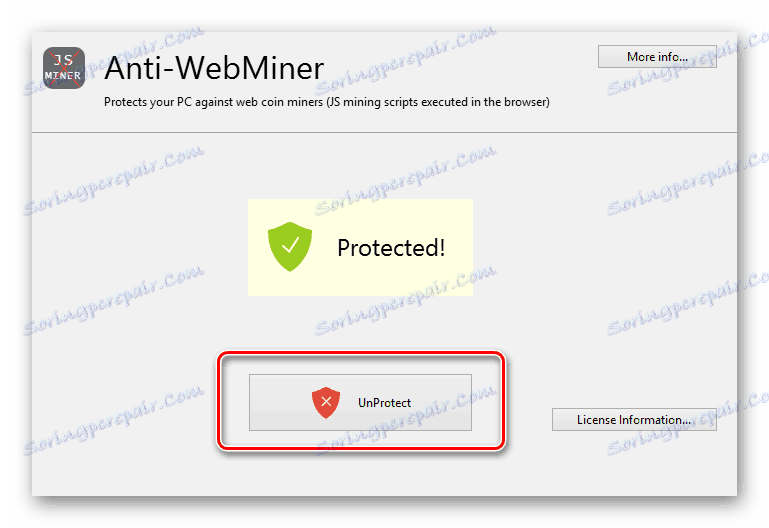

Metoda 4: Specjalistyczne oprogramowanie

Sieć ma specjalny program o nazwie Anti-WebMiner . Działa na zasadzie blokowania dostępu do domen. Sam program dodaje wymagane wartości do pliku hosts na czas swojej aktywności. Po zakończeniu programu wszystkie zmiany są automatycznie usuwane dla wygody użytkownika. Jeśli poprzednia metoda jest dla ciebie zbyt skomplikowana, możesz spokojnie wziąć to pod uwagę. Aby uzyskać taką ochronę, musisz wykonać następujące czynności:

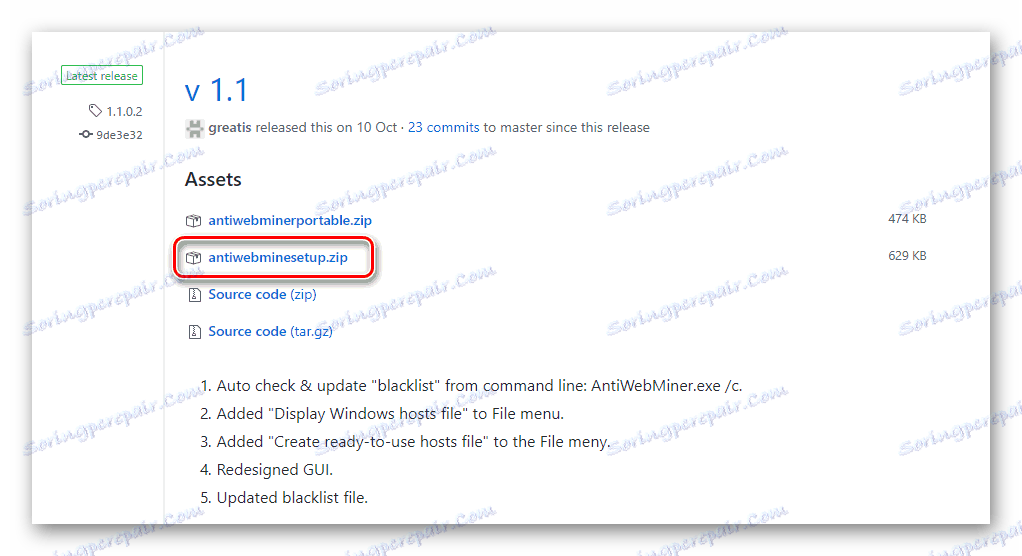

- Idziemy do urzędnika strona programistów . Na nim musisz kliknąć na linię zaznaczoną na obrazku poniżej.

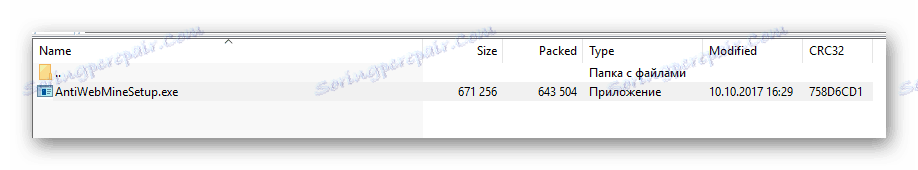

- Zapisujemy archiwum na komputerze w wybranym folderze.

- Wyciągamy całą jego zawartość. Domyślnie w archiwum znajduje się tylko jeden plik instalacyjny.

- Uruchom powyższy plik instalacyjny i postępuj zgodnie z prostymi instrukcjami pomocy.

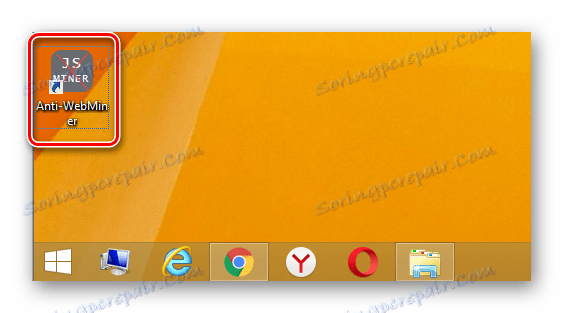

- Po zainstalowaniu aplikacji na pulpicie pojawi się jej skrót. Kliknij dwukrotnie lewym przyciskiem myszy.

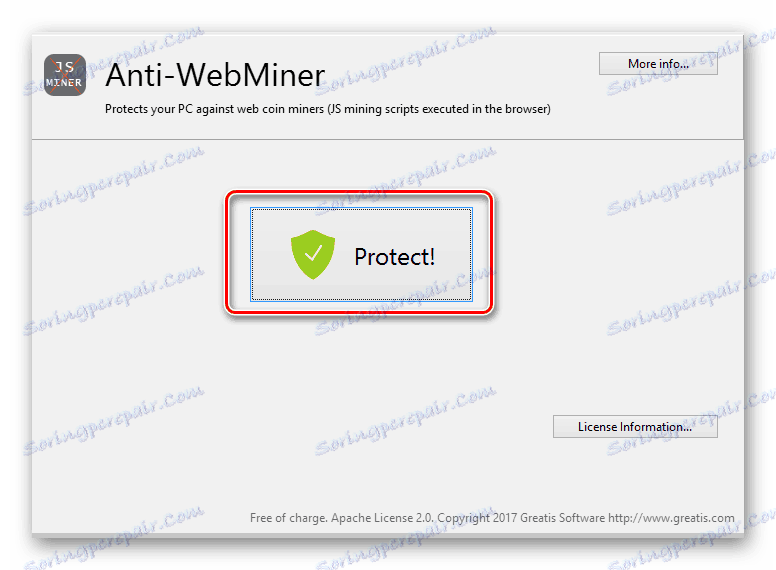

- Po uruchomieniu programu zobaczysz przycisk "Protect" na środku głównego okna. Kliknij, aby rozpocząć.

- Teraz możesz zminimalizować narzędzie i rozpocząć przeglądanie stron. Ci z nich, którzy okażą się niebezpieczni, zostaną po prostu zablokowani.

- Jeśli program nie jest już potrzebny, w menu głównym naciśnij przycisk "UnProtect" i zamknij okno.

Ten artykuł dochodzi do logicznego wniosku. Mamy nadzieję, że te metody pomogą Ci uniknąć niebezpiecznych stron internetowych, które mogą zarobić na Twoim komputerze. Wszakże przede wszystkim z działania takich skryptów ucierpi twój sprzęt. Niestety, ze względu na rosnącą popularność górnictwa, wiele stron próbuje spieniężyć te metody. Wszystkie pytania na ten temat można zadać w komentarzach do tego artykułu.