TrueCrypt 7.2

Obecnie, gdy wszyscy mają Internet, a hakerzy stają się coraz ważniejsi, bardzo ważne jest, aby chronić się przed atakami hakerów i utratą danych. Dzięki bezpieczeństwu w Internecie wszystko jest nieco bardziej skomplikowane i musisz podjąć bardziej drastyczne środki, ale możesz zapewnić poufność danych osobowych na komputerze, ograniczając dostęp do nich za pomocą TrueCrypt.

TrueCrypt to oprogramowanie, które pozwala chronić informacje poprzez tworzenie zaszyfrowanych dysków wirtualnych. Mogą być tworzone zarówno na zwykłym dysku, jak i wewnątrz pliku. To oprogramowanie jest bardzo użyteczne dla funkcji bezpieczeństwa, które rozważymy w tym artykule.

Spis treści

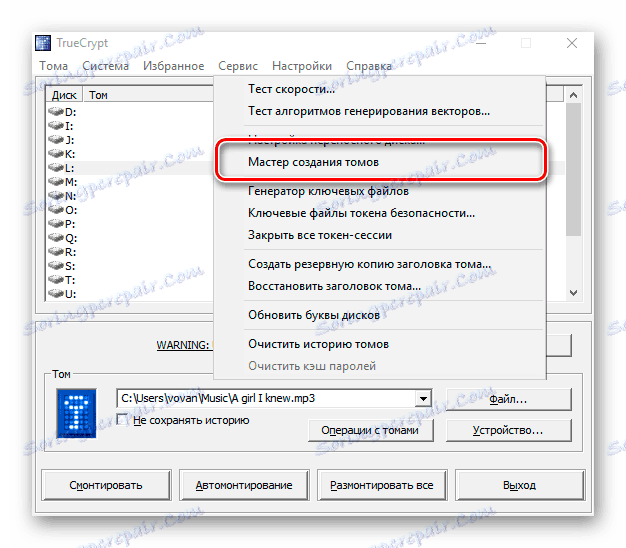

Kreator tworzenia woluminu

Oprogramowanie ma narzędzie, które może pomóc w utworzeniu zaszyfrowanego wolumenu za pomocą działań krok po kroku. Dzięki niemu możesz stworzyć:

- Zaszyfrowany pojemnik. Ta opcja jest odpowiednia dla początkujących i niedoświadczonych użytkowników, ponieważ jest najbardziej prosta i bezpieczna dla systemu. Dzięki temu nowy wolumin zostanie po prostu utworzony w pliku i po otwarciu tego pliku system poprosi o ustawione hasło;

- Szyfrowany dysk wymienny. Ta opcja jest niezbędna do szyfrowania dysków flash i innych urządzeń przenośnych do przechowywania danych;

- Szyfrowany system. Ta opcja jest najbardziej złożona i jest zalecana tylko dla zaawansowanych użytkowników. Po utworzeniu takiego woluminu po uruchomieniu systemu operacyjnego zostanie wyświetlony monit o podanie hasła. Ta metoda zapewnia prawie maksymalne bezpieczeństwo systemu operacyjnego.

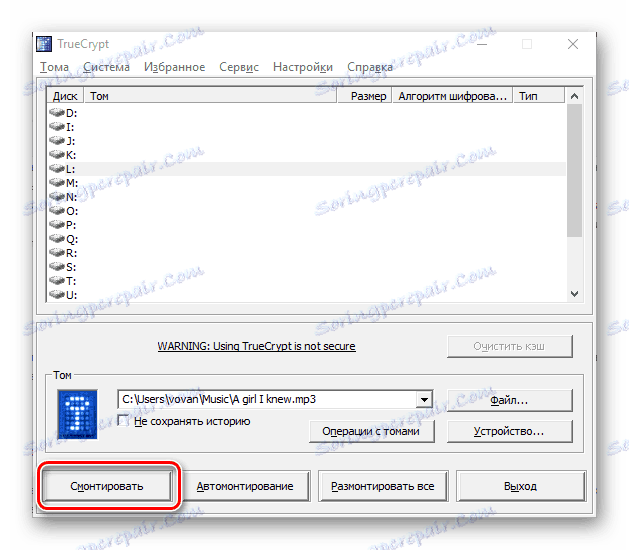

Montaż

Po utworzeniu zaszyfrowanego kontenera musi on zostać zamontowany na jednym z dysków dostępnych w programie. Tak więc ochrona zacznie działać.

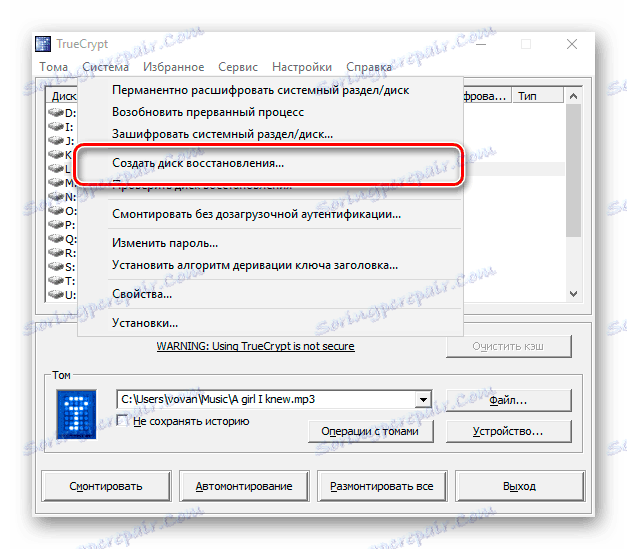

Odzyskiwanie CD

Ponieważ w przypadku niepowodzenia można było przywrócić proces i przywrócić dane do pierwotnego stanu, można użyć dysku do odzyskania.

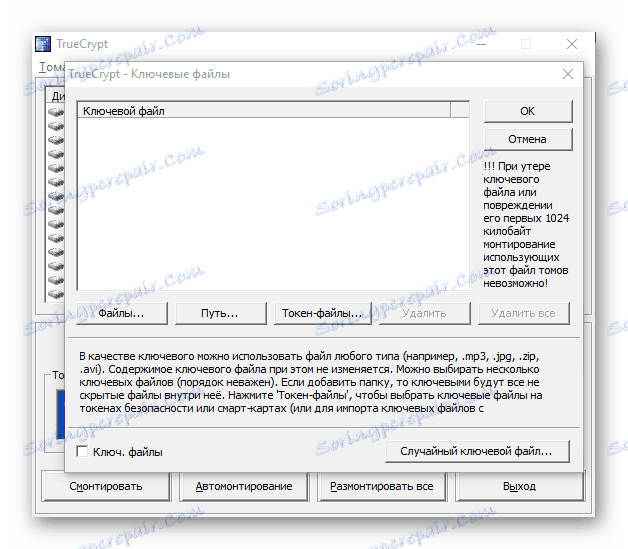

Pliki kluczy

Podczas korzystania z plików kluczy, szansa uzyskania dostępu do zaszyfrowanych informacji jest kilkakrotnie zmniejszana. Kluczem może być plik w dowolnym znanym formacie (JPEG, MP3, AVI itp.). Podczas uzyskiwania dostępu do zablokowanego kontenera, oprócz podania hasła, należy podać ten plik.

Bądź ostrożny, jeśli zgubisz plik klucza, montaż woluminów korzystających z tego pliku stanie się niemożliwy.

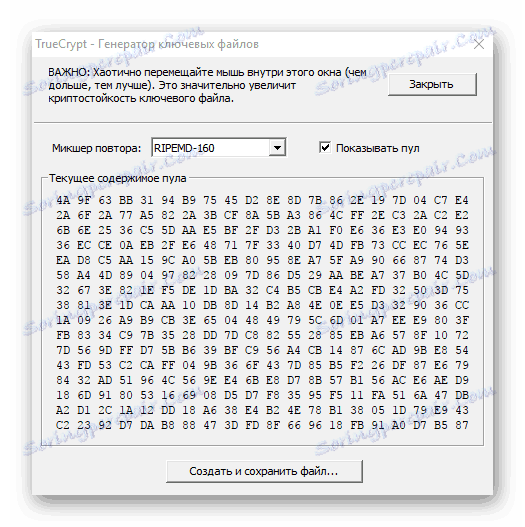

Generator plików kluczy

Jeśli nie chcesz określać swoich osobistych plików, możesz użyć generatora plików kluczy. W takim przypadku program utworzy plik z losową zawartością, który zostanie użyty do montażu.

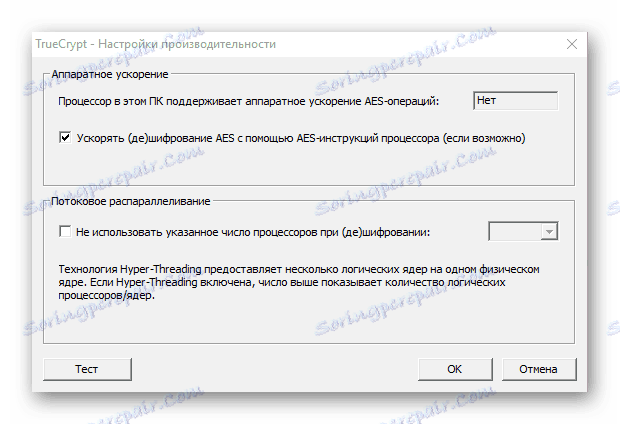

Dostrajanie wydajności

Można skonfigurować przyspieszanie sprzętowe i równoległość wątków w celu zwiększenia prędkości programu lub, odwrotnie, w celu poprawy wydajności systemu.

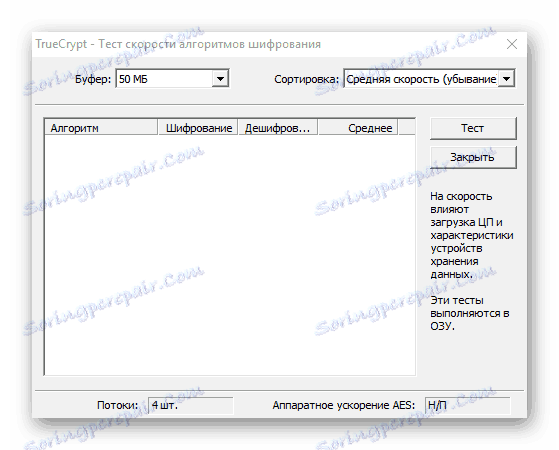

Test prędkości

Za pomocą tego testu możesz sprawdzić szybkość algorytmów szyfrowania. Zależy to od systemu i parametrów ustawionych w ustawieniach wydajności.

Zalety

- Język rosyjski;

- Maksymalna ochrona;

- Darmowa dystrybucja.

Wady

- Nie jest już obsługiwane przez programistę;

- Wiele funkcji nie jest przeznaczone dla początkujących.

Na podstawie powyższego możemy wywnioskować, że TrueCrypt wykonuje bardzo dobrą pracę z przypisaną mu odpowiedzialnością. Podczas korzystania z programu naprawdę chronisz swoje dane przed nieznajomymi. Jednak program może wydawać się trudny dla początkujących użytkowników, a poza tym nie jest obsługiwany przez programistę od 2014 roku.