Symantec Endpoint Protection 14.2

Symantec Endpoint Protection to pakiet oprogramowania do implementacji funkcji zabezpieczeń, w którym wbudowane są narzędzia antywirusowe, narzędzia do zapobiegania włamaniom na komputerach PC i serwerach, zapora i menedżer zarządzania klientami. Dzięki temu rozwiązaniu możesz zabezpieczyć nie tylko swój komputer, ale także wszystkie działające urządzenia w sieci lokalnej. Odbywa się to poprzez obecną konsolę zarządzania. Dzięki tym i innym przydatnym funkcjom proponujemy zapoznać się szczegółowo w ramach dzisiejszego artykułu.

Treść

- Kreator konfiguracji serwera zarządzania

- Informacje o certyfikacie serwera

- Wyświetl informacje w programie Protection Manager

- Monitorowanie zagrożeń

- Raporty o zagrożeniach

- Zarządzanie polityką

- Administracja klienta

- Menu administratora

- Endpoint Protection Cloud Portal

- Dostęp internetowy do programu Symantec Endpoint Protection Manager

- Wersja klienta Endpoint Protection

- Cnoty

- Wady

- Pobierz wersję próbną programu Symantec Endpoint Protection

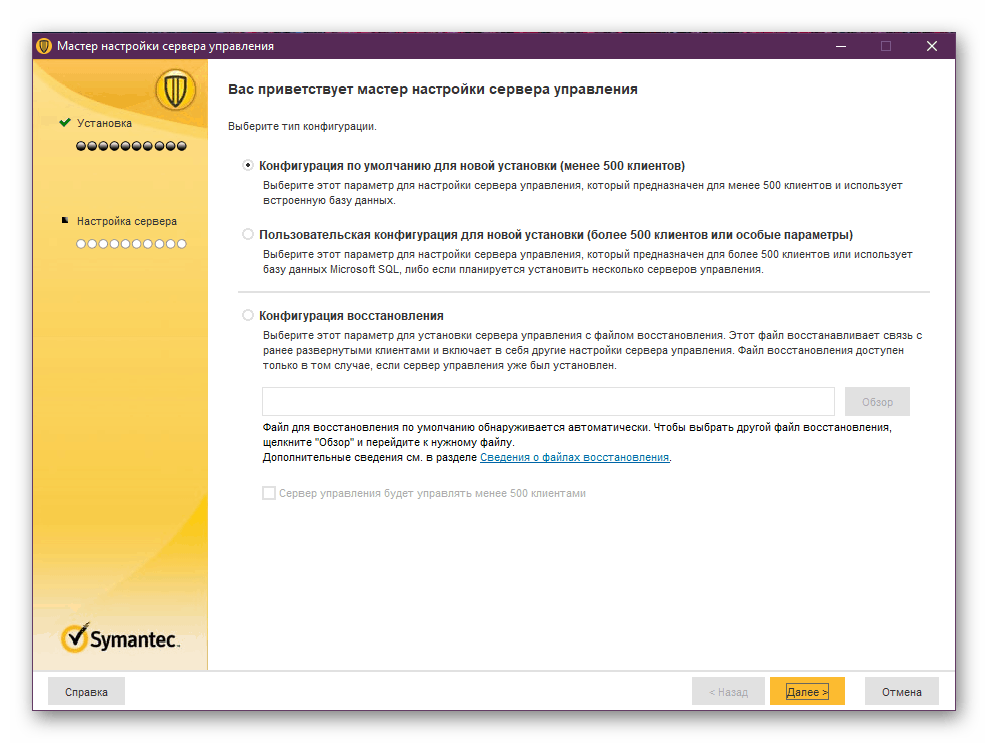

Kreator konfiguracji serwera zarządzania

Po uruchomieniu instalatora Symantec Endpoint Protection użytkownik staje przed koniecznością skonfigurowania serwera zarządzania, przez który wykonywane są wszystkie dalsze działania. Korzyść dla deweloperów i stworzenie kreatora konfiguracji, który pomoże wybrać najlepszą opcję konfiguracji. Wystarczy zapoznać się z obecnymi opcjami, wybrać odpowiednią i kontynuować procedurę instalacji.

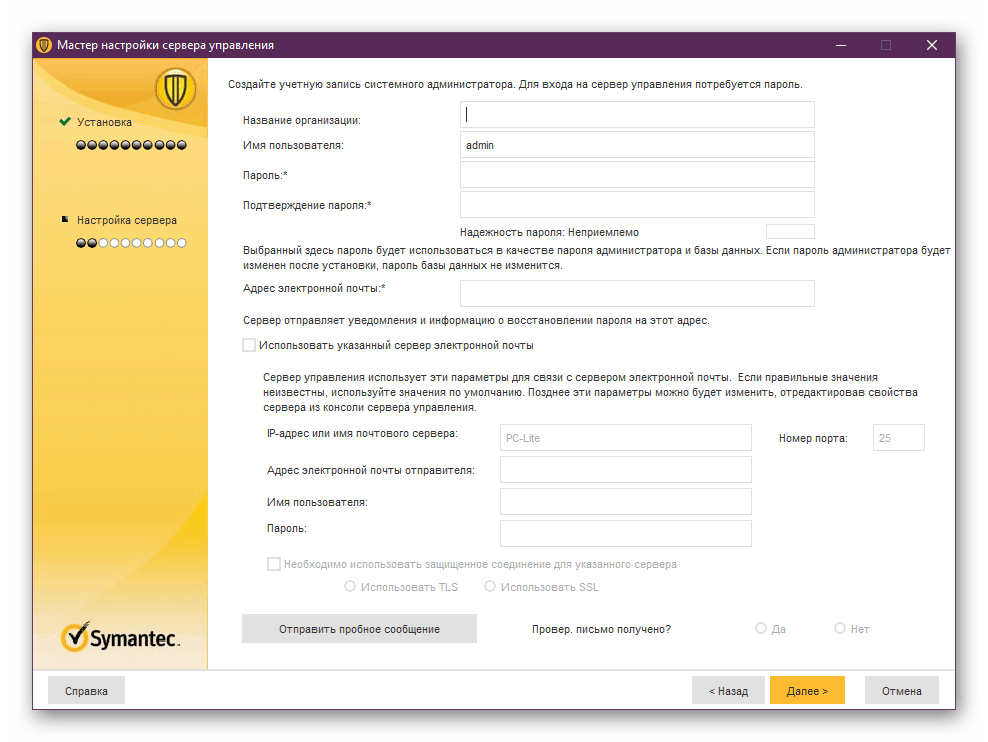

Ważne jest, aby zwrócić uwagę na proces tworzenia rekordu administratora sieci. Weź to odpowiedzialnie, ustaw prawie prawidłowy adres e-mail, ustaw skomplikowane hasło i zmień nazwę użytkownika. Zapamiętaj wszystkie wprowadzone dane, ponieważ zostaną one wykorzystane do dalszego wejścia do systemu bezpieczeństwa.

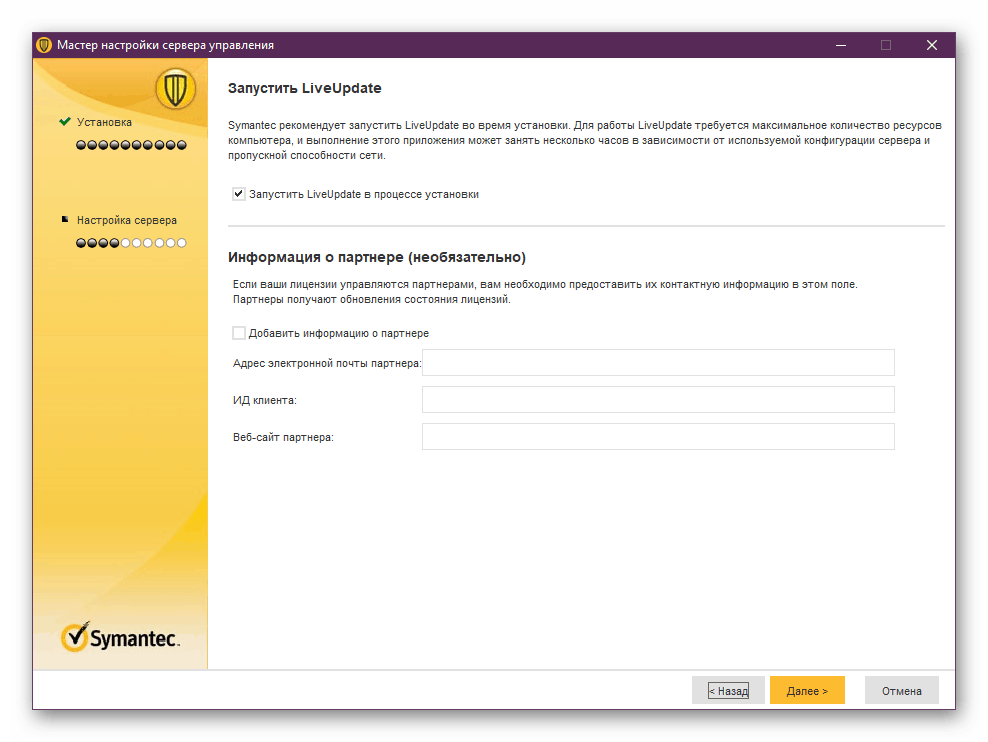

Podczas pracy w Kreatorze instalacji będziesz również zaznajomiony z jedną ważną wbudowaną funkcją, narzędziem LiveUpdate. Po uruchomieniu pobiera wszystkie brakujące składniki oprogramowania do komputera. Priorytetem tej aplikacji jest zawsze maksymalna, więc podczas instalacji nie zalecamy wykonywania żadnych innych działań na komputerze.

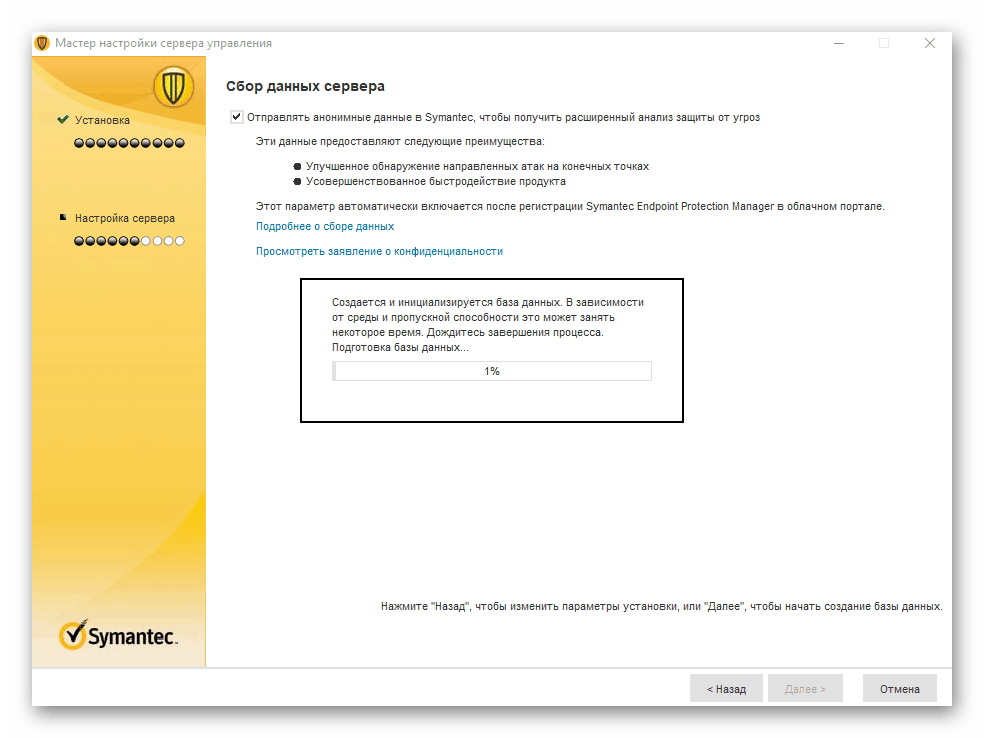

Ostatnim krokiem jest utworzenie bazy danych. Podczas gdy Endpoint Protection jest uruchomiony, wszystkie dane są sprawdzane i przechowywane - ta technologia pozwoli uzyskać zaawansowaną analizę ochrony przed zagrożeniami. Ulepszone wykrywanie ukierunkowanych ataków na punkty końcowe będzie przeprowadzane w sposób ciągły, a przy dużej ilości przechowywanych informacji szybkość oprogramowania wzrośnie.

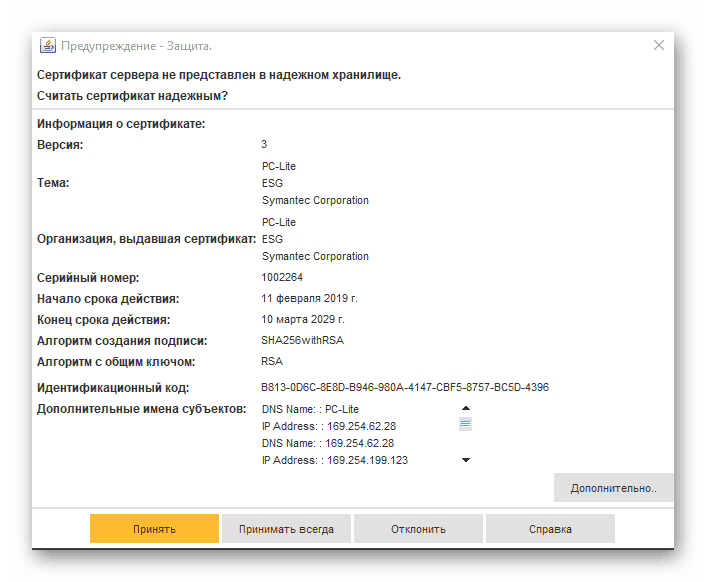

Informacje o certyfikacie serwera

Podczas łączenia się z serwerem użytkownik zobaczy dane na swoim certyfikacie w przypadku, gdy system uzna je za niewiarygodne. Wyświetlony zostanie algorytm tworzenia podpisu, kod identyfikacyjny i nazwy buforów. Ostrzeżenia tego można uniknąć dopiero po zdefiniowaniu certyfikatu w niezawodnym sklepie.

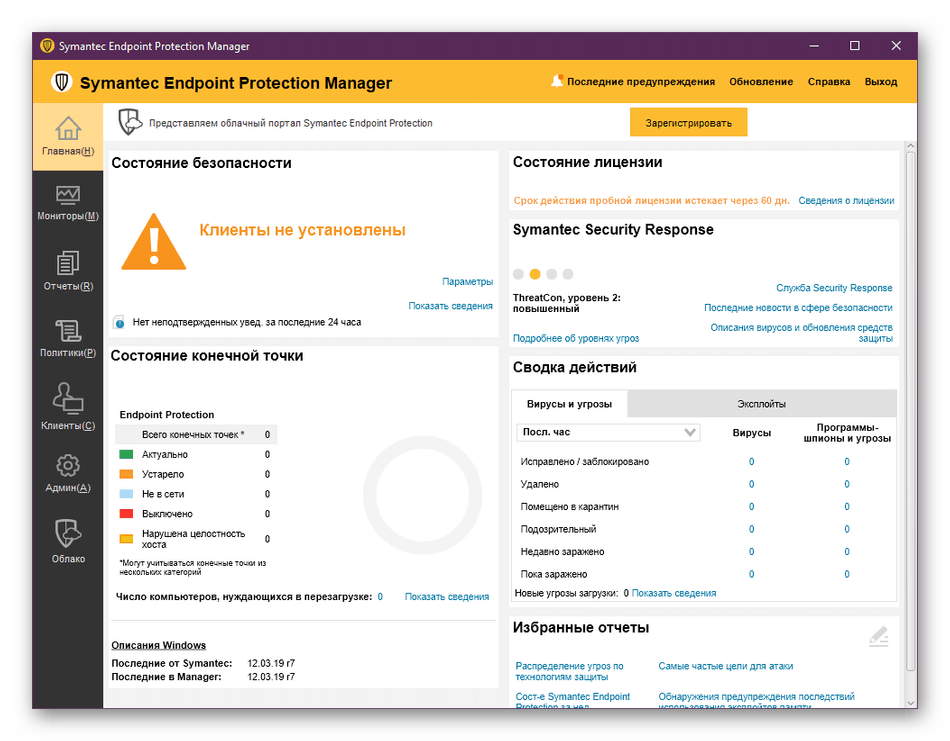

Wyświetl informacje w programie Protection Manager

Główne okno zainstalowanego menedżera zawiera podstawowe informacje o klientach. Podczas pierwszego uruchomienia prawie nie pojawią się tutaj żadne dane, ponieważ domyślnie nie dodano jeszcze żadnych klientów. Jednak po ich aktywacji za pomocą tego menu, każde urządzenie, status punktu końcowego, podsumowania działań i inne raporty będą monitorowane. W parametrach administrator może samodzielnie określić okres aktualizacji informacji w tych tabelach.

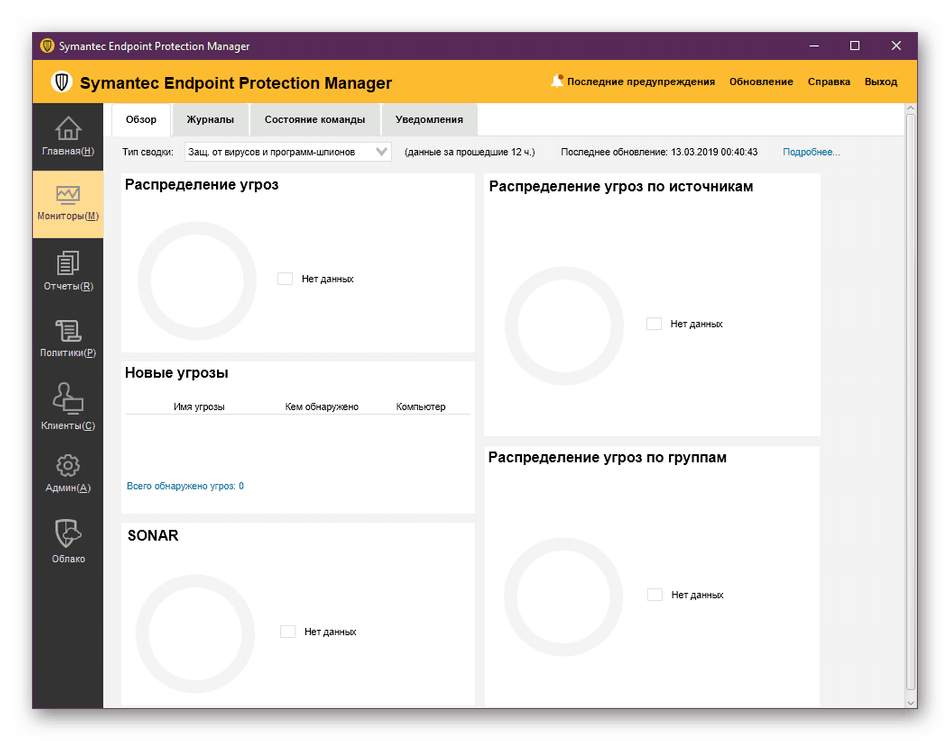

Monitorowanie zagrożeń

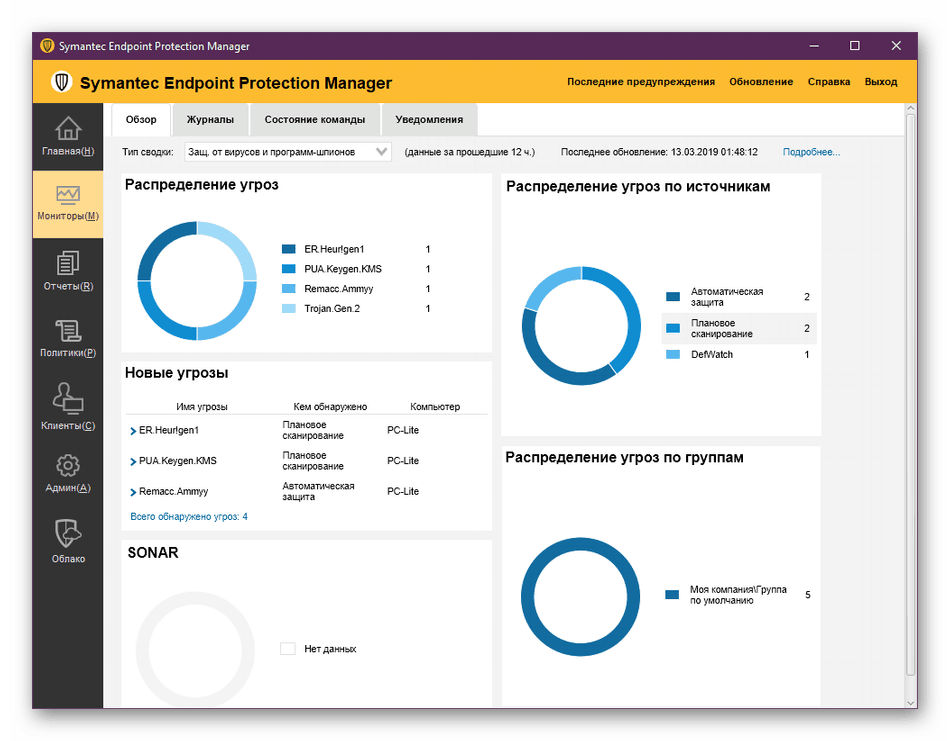

Oczywiście w głównym oknie zebrano dużą ilość danych, ale wszystkie one były w bardziej skompresowanym formacie. Każda sekcja poświęcona jest osobnemu menu. Na przykład w „Monitory” pokazuje liczbę znalezionych i zneutralizowanych zagrożeń, dystrybuowanych przez grupy i źródła. Dalej pojawiają się zakładki, w których znajduje się dziennik ogólny, status zespołu i różne powiadomienia. Wykresy i listy są tutaj tworzone w taki sposób, że administrator może łatwo uzyskać potrzebne informacje.

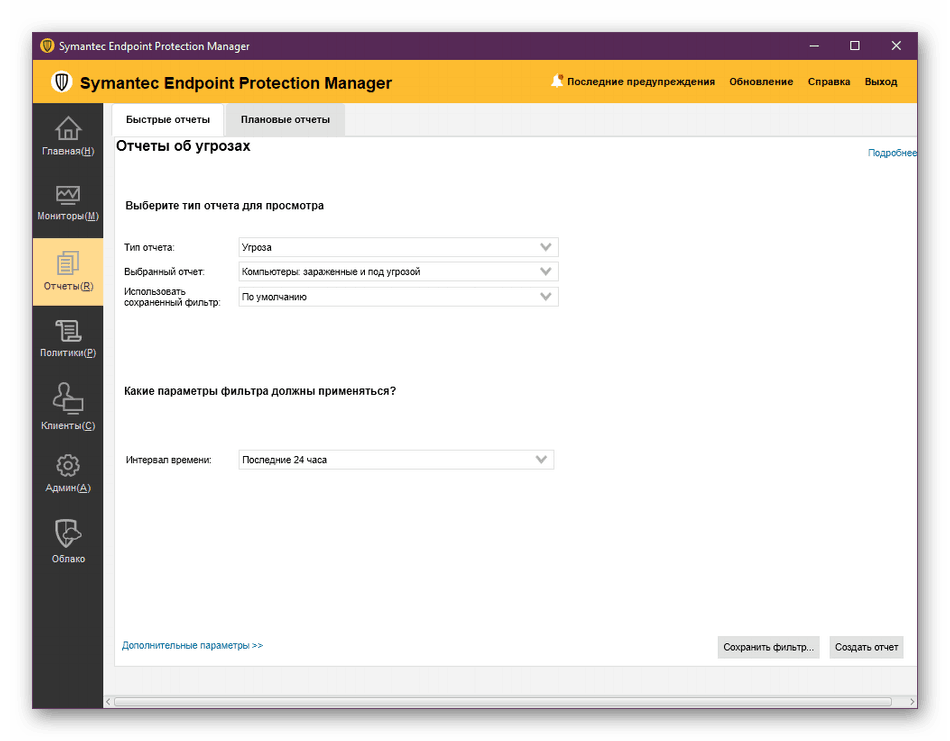

Raporty o zagrożeniach

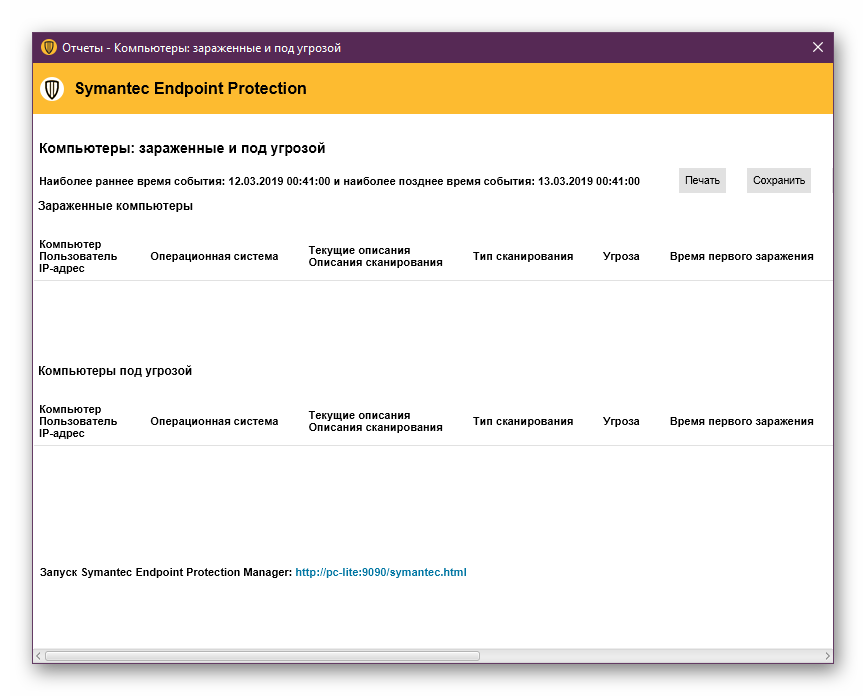

Rozważany pakiet oprogramowania obsługuje jednoczesną pracę z 500 klientami. Oczywiście każdy z nich będzie aktywnie korzystać z komputera i okresowo wpadać na różnego rodzaju zagrożenia. Możliwość tworzenia raportów umożliwi monitorowanie wszystkich działań, sprawdzanie aktywności i wyświetlanie ogólnych statystyk. Wystarczy wybrać typ raportu, ustawić określone parametry, ustawić filtry i kliknąć przycisk „Utwórz raport” . Następnie pozostaje tylko zapoznać się z wynikami. W zakładce „Zaplanowane raporty” administrator może przeglądać formularze utworzone w harmonogramie i edytować parametry ich generacji.

Nowo utworzony raport z podzielonymi informacjami otwiera się w nowym oknie. Na przykład podczas tworzenia formularza o bieżących zagrożeniach zainfekowane urządzenia będą znajdowały się na górze, a zagrożone będą znajdowały się na dole. Po przeczytaniu tabeli jest ona dostępna do zapisania jako plik tekstowy lub PDF, a także może zostać wysłana do drukowania przez podłączoną drukarkę.

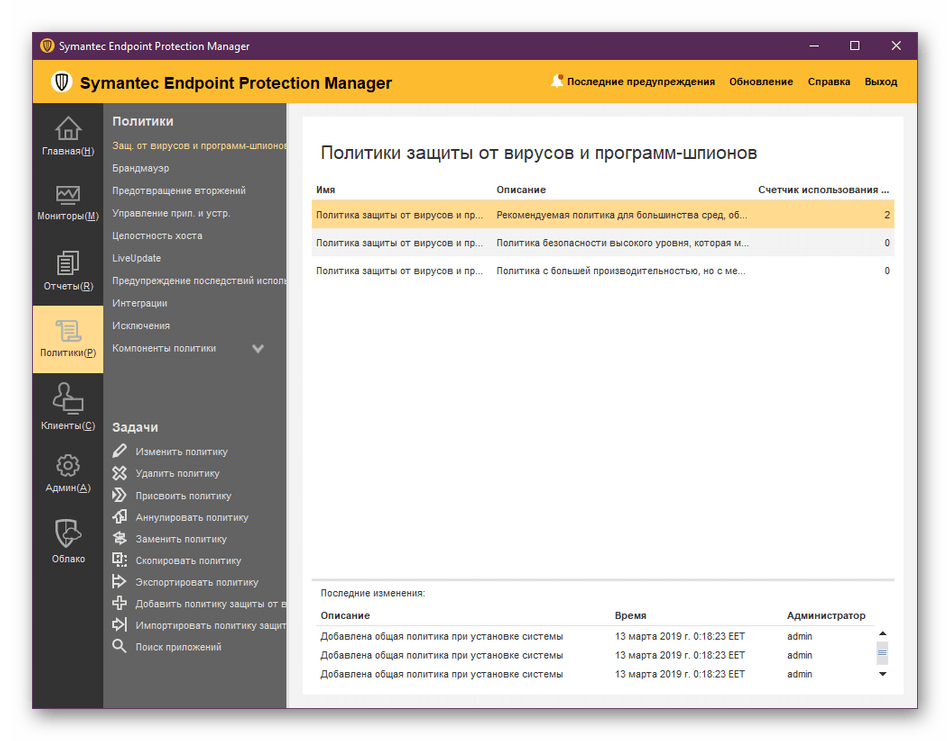

Zarządzanie polityką

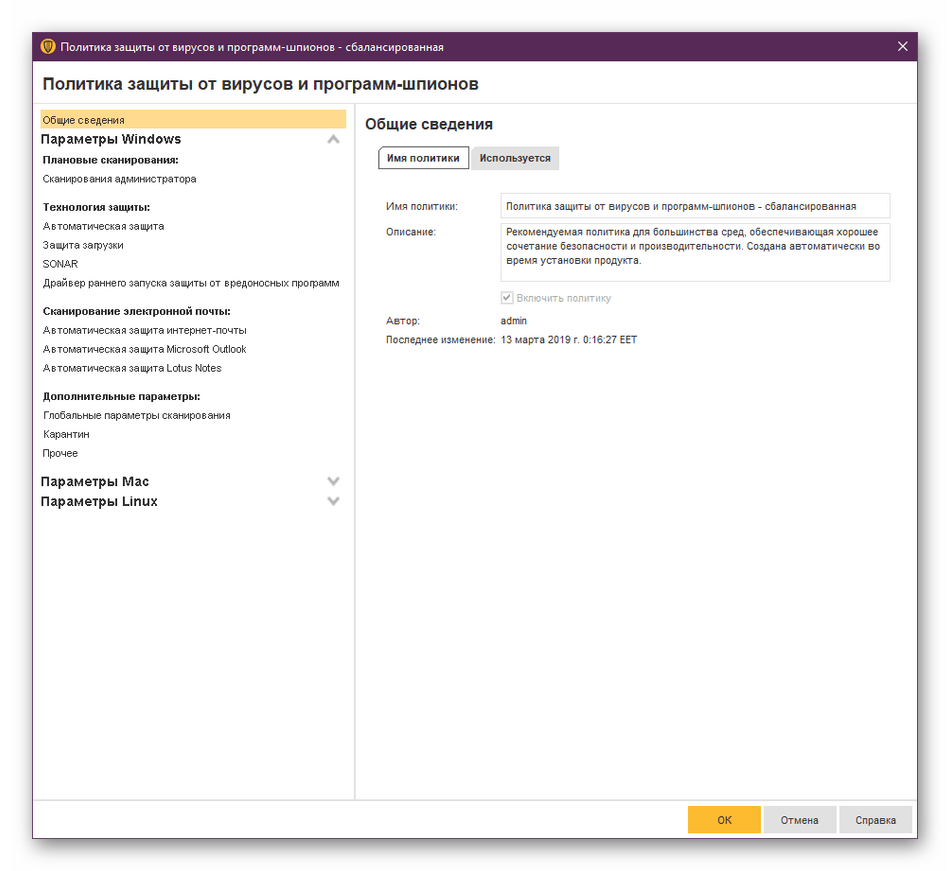

W tym menedżerze konfigurowane są różne zasady. Wszystkie są podzielone na grupy iw swojej konfiguracji są podobne do tych w systemie operacyjnym Windows. Panel po lewej stronie to karta Zasady , gdzie wyświetlane są wszystkie ich grupy. Kliknij LMB na jednym z nich, aby lista wszystkich reguł była wyświetlana po prawej stronie. Poniżej listy znajdują się „Zadania” - specjalne narzędzia do pracy z tymi samymi zasadami. Pozwalają edytować regułę, kopiować ją, zastępować, eksportować i usuwać.

Dwukrotne kliknięcie jednej z reguł otwiera okno do pracy z nią. Tutaj ustawienia są konfigurowane osobno dla każdego systemu operacyjnego, ponieważ maszyny robocze klienta mogą działać na różnych platformach. Programiści dodali opisy i wskazówki do każdej polityki, więc nie powinno być problemów z ich edycją. Wszystkie ustawienia są ustawiane przez użytkownika specjalnie dla nich, a jeśli nie ma potrzeby zmiany konfiguracji, wszystko pozostaje domyślnie.

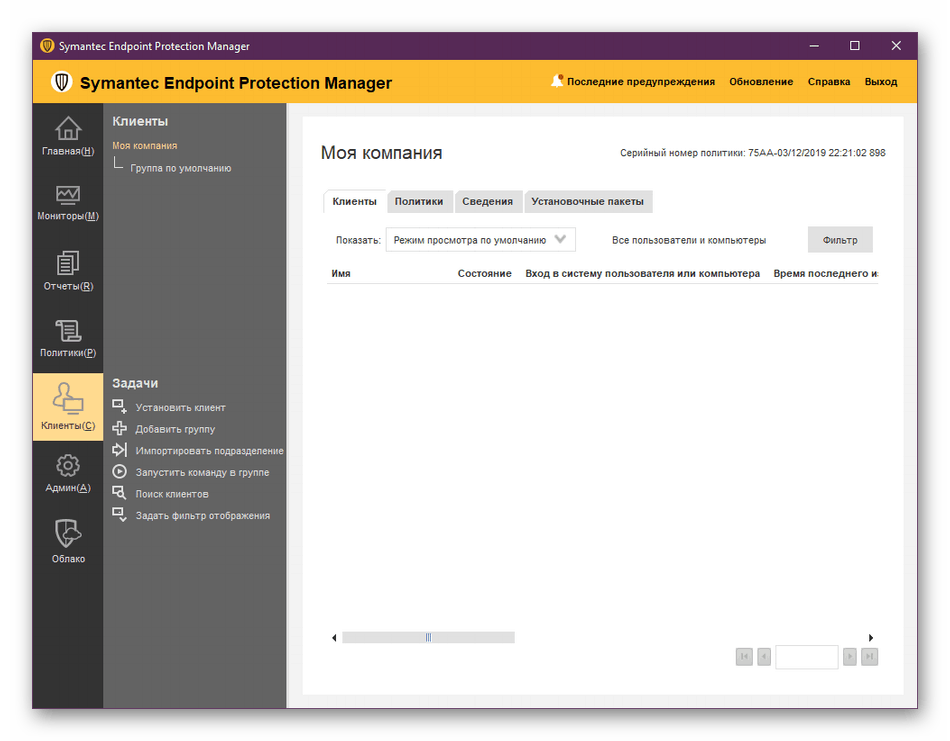

Administracja klienta

Menu „Klienci” jest jednym z najważniejszych w menedżerze, gdzie administrator powinien wyglądać najpierw. Tutaj możesz dodać urządzenia do systemu antywirusowego, wypełniając dane na ich temat. Po aktywacji swoich kont każdy klient zostanie wyświetlony w swojej grupie, która przy dużej ich liczbie pomoże zarządzać jednocześnie jednym urządzeniem i wszystkimi. Zasady dla każdego użytkownika, informacje o jego koncie i lista zainstalowanych pakietów są wyświetlane w osobnych zakładkach. Jeśli lista klientów jest wystarczająco duża, możesz użyć narzędzia filtrowania, aby wyświetlić tylko te profile, które pasują do zapytania.

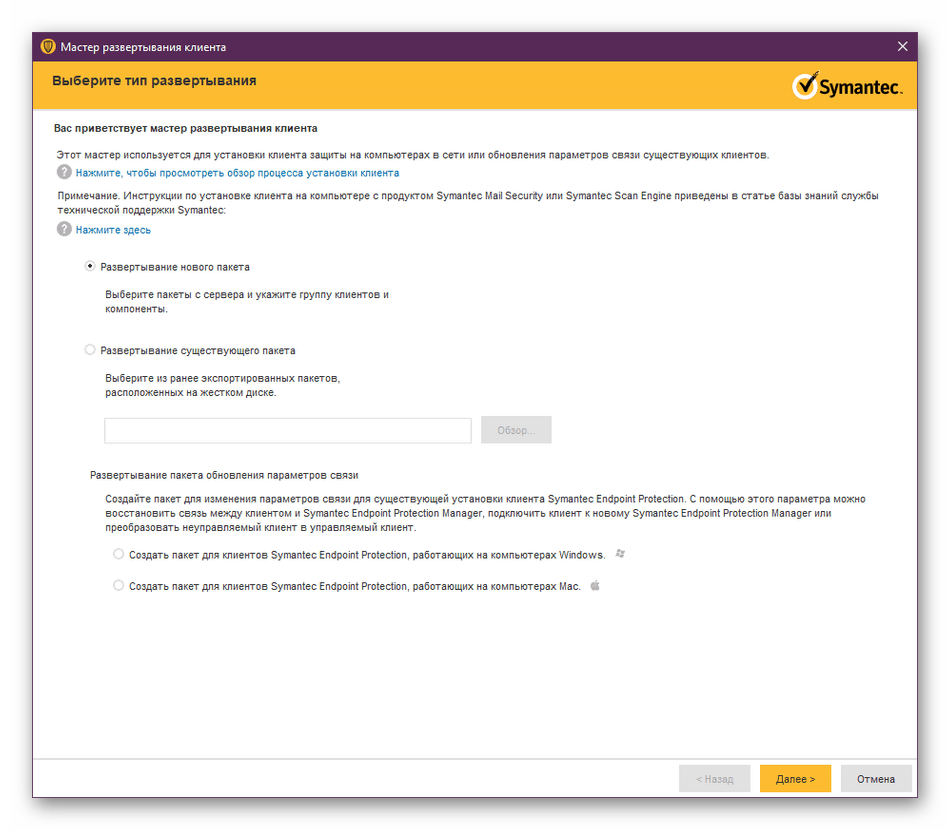

Aby dodać nowego klienta, użyj specjalnego Kreatora wdrażania. Twórcy dostarczają dwóch szczegółowych instrukcji, jak pracować z nimi dla tych użytkowników, którzy nigdy wcześniej nie spotkali się z taką procedurą. Krótko mówiąc, administrator będzie musiał utworzyć nowe wdrożenie pakietu, wybrać system operacyjny klienta i ustawić dodatkowe parametry. Następnie pakiet zostanie zapisany jako plik instalacyjny w lokalnym repozytorium. Klient jest informowany o lokalizacji instalatora, znajduje go i instaluje program Symantec Endpoint Protection na swoim komputerze. Bazy danych są aktualizowane automatycznie po pierwszym skanowaniu urządzenia dodanego użytkownika. Dalej porozmawiamy o zarządzaniu od klienta.

Menu administratora

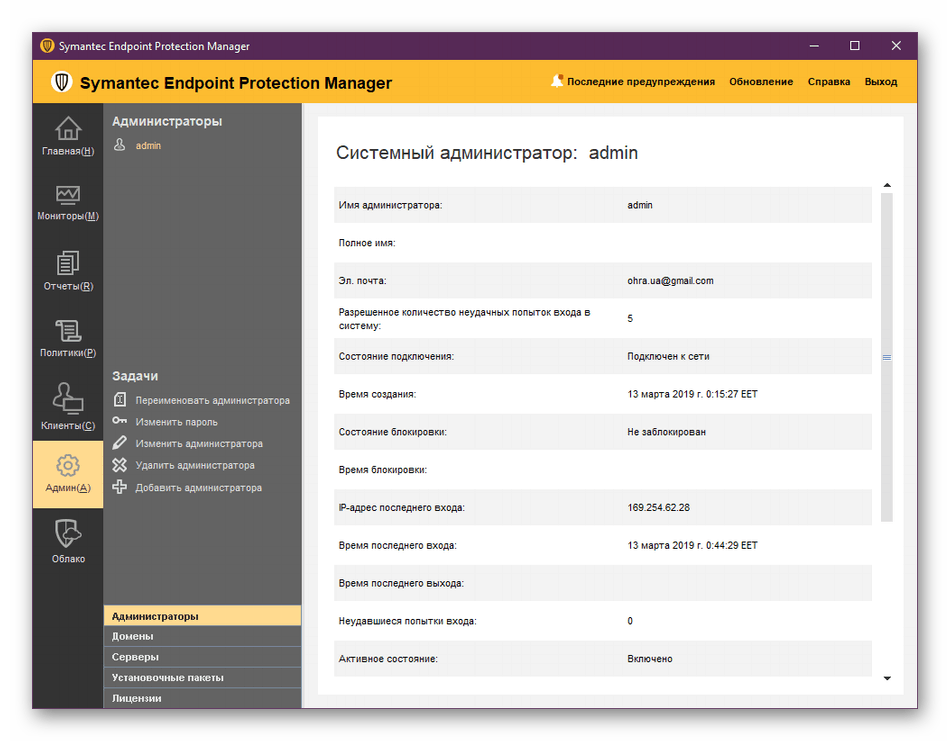

Endpoint Protection Manager obsługuje wielu administratorów jednocześnie. Zleceniodawca może dodać nieograniczoną liczbę uprzywilejowanych wpisów, ustalając własne ograniczenia. Tutaj możesz zobaczyć główne informacje o użytkowniku - jego imię i nazwisko, adres e-mail, liczbę prób logowania, aktualny stan, czas blokowania (jeśli istnieje), adres sieciowy ostatniego logowania i ostatni czas logowania. Na lewym panelu znajdują się przyciski do przełączania między administratorami, domenami, serwerami, zainstalowanymi pakietami i licencjami. W każdej takiej sekcji konfigurowane są odpowiednie parametry.

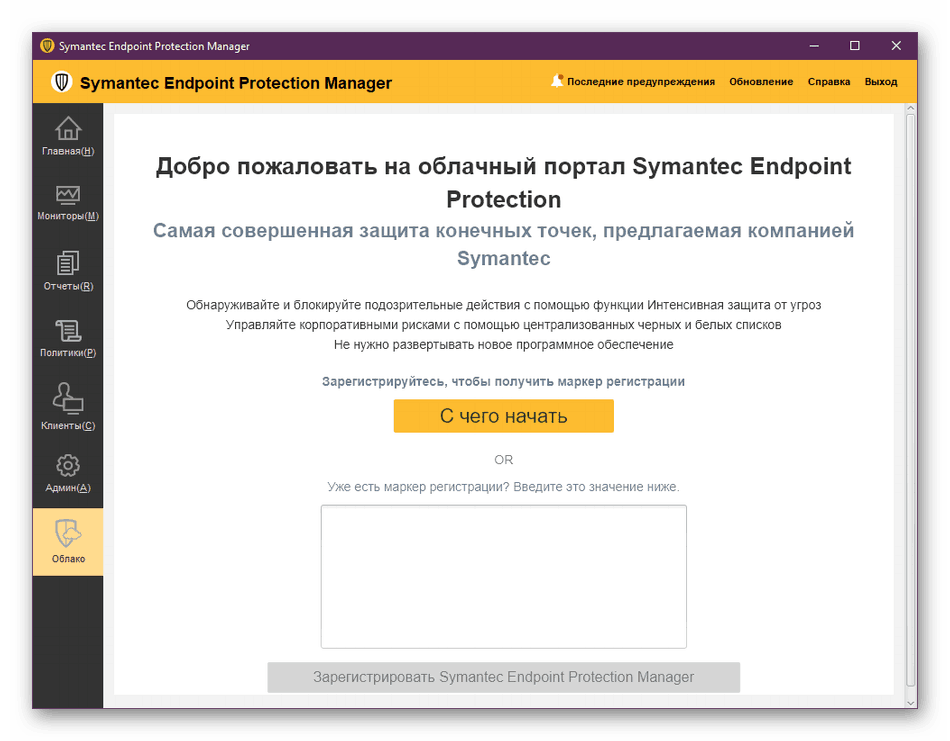

Endpoint Protection Cloud Portal

Portal chmury rozważanego oprogramowania antywirusowego pozwala uzyskać ochronę przed zagrożeniami bez konieczności instalowania nowego oprogramowania. Użytkownik musi jedynie przejść prostą procedurę rejestracji, po czym odpowiedni znacznik otworzy się dla niego i uzyska dostęp do chmury. Ten klient będzie również wymieniony na liście, podobnie jak wszystkie inne, ale ze specjalnym znakiem, dzięki czemu można odróżnić lokalne rekordy od chmury. Jeśli znacznik rejestracji jest już obecny, jest wprowadzany w specjalnym polu, a następnie następuje aktywacja i ochrona zaczyna działać w trybie aktywnym.

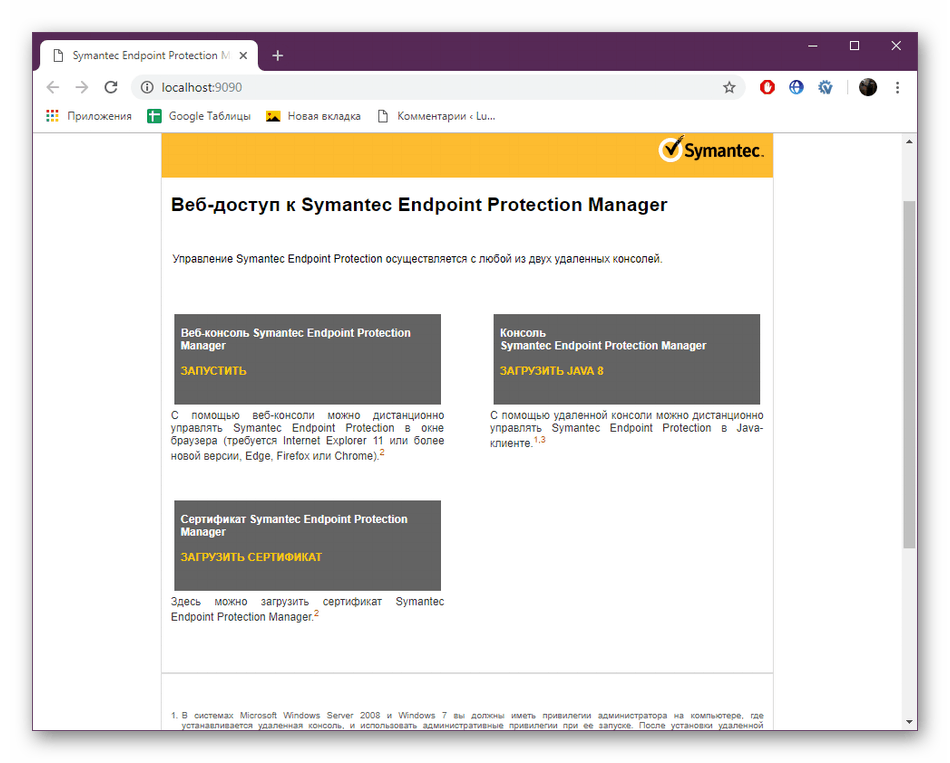

Dostęp internetowy do programu Symantec Endpoint Protection Manager

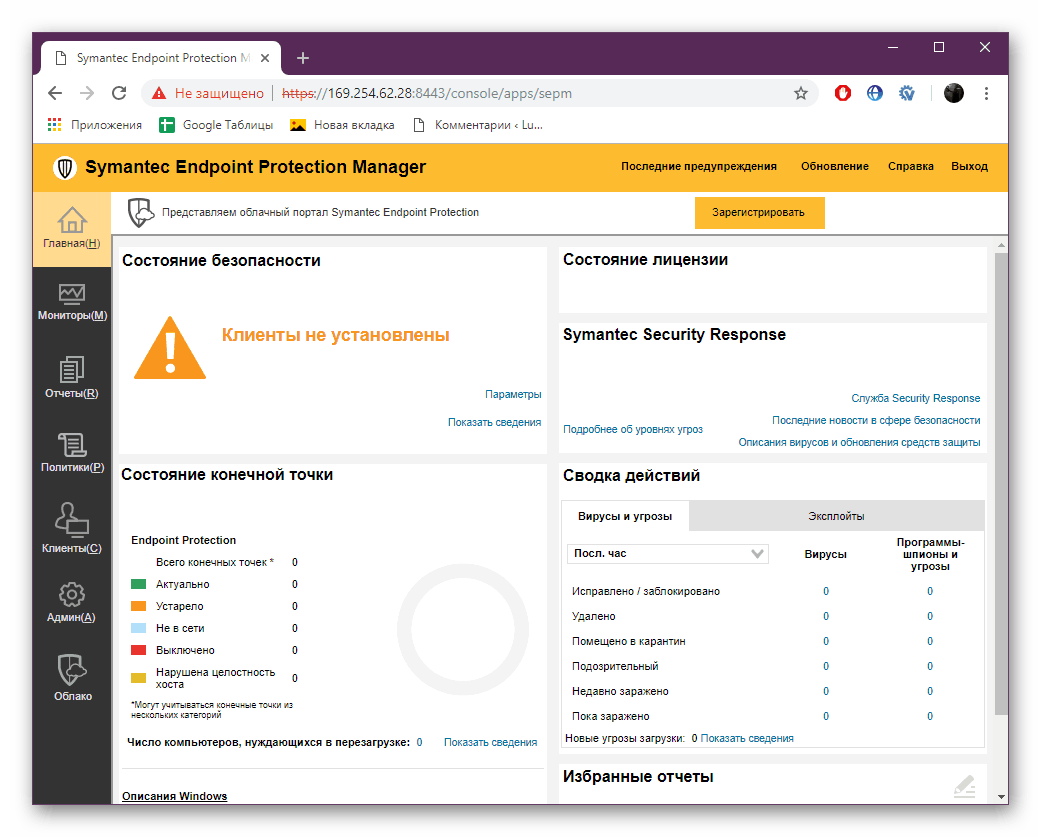

Powyżej rozmawialiśmy wyłącznie o aplikacji menedżera, która jest instalowana na komputerze przez administratora wraz ze wszystkimi innymi komponentami. Jednak programiści dodali wersję internetową konsoli zarządzania, do której dostęp można uzyskać, wprowadzając adres w wierszu przeglądarki lub klikając odpowiednią ikonę w folderze z komponentami antywirusowymi. Oddzielna zakładka oferuje wybór konsoli napisanej na różnych silnikach, więc jedna z nich gwarantuje działanie w przeglądarce.

Po pomyślnym zalogowaniu się na konto administratora otwiera się dokładnie ta sama konsola zarządzania, co w wersji konsoli. Tutaj są funkcje identyczne z tymi omówionymi wcześniej. Zaletą menedżera sieci jest to, że umożliwia zarządzanie na dowolnym komputerze w sieci lokalnej, w której menedżer pulpitu nie jest zainstalowany.

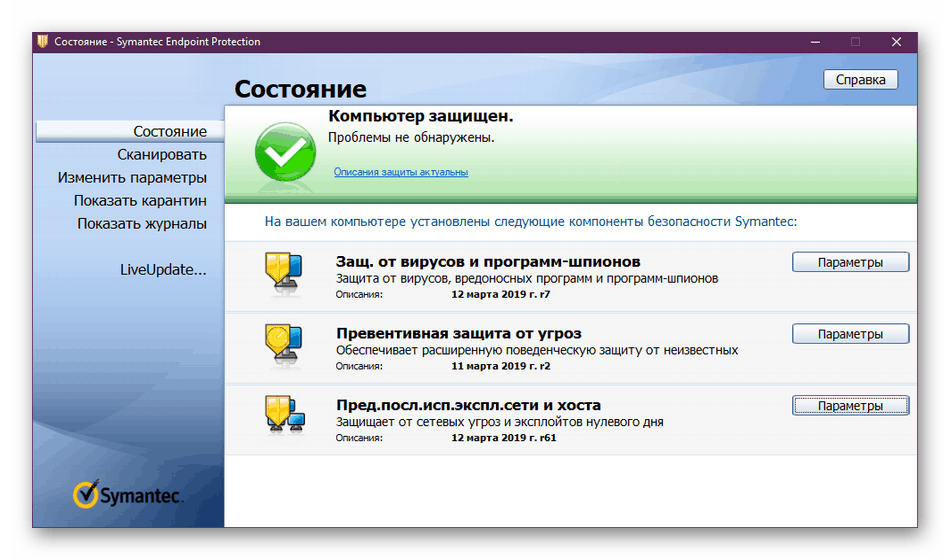

Wersja klienta Endpoint Protection

Powyżej mówiliśmy już o zasadzie interakcji z klientami w tym oprogramowaniu. Po otrzymaniu pliku wykonywalnego wykonywana jest prosta procedura instalacji i uruchamiany jest sam program antywirusowy. Spełnia menu statusu użytkownika. Tutaj możesz zobaczyć ogólne informacje o zagrożeniach, jeśli takie zostały wykryte, jak również listę składników bezpieczeństwa, z których każdy może być dostosowany indywidualnie do wymagań użytkownika.

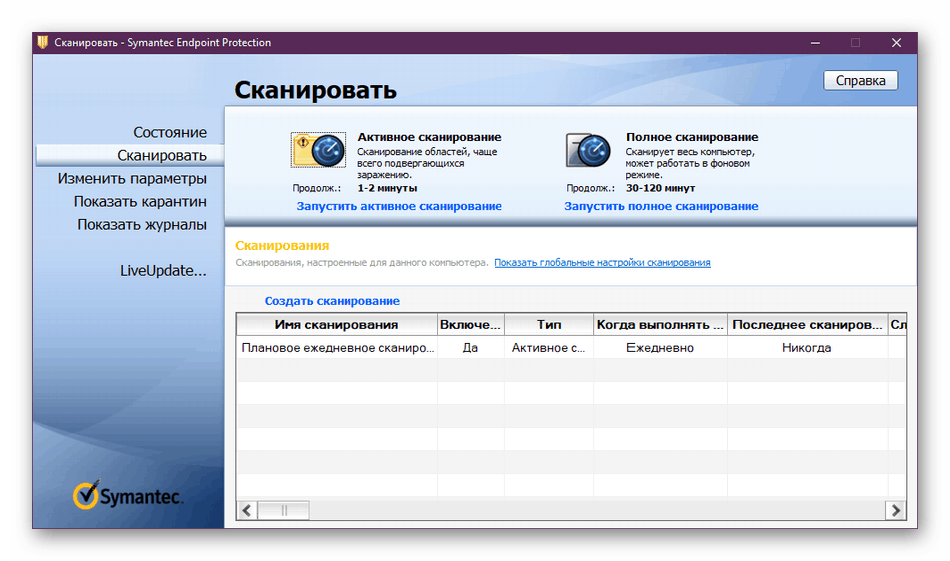

W sumie istnieją dwa rodzaje analizy systemu operacyjnego - „Active Scan” i „Full Scan” . Pierwszy tryb sprawdza tylko te obszary, które są najbardziej narażone na infekcje, a cała procedura trwa maksymalnie kilka minut. Drugi typ skanowania wpływa na obszary całego komputera i działa bez problemów w tle. Ta możliwość jest bardzo przydatna, ponieważ czas analizy wynosi czasami ponad dwie godziny. Ponadto użytkownik może tworzyć nowe kontrole ze wskazaniem pewnych parametrów: typu i czasu. Możesz śledzić takie skanowanie w tym samym oknie.

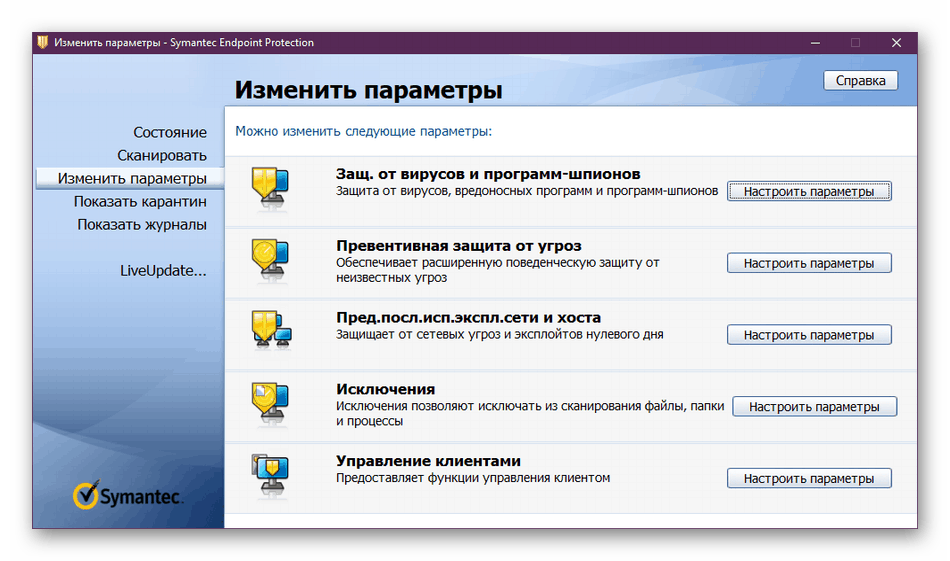

Następna na liście jest sekcja „Modyfikuj parametry” zawierająca listę niestandardowych narzędzi. Na przykład dodawane są tutaj wyjątki, klienci są zarządzani, a ochrona przed wirusami i programami szpiegującymi jest edytowana. W „stanie” są prawie takie same opcje, z wyjątkiem niektórych elementów. Zalecamy wprowadzanie zmian tylko na zamówienie administratora lub po przeczytaniu pomocy od programistów.

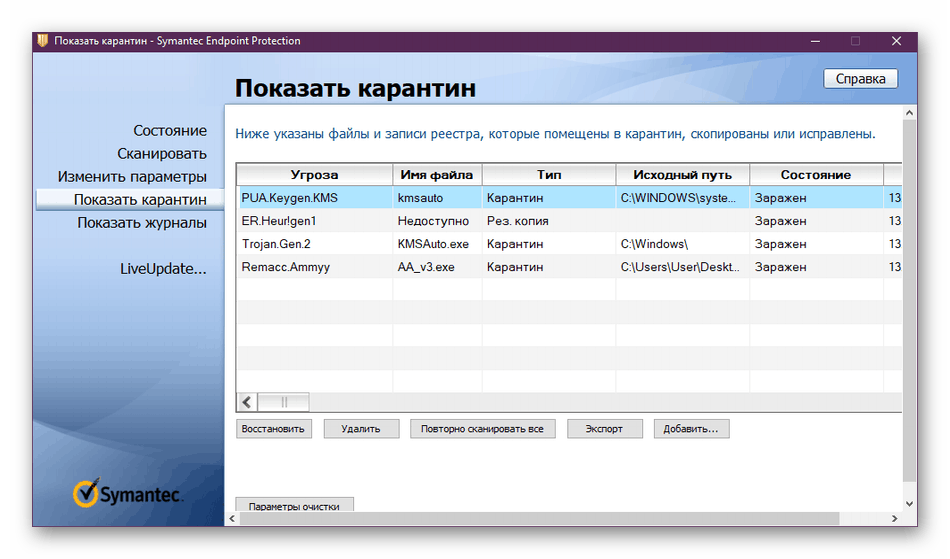

Pliki i wpisy rejestru, które zostały skopiowane lub poprawione, są umieszczane w kwarantannie. W tabeli wyświetlana jest nazwa zagrożenia, typ pliku, pełna ścieżka do jego lokalizacji i statusu. W takich przypadkach sam użytkownik ma prawo wybrać działanie, które musi zostać przeprowadzone z jednym lub kilkoma zagrożeniami, na przykład usunięcie, przywrócenie, ponowne skanowanie lub eksport.

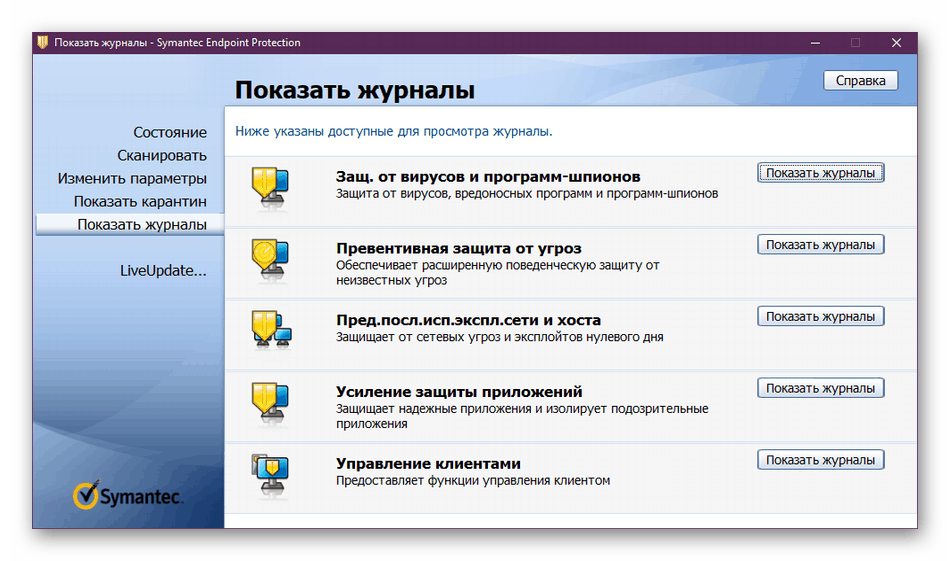

W poprzednio recenzowanym menedżerze cała sekcja została przeznaczona na pracę z czasopismami. W niestandardowej wersji programu Symantec Endpoint Protection to menu jest również dostępne i można wybrać jeden z pięciu różnych dzienników. Dodano opis samego raportu, abyś mógł zrozumieć typ dostarczanych danych.

Po pierwszym skanowaniu wersja klienta antywirusa zaktualizuje dane, co pokaże dystrybucję zagrożeń, znalezionych wirusów i dystrybucji według źródła i grupy. Wszystkie te informacje będą aktualizowane za każdym razem, gdy jeden z klientów otrzyma wyniki zaplanowanego, aktywnego lub automatycznego skanowania.

Zasługi

- Rosyjski język interfejsu;

- Właściwe wdrożenie menedżera zarządzania klientem;

- Wsparcie dla nieograniczonej liczby klientów;

- Możliwość ochrony w chmurze;

- Ogromna liczba dostosowywalnych zasad;

- Szczegółowe czasopisma i raporty;

- Menedżer wersji internetowej na dwie konsole.

Wady

- Program jest dystrybuowany za opłatą;

- Wysokie zużycie narzędzi zasobów komputera LiveUpdate;

- Trudna implementacja metody dodawania klientów.

Symantec Endpoint Protection to doskonałe rozwiązanie dla domowej lub firmowej sieci LAN. Produkt zawiera wiele przydatnych narzędzi i funkcji, które pozwalają administratorowi maksymalnie skonfigurować system ochrony dla wszystkich aktywnych klientów, monitorować działania ich urządzeń i otrzymywać regularne raporty. Z kolei klienci otrzymają niezawodną ochronę przed wszelkiego rodzaju zagrożeniami.