Najlepsze przeglądarki do anonimowego surfowania po Internecie

Przeglądarka, której używasz, dużo wie o Tobie i podaje te informacje odwiedzanym stronom, jeśli na to zezwolisz. Istnieją jednak specjalne przeglądarki internetowe, których celem jest zabezpieczenie danych i zapewnienie jak największego bezpieczeństwa w Internecie. W tym artykule przedstawiono kilka dobrze znanych przeglądarek internetowych, które pomogą Ci pozostać w sieci incognito, rozważ je po kolei.

Spis treści

Popularne anonimowe przeglądarki

Anonimowa przeglądarka internetowa jest jednym z fundamentów bezpieczeństwa w Internecie. Dlatego ważne jest, aby wybrać zwykłą przeglądarkę tego typu Chrome , Opera , Firefox , IE i chronione - Tor , VPN / TOR Globus, Epic Privacy Browser, PirateBrowser. Zobaczmy, jakie jest każde z tych bezpiecznych rozwiązań.

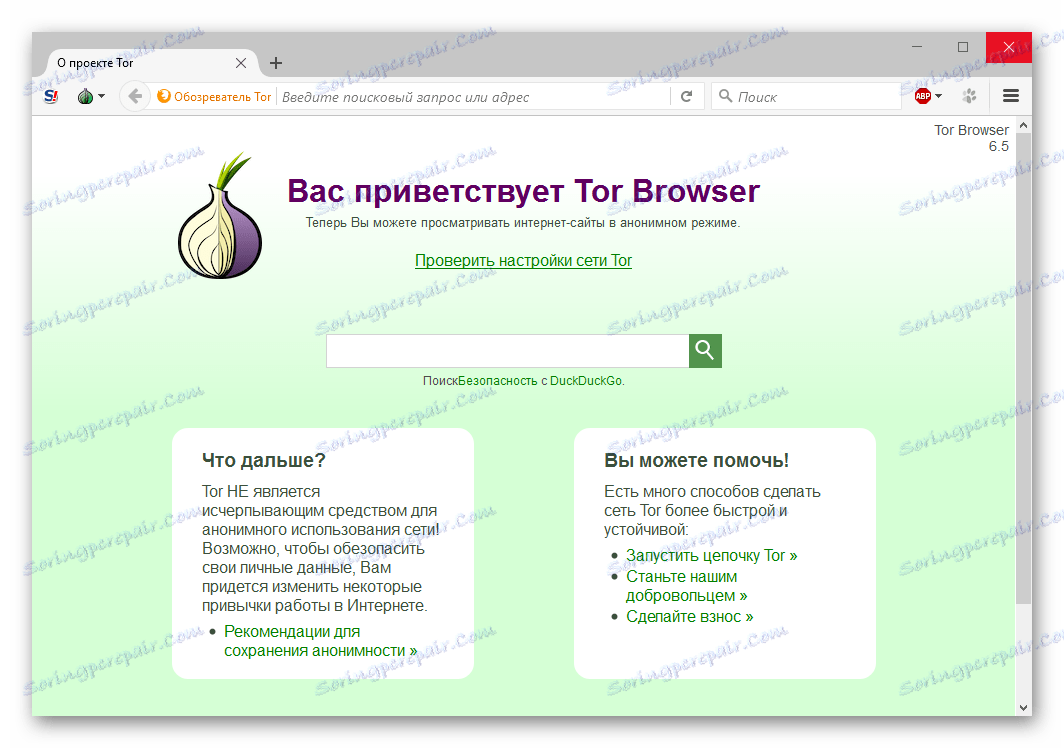

Tor Browser

Ta przeglądarka jest dostępna dla systemów Windows, Mac OS i Linux. Twórcy Tora uprościli jego użycie tak bardzo, jak to tylko możliwe. To bardzo proste, wystarczy pobrać przeglądarkę, uruchomić ją, a będziesz już korzystać z sieci Tor.

Teraz ta przeglądarka zapewnia dostęp do stron z dość dobrą prędkością, chociaż lata wcześniej sieć była wciąż wolna. Przeglądarka pozwala odwiedzać witryny incognito, wysyłać wiadomości, blogować i pracować z aplikacjami korzystającymi z protokołu TCP.

Anonimowość ruchu wynika z faktu, że dane przechodzą przez kilka serwerów Tora, a następnie docierają do świata zewnętrznego przez serwer wyjściowy. Jednak to nie działa idealnie, ale jeśli anonimowość jest głównym kryterium, to Tor jest doskonały. Wiele wbudowanych wtyczek i usług zostanie wyłączonych. Konieczne jest pozostawienie wszystkiego i zapobieganie wyciekom informacji.

Lekcja: Prawidłowe korzystanie z przeglądarki Tor

VPN / TOR Browser Globus

Przeglądarka zapewnia poufne wyszukiwanie w Internecie. VPN i TOR Globus umożliwiają korzystanie z zasobów internetowych, które nie są dostępne z Twojego adresu IP lub na terytorium twojego kraju.

Pobierz VPN / TOR Browser Globus

Globus działa w następujący sposób: Agent VPN kieruje ruch przez serwery Globus w USA, Rosji, Niemczech i innych krajach. Użytkownik sam wybiera serwer, z którego będzie korzystał.

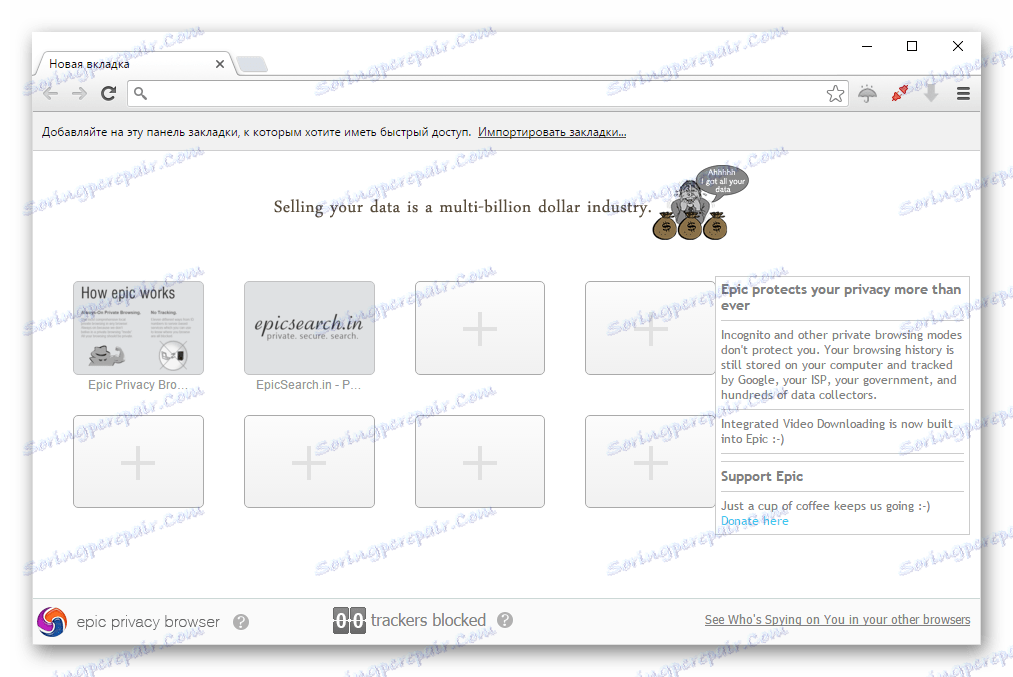

Epicka przeglądarka prywatności

Od 2013 roku Epic Browser przełącza się na silnik Chromium, a jego głównym celem jest ochrona prywatności użytkowników.

Ta przeglądarka blokuje reklamy, ładowanie modułów i śledzące pliki cookie. Szyfrowanie połączenia w Epic odbywa się głównie za pomocą protokołu HTTPS / SSL. Ponadto przeglądarka kieruje całym ruchem przez serwery proxy. Nie ma żadnych funkcji, które mogłyby prowadzić do ujawnienia działań użytkownika, na przykład nie ma zapisanej historii, nie zapisano pamięci podręcznej, a informacje o sesji są usuwane po wyjściu z Epic.

Ponadto jedna z funkcji przeglądarki obejmuje wbudowany serwer proxy, ale ta funkcja musi być aktywowana ręcznie. Następna domyślna lokalizacja to New Jersey. Oznacza to, że wszystkie żądania w przeglądarce są najpierw wysyłane przez serwer proxy, a następnie przechodzą do wyszukiwarek. Nie pozwala to wyszukiwarkom na przechowywanie i dopasowywanie żądań użytkowników na jego IP.

PirateBrowser

PirateBrowser jest oparty na Mozilla Firefox i dlatego wyglądają podobnie. Przeglądarka internetowa jest wyposażona w klienta Tor, a także rozszerzony zestaw narzędzi do pracy z serwerami proxy.

PirateBrowser nie jest przeznaczony do anonimowego surfowania w Internecie, ale służy do ominięcia blokowania witryny i chroni przed śledzeniem. Oznacza to, że przeglądarka po prostu zapewnia dostęp do zabronionych treści.

Którą z trzech wyżej wymienionych przeglądarek wybrać, zdecydować, na podstawie osobistych potrzeb.