Znajdowanie i wyłączanie podsłuchu telefonu komórkowego w systemie Android

Telefon na dowolnej platformie, w tym Android, jest obecnie urządzeniem osobistym, na którym dostęp do danych ma tylko właściciel. Jednak w niektórych okolicznościach poufność może zostać naruszona z powodu podsłuchu, przechwytywania wiadomości, połączeń i innych informacji. W trakcie tego artykułu porozmawiamy o wykrywaniu i wyłączaniu tego rodzaju nadzoru przez możliwości oprogramowania.

Spis treści

- Wyszukaj i wyłącz podsłuchiwanie w Androidzie

- Metoda 1: Diagnostyka i podstawowe środki

- Metoda 2: Odinstaluj aplikacje

- Metoda 3: Wyszukaj złośliwe aplikacje

- Metoda 4: Darszak

- Metoda 5: Android IMSI-Catcher Detector

- Metoda 6: Ochrona Eagle

- Metoda 7: Zresetuj smartfon

- Metoda 8: Wymiana oprogramowania układowego urządzenia

- Metoda 9: Skontaktuj się z centrum serwisowym

Wyszukaj i wyłącz podsłuchiwanie w Androidzie

Warunkowo procedurę wyłączenia śledzenia w telefonie komórkowym należy podzielić na dwa etapy, które obejmują znalezienie niechcianego oprogramowania, a następnie usunięcie znalezionych aplikacji. Należy rozumieć, że technologia staje się z czasem coraz lepsza, więc ten artykuł może pomóc tylko w niektórych przypadkach.

Metoda 1: Diagnostyka i podstawowe środki

W sumie nie ma tak wielu oznak śledzenia smartfona, dlatego możliwe jest wyeliminowanie problemu przy minimalnym działaniu. Ponadto specjalny sprzęt, którego zablokowanie może powodować prawdziwe trudności, kosztuje imponujące środki i jest mało prawdopodobne, aby był używany do słuchania zwykłych abonentów.

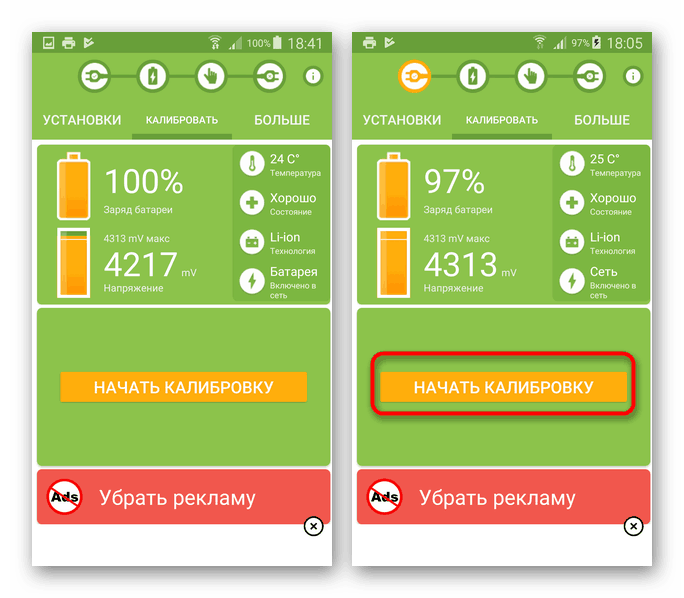

- Głównym, a zarazem najbardziej niedokładnym znakiem jest szybkie zużycie baterii w smartfonie, nawet gdy urządzenie jest zablokowane. W takich przypadkach konieczne jest zmniejszenie kosztów energii poprzez wyłączenie niepotrzebnych procesów w tle i sprawdzenie wydajności baterii. Tylko przy prawidłowej obsłudze komponentów możesz myśleć o szpiegowaniu.

![Sprawdzanie telefonu za pomocą aplikacji innej firmy]()

Więcej informacji:

Kalibracja baterii smartfona

Rozwiązywanie problemów z szybkim rozładowaniem smartfona z Androidem

Niedobór baterii w trybie gotowości - Bezpośrednio uzupełnia poprzedni powód, ciągłe nagrzewanie akumulatora, pomimo braku wymagających aplikacji i wyraźnego obciążenia. W takim przypadku problemem mogą być zarówno problemy z baterią, jak i procesy śledzące aktywność.

- Jednym z najdokładniejszych znaków jest obecność hałasu, gdy telefon znajduje się w pobliżu innych urządzeń. Ponadto z powodu szpiegowania podczas połączeń mogą wystąpić różne efekty, takie jak echo lub zakłócenia.

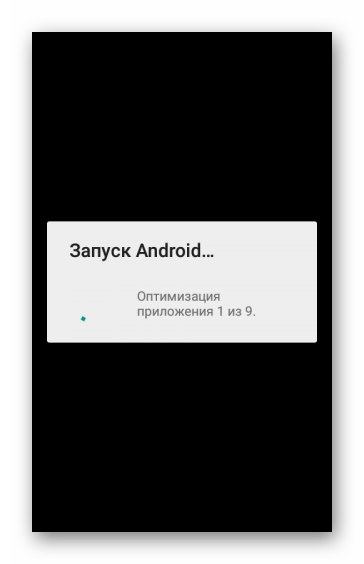

- Ostatnim z głównych znaków jest powolna praca urządzenia mobilnego bez oczywistego obciążenia. Na przykład, jeśli smartfon zaczyna się uruchamiać i wyłączać przez długi czas, ale nie ma innych awarii.

![Proces uruchamiania telefonu z Androidem]()

Czytaj więcej: Problemy z wydajnością smartfon i tablet na Androida

Próbując wykryć podsłuch, należy wziąć pod uwagę, że większość tych zjawisk może wystąpić w wielu innych przypadkach. Z tego powodu często trudno jest potwierdzić obecność nadzoru, ale specjalne programy mogą nadal pomóc.

Metoda 2: Odinstaluj aplikacje

Jeśli po zainstalowaniu dowolnej aplikacji innej firmy pojawi się jeden lub kilka oznak podsłuchu, jej całkowite usunięcie najprawdopodobniej rozwiąże problem. Ta opcja jest szczególnie istotna w odniesieniu do oprogramowania, którego instalacja została przeprowadzona za pomocą pliku APK, z pominięciem ochrony Play.

Czytaj więcej: Usunięcie konwencjonalne zastosowania i aplikacje niemożliwe do odinstalowania na Androida

Wszystkie niezbędne działania zostały opisane przez nas w odpowiednich artykułach na stronie, dlatego jest mało prawdopodobne, aby wystąpiły trudności z odinstalowaniem. Aby zapobiec przyszłym problemom, należy pobrać oprogramowanie z zaufanych zasobów i uważnie przeczytać listę wymaganych uprawnień podczas instalacji.

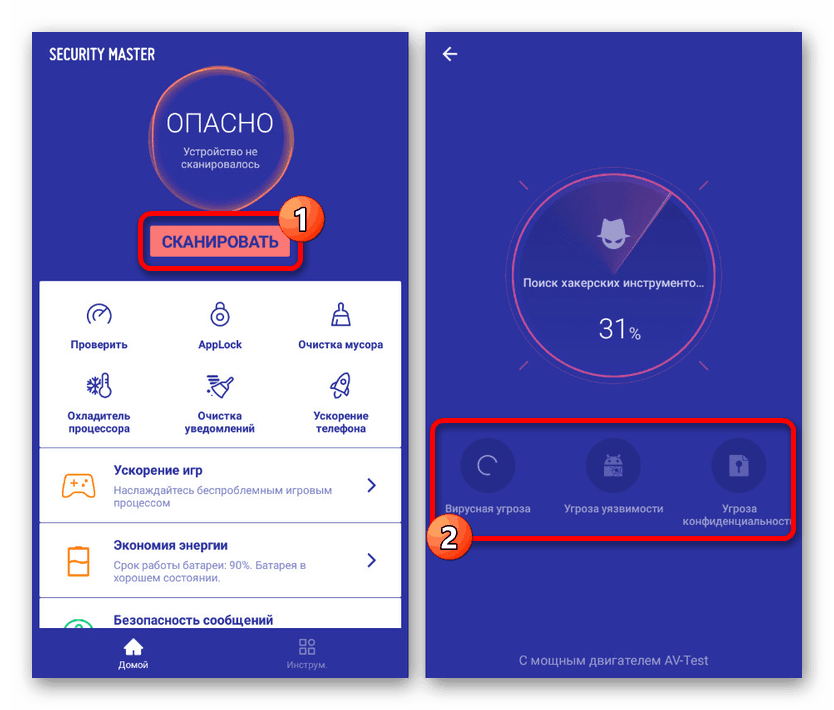

Metoda 3: Wyszukaj złośliwe aplikacje

Jak można się domyślać, wiele programów do podsłuchu telefonów to złośliwe oprogramowanie, które znajdują się w bazie danych programów antywirusowych. Z tego powodu możesz użyć wyszukiwania niebezpiecznych aplikacji z osobnej instrukcji pod poniższym linkiem. Ten krok jest, w taki czy inny sposób, niezbędnym działaniem w celu rozwiązania wielu innych problemów.

Więcej informacji:

Najlepsze antywirusy dla Androida

Sposoby skanowania w poszukiwaniu wirusów na smartfonie z Androidem

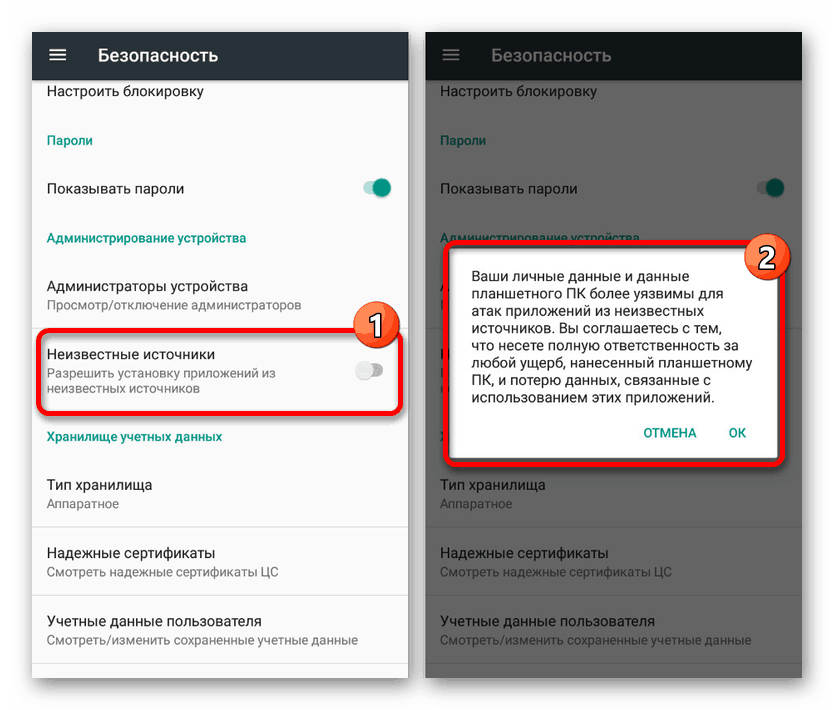

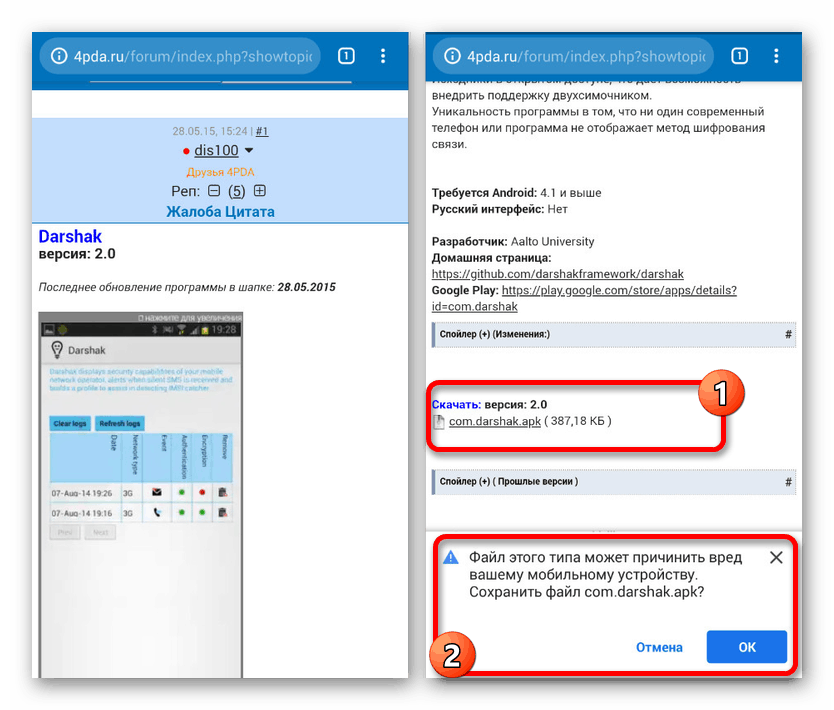

Metoda 4: Darszak

W tej chwili aplikacja Darshak (wymaga uprawnień roota) jest jedną z najbardziej skutecznych metod wykrywania śledzenia urządzeń, oferującą kilka unikalnych funkcji. Dzięki niemu możesz monitorować połączenia, wiadomości, aktywność sieci operatora w czasie rzeczywistym, a także blokować niepożądane komponenty.

Strona Darshak na forum w3bsit3-dns.com

- Otwórz aplikację „Ustawienia” na urządzeniu, przejdź do „Bezpieczeństwo” i włącz opcję „Nieznane źródła” . Jest to konieczne, aby zainstalować aplikację z pliku APK.

Więcej informacji: Otwieranie pakietów APK na Androida

- Następnie rozwiń dowolną przeglądarkę, zaloguj się na w3bsit3-dns.com i przejdź do strony aplikacji. Użyj linku w bloku „Pobierz” i potwierdź, że plik jest zapisany w pamięci urządzenia.

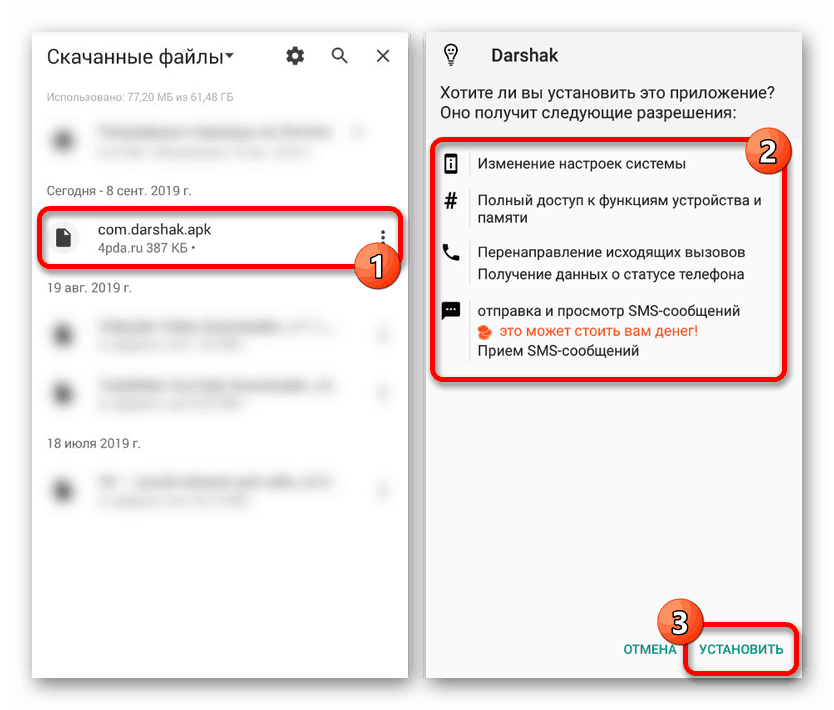

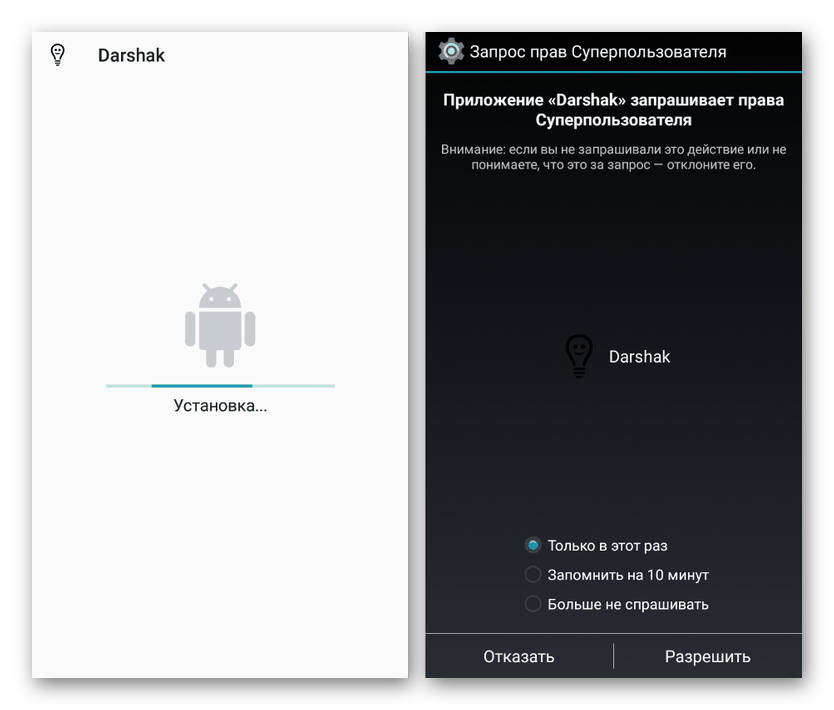

- W sekcji „Pobrane pliki” lub „Pobrane” dotknij dodanego pliku i kliknij przycisk „Zainstaluj” . Procedura instalacji nie wymaga dużo czasu.

- Aby otworzyć aplikację po uruchomieniu, musisz dodać prawa root do urządzenia. Można to zrobić zgodnie z odpowiednimi instrukcjami.

Więcej informacji: Sposoby dodawania rootowania na Androida

- Po zakończeniu instalacji i przyznaniu uprawnień roota aplikacja zacznie działać. Po pewnym czasie raporty dotyczące części połączeń zostaną wyświetlone na stronie głównej.

Dzięki Darshak możesz łatwo śledzić aktywność sieci 3G i GSM z możliwością blokowania niechcianych połączeń. Jedynym minusem jest to, że aplikacja praktycznie nie jest aktualizowana - najnowsza wersja pochodzi z 2015 roku.

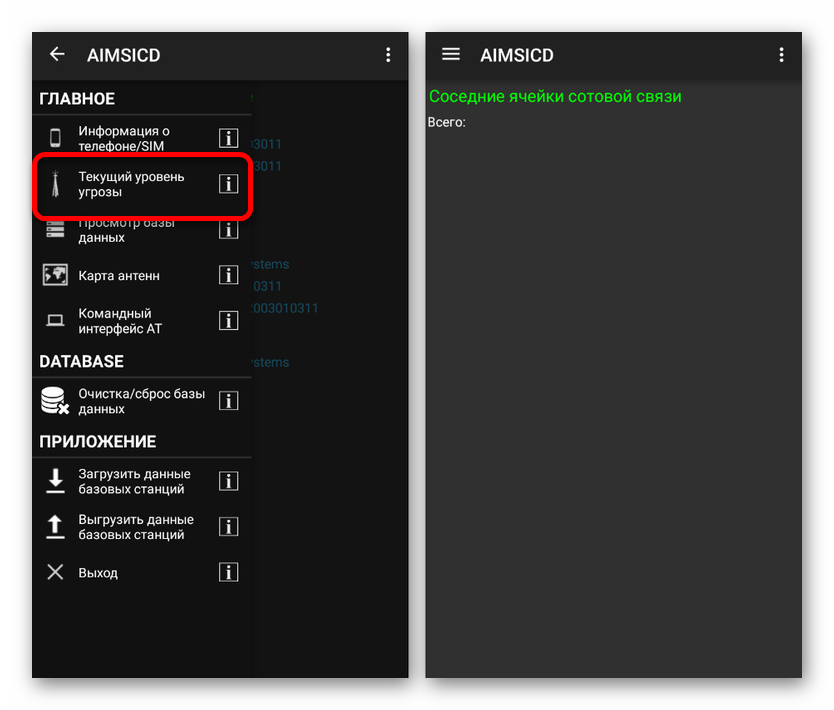

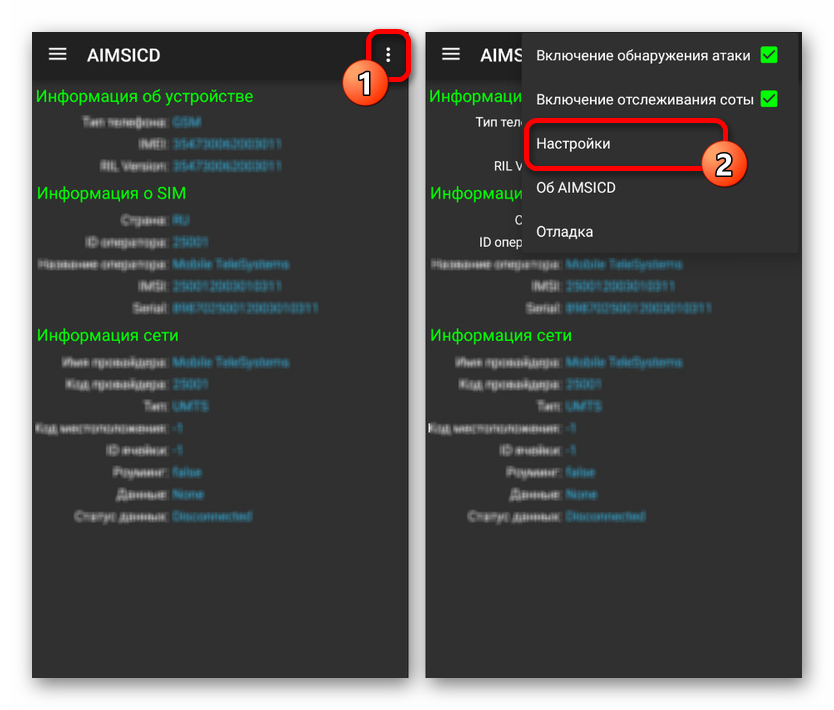

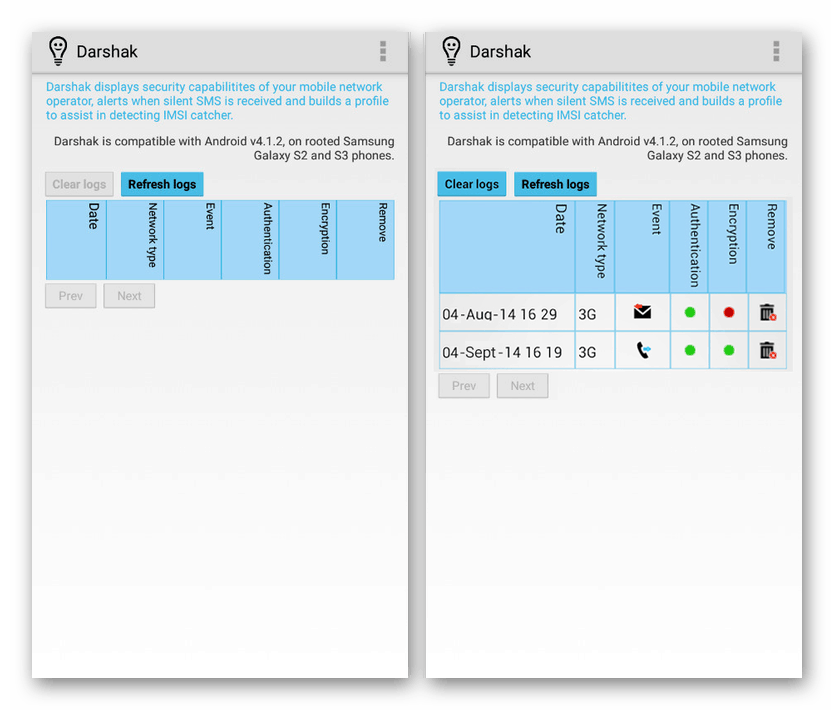

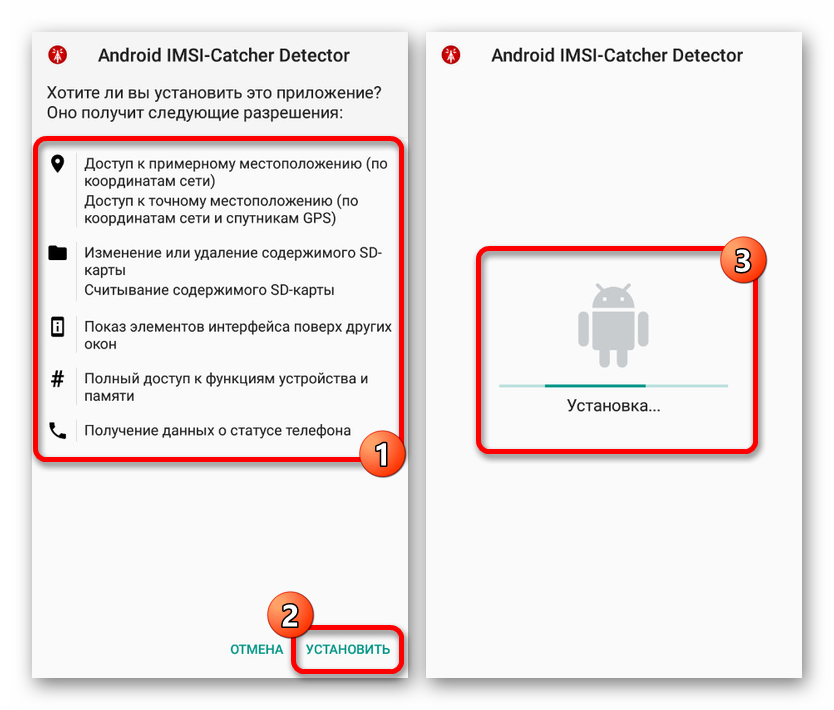

Metoda 5: Android IMSI-Catcher Detector

W przeciwieństwie do poprzedniej wersji, główna funkcja aplikacji IMSI-Catcher Detector koncentruje się na sprawdzaniu i wykrywaniu fałszywych stacji bazowych wykorzystywanych przez atakujących w procesie śledzenia smartfona. Za pomocą tej aplikacji można łatwo uniknąć pułapek IMSI i odbierać na czas powiadomienia o transmisji odpowiednio niezaszyfrowanego ruchu.

Strona Android IMSI-Catcher Detector na forum w3bsit3-dns.com

- Aplikacja, podobnie jak poprzednia, nie jest dostępna w sklepie Google Play, ale po rejestracji można ją łatwo pobrać z forum w3bsit3-dns.com. Możesz zapoznać się z procedurą ładowania we wcześniej przedstawionych instrukcjach.

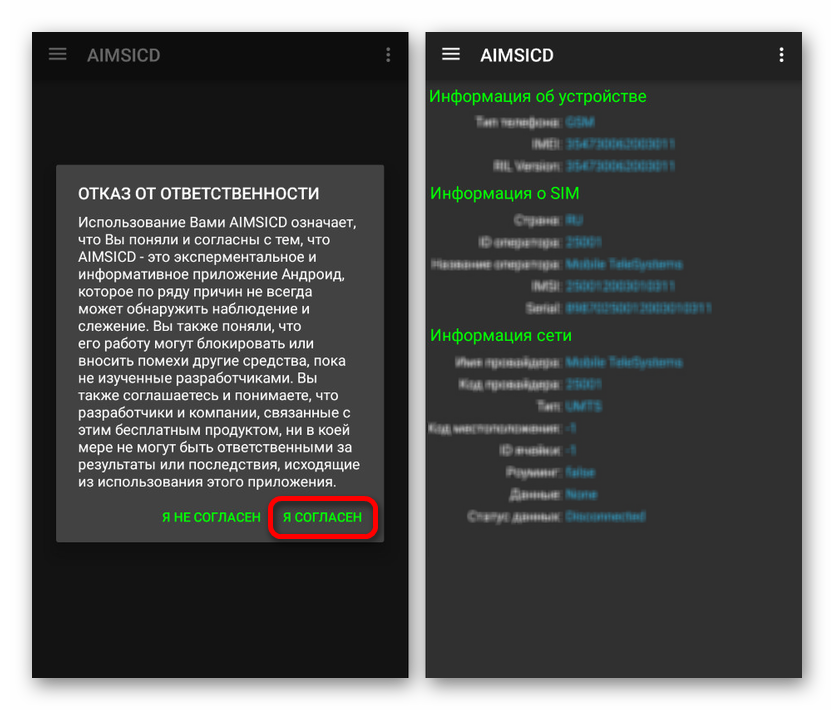

- Podczas pierwszego uruchomienia musisz zaakceptować warunki umowy licencyjnej, po których aplikacja będzie gotowa do użycia. Strona główna IMSI-Catcher Detector zawiera informacje o urządzeniu.

- Rozwiń menu główne w lewym górnym rogu ekranu i wybierz „Aktualny poziom zagrożenia” . W tej sekcji dostępne są najnowsze informacje na temat niepożądanych związków.

![Aktualny poziom zagrożenia w IMSI-Catcher Detector na Androida]()

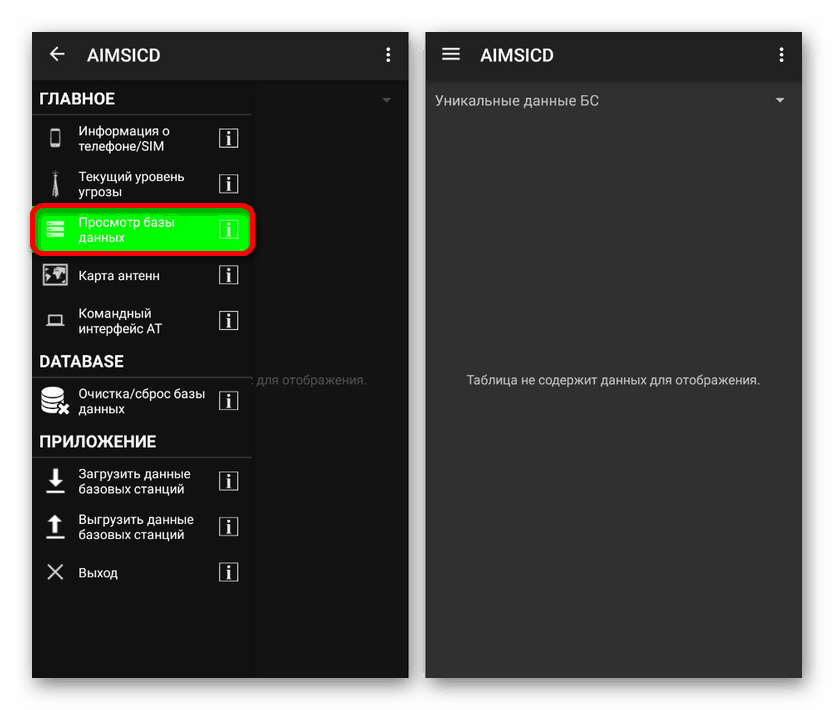

W ten sam sposób można zapoznać się z bazą danych stacji, wybierając odpowiedni element w menu głównym.

![Baza danych w IMSI-Catcher Detector na Androida]()

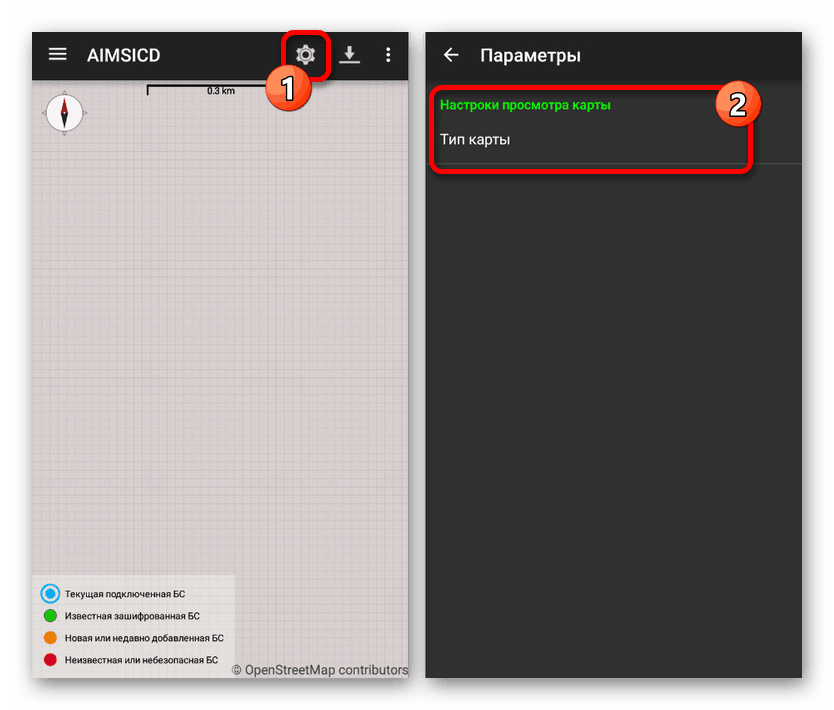

Ostatni ważny element „Mapa anteny” umożliwia wyświetlanie zaufanych stacji przy użyciu lokalizacji śledzenia smartfona. Ponadto istnieje funkcja wyboru rodzaju karty w parametrach.

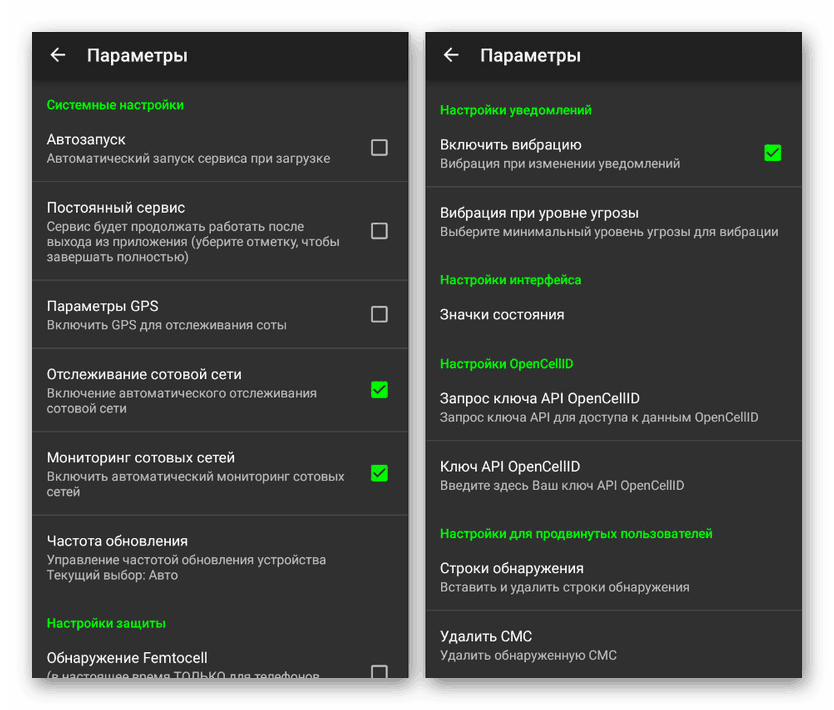

- Z dowolnej strony aplikacji możesz przejść do ustawień. Aby to zrobić, rozwiń menu o trzy kropki w prawym rogu ekranu i dotknij linii „Ustawienia” .

![Przechodzę do ustawień w IMSI-Catcher Detector na Androidzie]()

Zmień parametry według potrzeb według własnego uznania. Zasadniczo po instalacji aplikacja będzie śledzić niechciane połączenia nawet bez wprowadzania zmian w ustawieniach.

To oprogramowanie również nie jest obecnie aktualizowane, dlatego wątpliwości co do niezawodności i wydajności. Jednocześnie istnieje tylko jedno alternatywne rozwiązanie, omówione poniżej.

Metoda 6: Ochrona Eagle

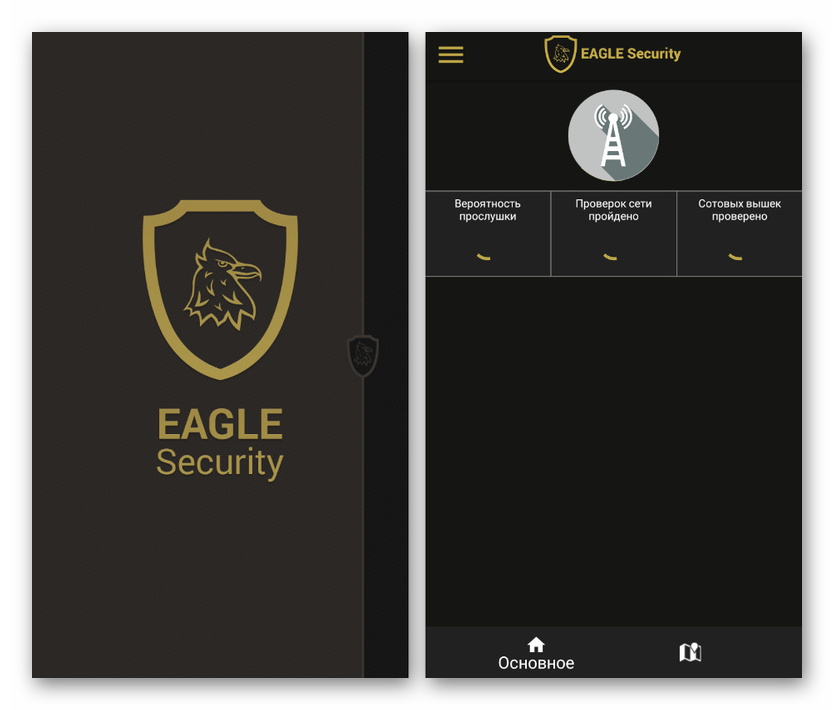

Eagle Security to najpotężniejsze narzędzie do analizy połączenia operatora i niektórych innych połączeń w celu wykrycia luk, takich jak fałszywe stacje bazowe. W przeciwieństwie do poprzednich aplikacji, dane oprogramowanie jest pobierane z Play Market , co gwarantuje nie tylko niezawodność, ale także automatyczne otrzymywanie świeżych aktualizacji baz danych.

Pobierz Eagle Security ze sklepu Google Play

- Aby pobrać aplikację, kliknij powyższy link i użyj przycisku „Zainstaluj” . Pamiętaj, że jest on dostępny tylko w nowszych wersjach Androida.

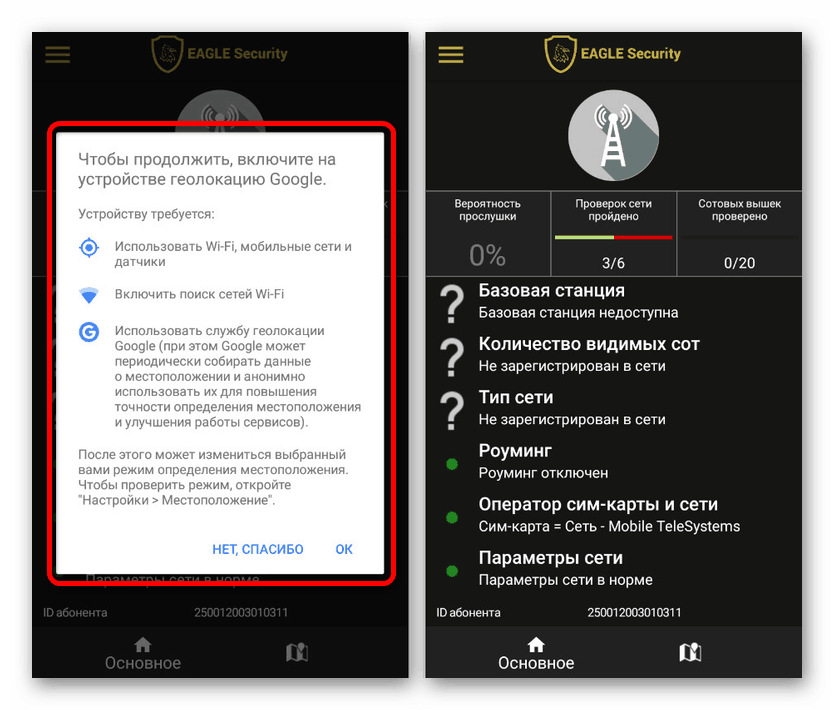

- Po otwarciu niemal natychmiast pojawi się wymóg włączenia geolokalizacji na urządzeniu w celu ustalenia lokalizacji telefonu. Kliknij „OK”, aby potwierdzić i zaczekaj na zakończenie diagnozy.

Czytaj także: Ustawienia geolokalizacji na Androida

- W rezultacie znajdziesz się na stronie głównej Eagle Security ze szczegółowymi informacjami na temat urządzenia i prawie wszystkich rodzajów połączeń. W sekcji „Prawdopodobieństwo podsłuchu” można sprawdzić stopień zagrożenia lub zapoznać się z lokalizacją stacji bazowych, otwierając zakładkę „Mapa” .

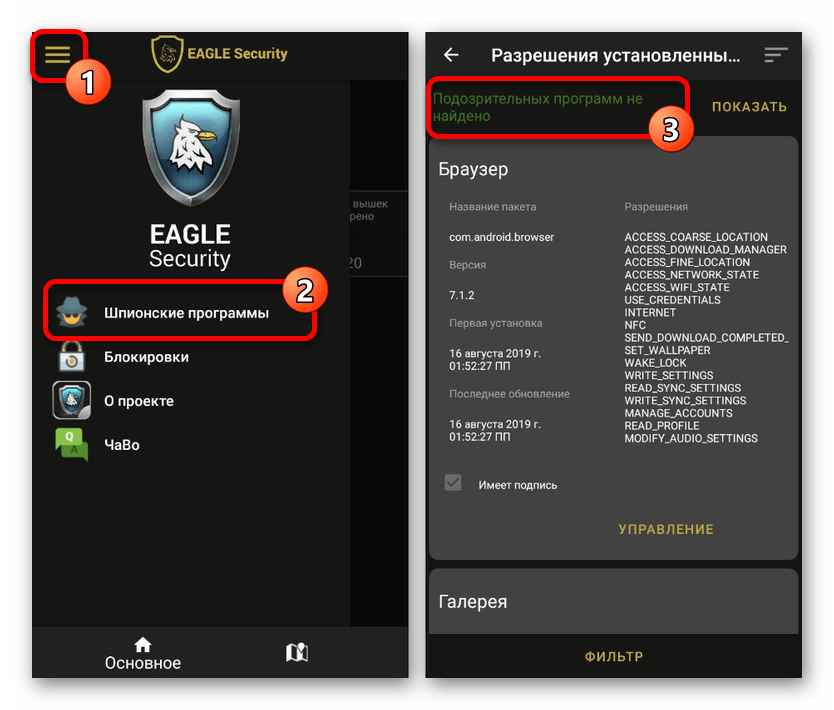

- Aby sprawdzić, czy w smartfonie nie ma niechcianego oprogramowania, rozwiń menu główne w lewym rogu ekranu i wybierz „Oprogramowanie szpiegujące” . Z tego powodu rozpocznie się weryfikacja zainstalowanych aplikacji, a następnie wydanie raportu.

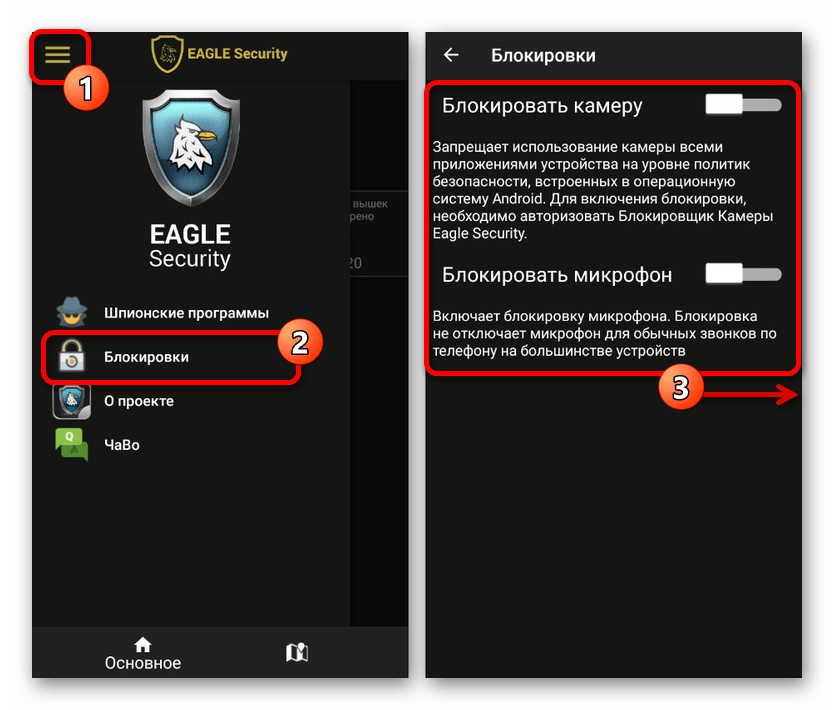

- Korzystanie z Eagle Security pozwala ręcznie zablokować niektóre elementy urządzenia, takie jak kamera i mikrofon. Aby to zrobić, dotknij linii „Blokady” w menu głównym i użyj żądanego suwaka na stronie, która zostanie otwarta.

Ze wszystkich przedstawionych opcji Eagle Security zasługuje na większą uwagę, ponieważ gwarantuje prawidłowe wykrywanie i zapobieganie podsłuchom. Jeśli aplikacja okazała się niewystarczająca, prawdopodobne jest, że po prostu nie ma nadzoru.

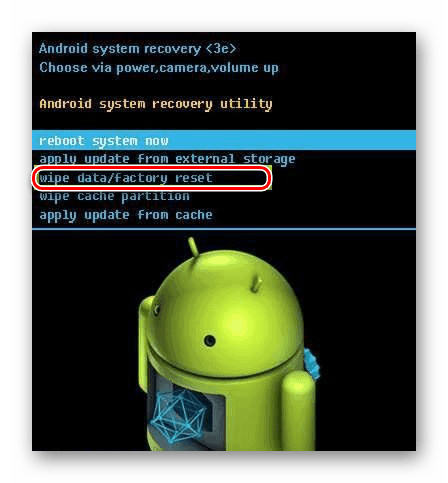

Metoda 7: Zresetuj smartfon

Każdy nowoczesny smartfon ma narzędzia do awaryjnego czyszczenia, aby wznowić prawidłowe działanie. Taka metoda jest najbardziej radykalna, ale w obecności oprogramowania do podsłuchu może równie dobrze stać się faktycznym rozwiązaniem.

Więcej informacji: Resetowanie ustawień na urządzeniu z Androidem

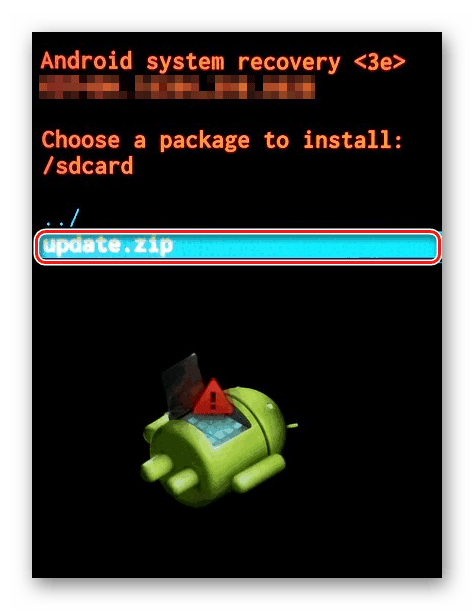

Metoda 8: Wymiana oprogramowania układowego urządzenia

W przypadku braku pozytywnych rezultatów po użyciu specjalnych aplikacji i innych wcześniej opisanych opcji możesz skorzystać z wymiany oprogramowania układowego. Takie podejście będzie istotne tylko w przypadku oprogramowania monitorującego urządzenie, którego nie można wyeliminować poprzez reset.

Więcej informacji: Jak przeflashować smartfon z Androidem

Metoda 9: Skontaktuj się z centrum serwisowym

Dodatkowo, oprócz alternatywy dla wymienionych metod, możesz skontaktować się z centrum serwisowym, po opłaceniu diagnostyki i naprawy urządzenia mobilnego. Jest to zasadniczo jedyna opcja, jeśli na smartfonie występują błędy, których śledzenie przy użyciu metod programowych z reguły jest niemożliwe.

To kończy artykuł i mamy nadzieję, że udało Ci się poprawnie znaleźć i usunąć narzędzia podsłuchowe. Zasadniczo jest to niezwykle rzadkie, o czym należy pamiętać przede wszystkim.