Konfigurujemy część serwerową i kliencką OpenVPN w systemie Windows

OpenVPN to jedna z opcji VPN (wirtualna sieć prywatna lub prywatna sieć wirtualna), która umożliwia przesyłanie danych przez specjalnie stworzony zaszyfrowany kanał. W ten sposób można połączyć dwa komputery lub zbudować scentralizowaną sieć z serwerem i kilkoma klientami. W tym artykule dowiemy się, jak stworzyć taki serwer i skonfigurować go.

Treść

Konfigurowanie serwera OpenVPN

Jak wspomniano powyżej, korzystając z omawianej technologii, możemy przekazywać informacje za pośrednictwem bezpiecznego kanału komunikacyjnego. Może to być udostępnianie plików lub bezpieczny dostęp do Internetu za pośrednictwem serwera, który jest wspólną bramą. Aby go stworzyć, nie potrzebujemy dodatkowego sprzętu i specjalnej wiedzy - wszystko odbywa się na komputerze, który ma być używany jako serwer VPN.

Do dalszej pracy będziesz musiał również skonfigurować stronę klienta na maszynach użytkowników sieci. Cała praca jest ograniczona do tworzenia kluczy i certyfikatów, które są następnie przekazywane do klientów. Pliki te umożliwiają uzyskanie adresu IP podczas łączenia się z serwerem i utworzenia zaszyfrowanego kanału wspomnianego powyżej. Wszystkie informacje przesyłane za jego pośrednictwem można odczytać tylko za pomocą klucza. Ta funkcja może znacznie poprawić bezpieczeństwo i zapewnić integralność danych.

Instalowanie OpenVPN na komputerze serwera

Instalacja to standardowa procedura z pewnymi niuansami, które omówimy bardziej szczegółowo.

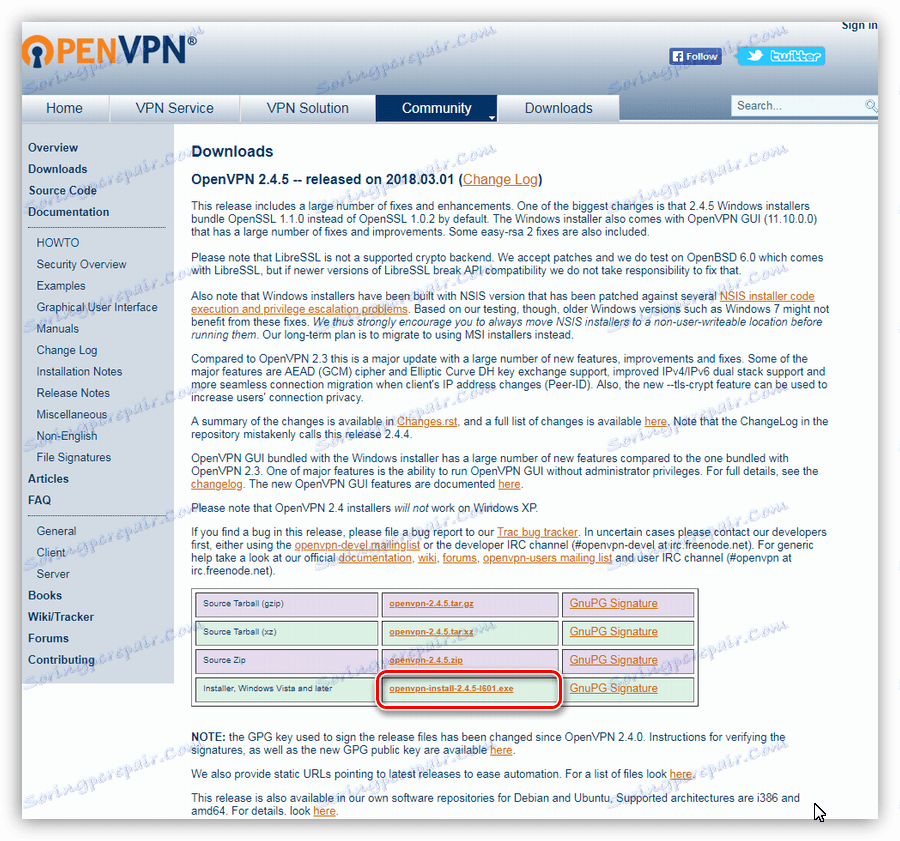

- Pierwszym krokiem jest pobranie programu z linku poniżej.

![Pobieranie programu OpenVPN z oficjalnej strony dla programistów]()

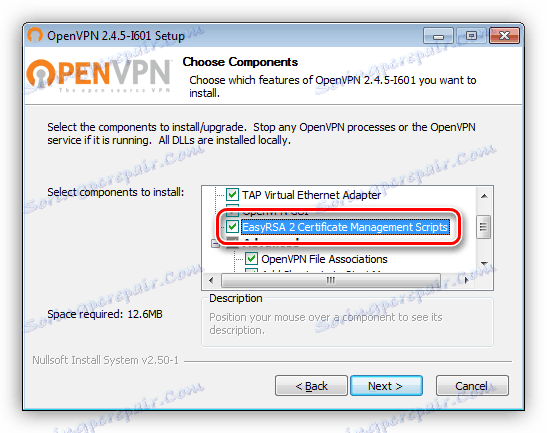

- Następnie uruchom instalator i przejdź do okna wyboru komponentów. Tutaj musimy umieścić czek w pobliżu pozycji o nazwie "EasyRSA" , która pozwoli nam tworzyć pliki certyfikatów i kluczy, a także zarządzać nimi.

![Wybór komponentu do zarządzania certyfikatami podczas instalacji programu OpenVPN]()

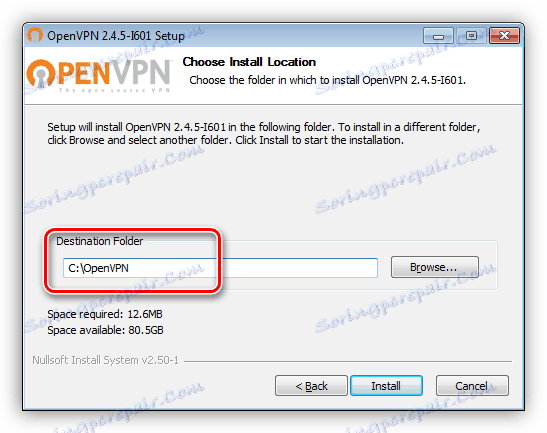

- Kolejnym krokiem jest wybór miejsca instalacji. Dla wygody umieścimy program w katalogu głównym dysku systemowego C:. Aby to zrobić, po prostu usuń nadmiar. Powinno działać

C:OpenVPN![Wybór miejsca na dysku twardym do instalacji programu OpenVPN]()

Robimy to, aby uniknąć błędów podczas wykonywania skryptów, ponieważ przerwy w ścieżce są niedozwolone. Możesz oczywiście wziąć je w cudzysłowie, ale uważność może się nie udać, a znalezienie błędów w kodzie nie jest łatwe.

- Po wszystkich ustawieniach zainstaluj program w normalnym trybie.

Konfigurowanie strony serwera

Wykonując poniższe czynności, powinieneś być tak uważny, jak to tylko możliwe. Wszelkie usterki spowodują niesprawność serwera. Kolejny warunek wstępny - Twoje konto musi mieć uprawnienia administratora.

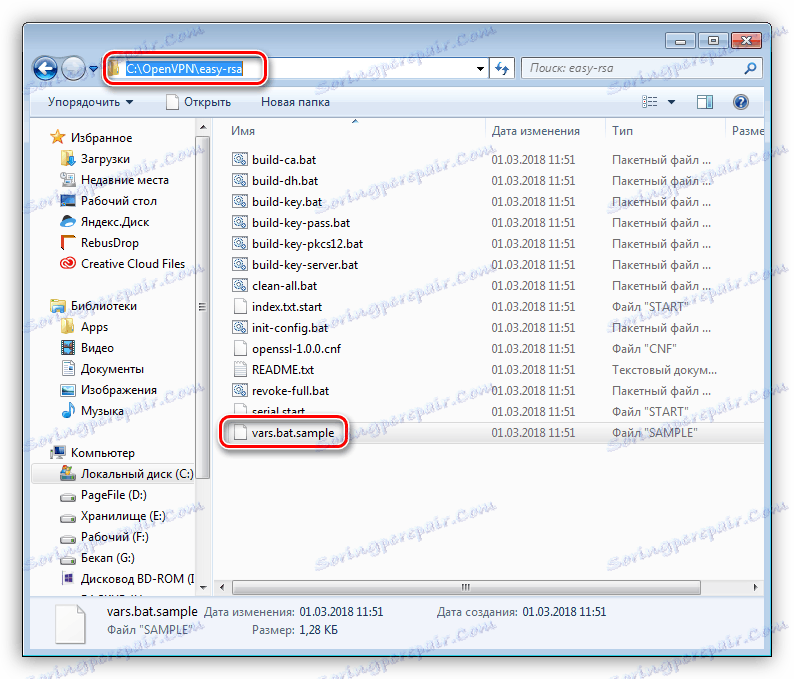

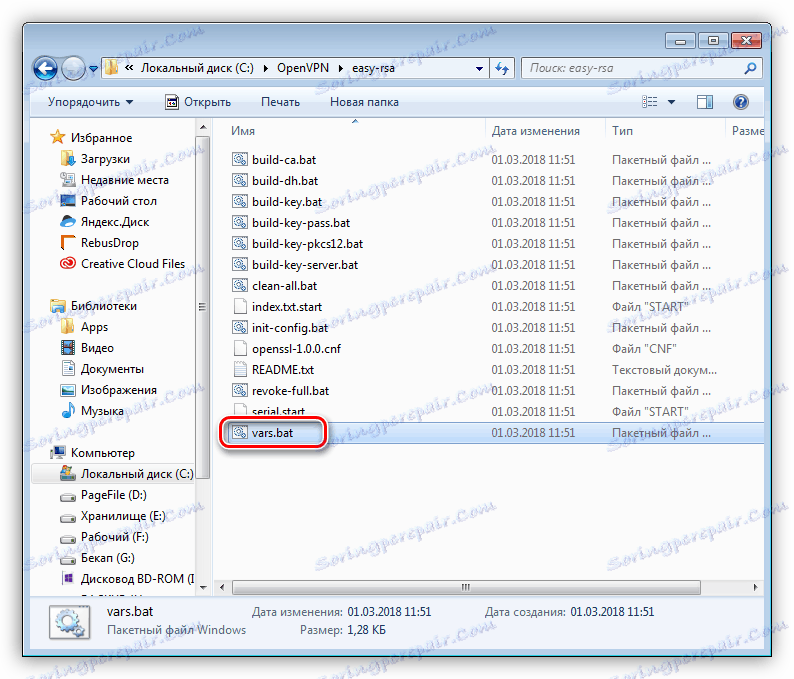

- Przechodzimy do katalogu "easy-rsa" , który w naszym przypadku znajduje się pod adresem

C:OpenVPNeasy-rsaZnajdź plik vars.bat.sample .

![Przejdź do folderu easy-rsa, aby skonfigurować serwer OpenVPN]()

Zmień nazwę na vars.bat (usuń słowo "sample" kropką).

![Zmiana nazwy pliku skryptu w celu skonfigurowania serwera OpenVPN]()

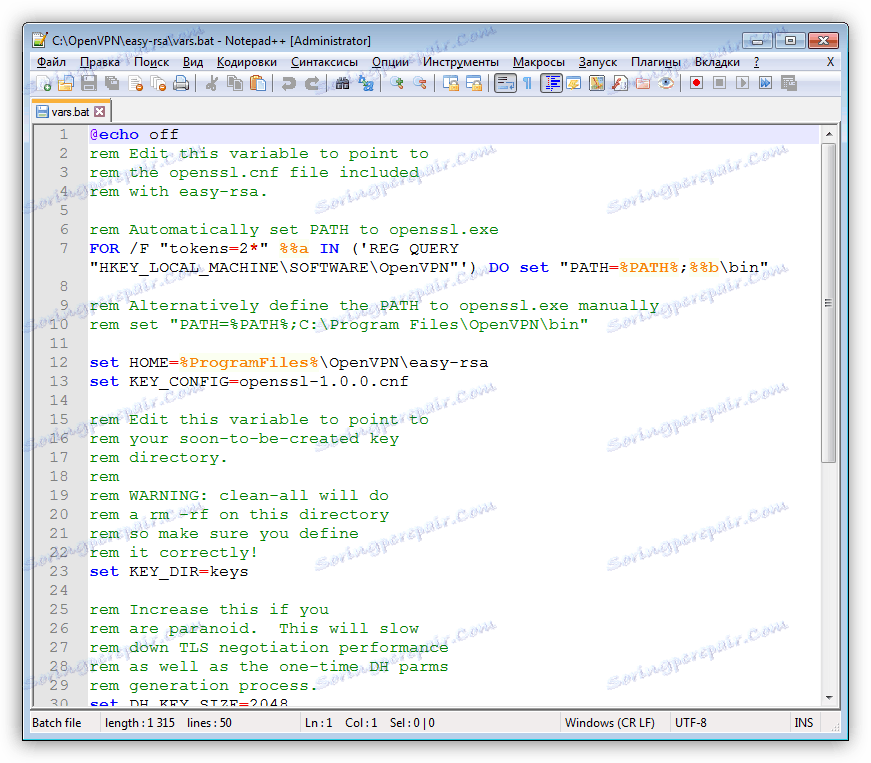

Otwórz ten plik w edytorze Notepad ++ . Jest to ważne, ponieważ jest to notatnik, który pozwala na poprawne edytowanie i zapisywanie kodów, co pomaga uniknąć błędów podczas ich wykonywania.

![Otwieranie pliku skryptu w programie Notepad ++ do konfigurowania serwera OpenVPN]()

- Po pierwsze, usuń wszystkie komentarze zaznaczone na zielono - one tylko przeszkadzają. Otrzymujemy:

![Usuwanie komentarzy z pliku skryptu w celu skonfigurowania serwera OpenVPN]()

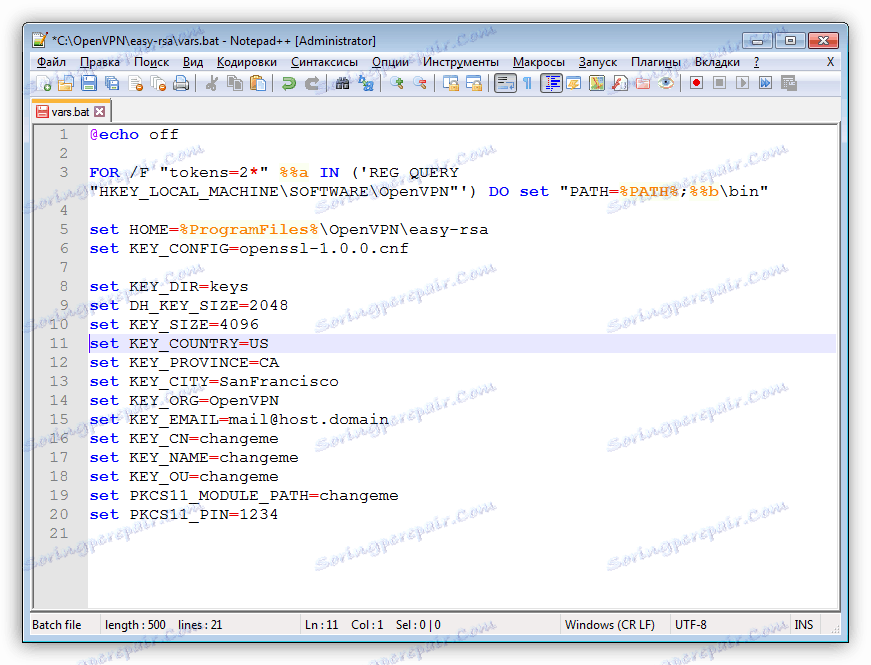

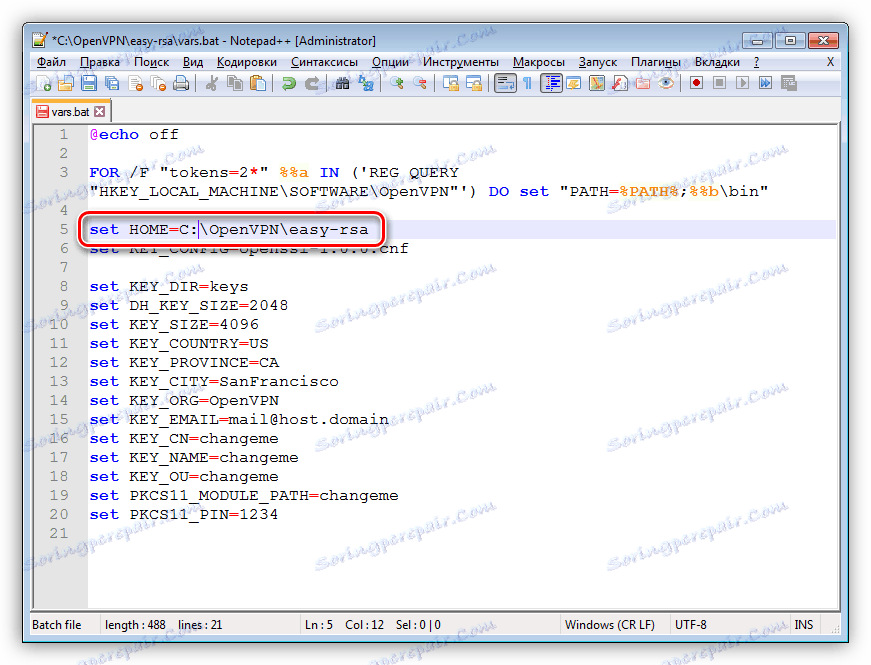

- Następnie zmień ścieżkę do folderu "easy-rsa" na tę, którą wskazaliśmy podczas instalacji. W takim przypadku po prostu usuń zmienną % ProgramFiles% i zmień ją na C :.

![Zmiana ścieżki do katalogu podczas konfigurowania serwera OpenVPN]()

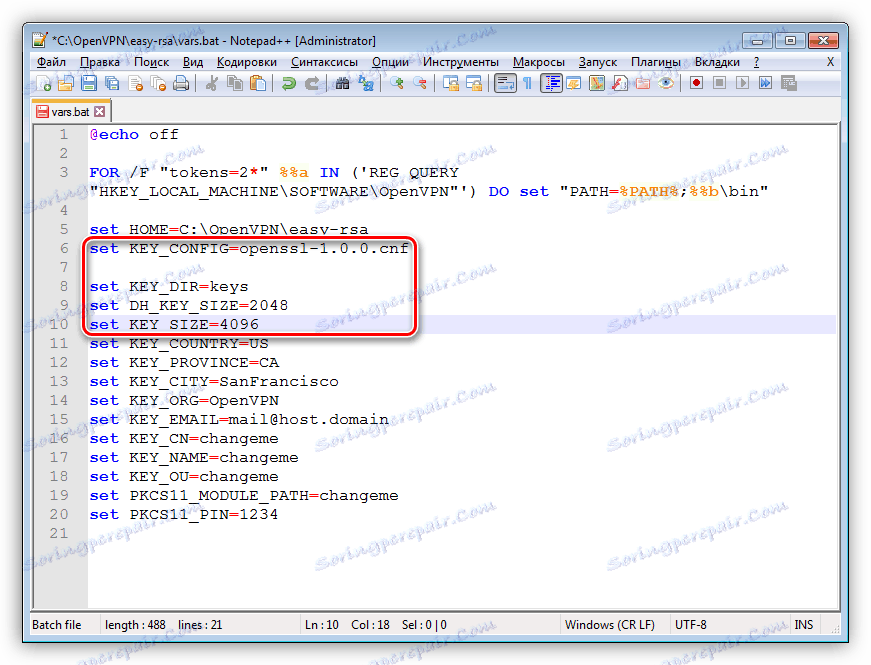

- Następujące cztery parametry pozostają niezmienione.

![Niezmienne parametry w pliku skryptu do konfiguracji serwera OpenVPN]()

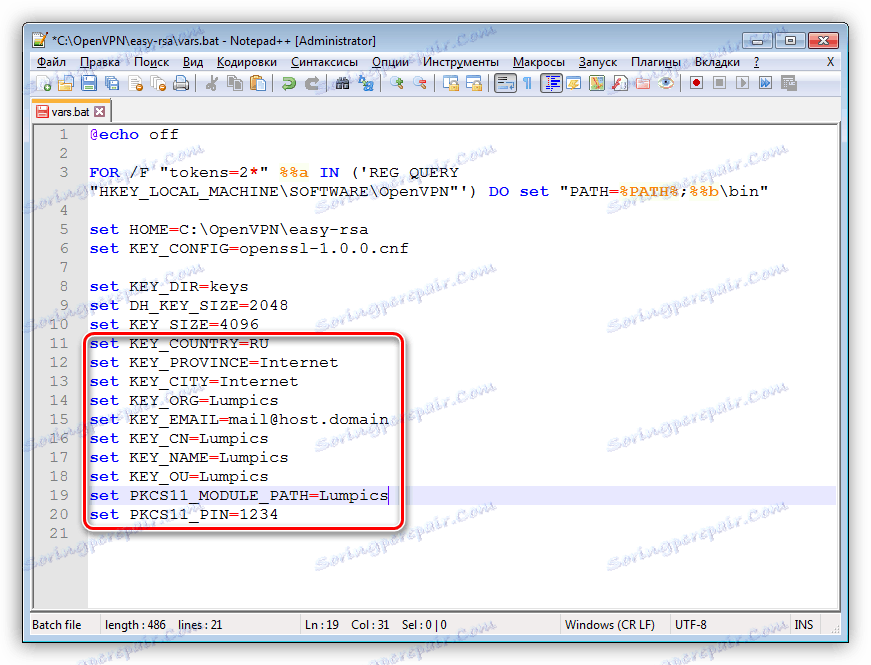

- Pozostałe linie są arbitralne. Przykład na zrzucie ekranu.

![Uzupełnianie dowolnymi informacjami pliku skryptu w celu skonfigurowania serwera OpenVPN]()

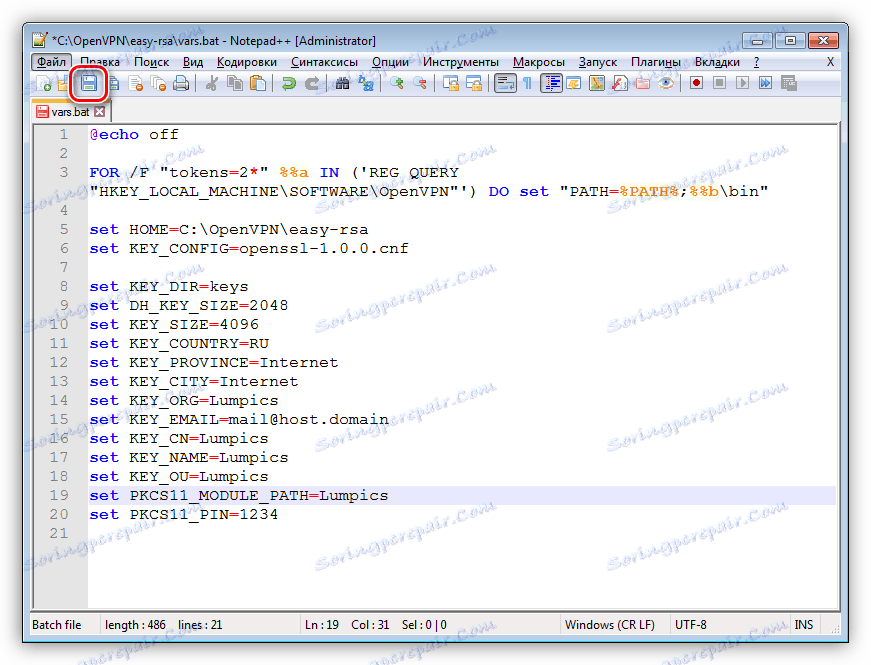

- Zapisz plik.

![Zapisywanie pliku skryptu w celu skonfigurowania serwera OpenVPN]()

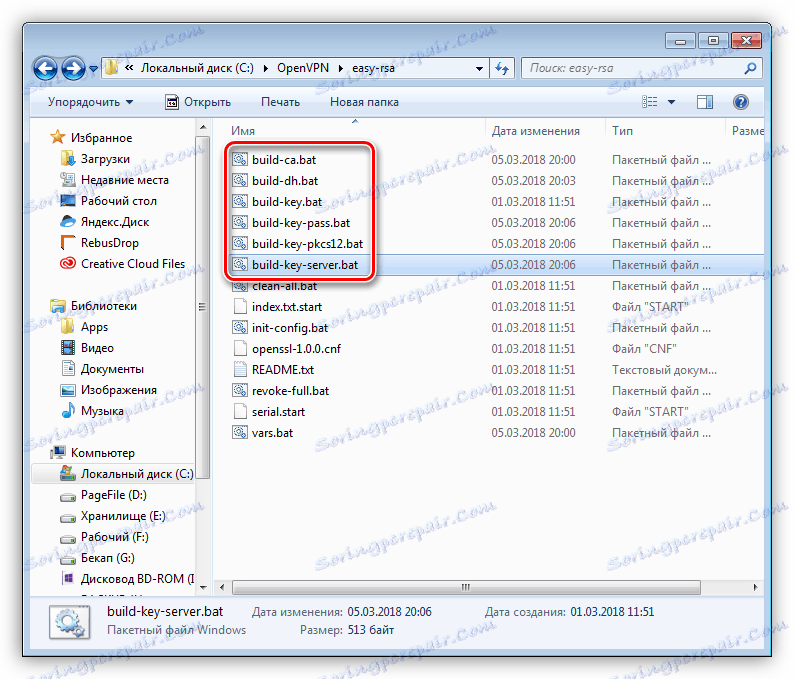

- Musisz również edytować następujące pliki:

- build-ca.bat

- build-dh.bat

- build-key.bat

- build-key-pass.bat

- build-key-pkcs12.bat

- build-key-server.bat

![Pliki do edycji, aby skonfigurować serwer OpenVPN]()

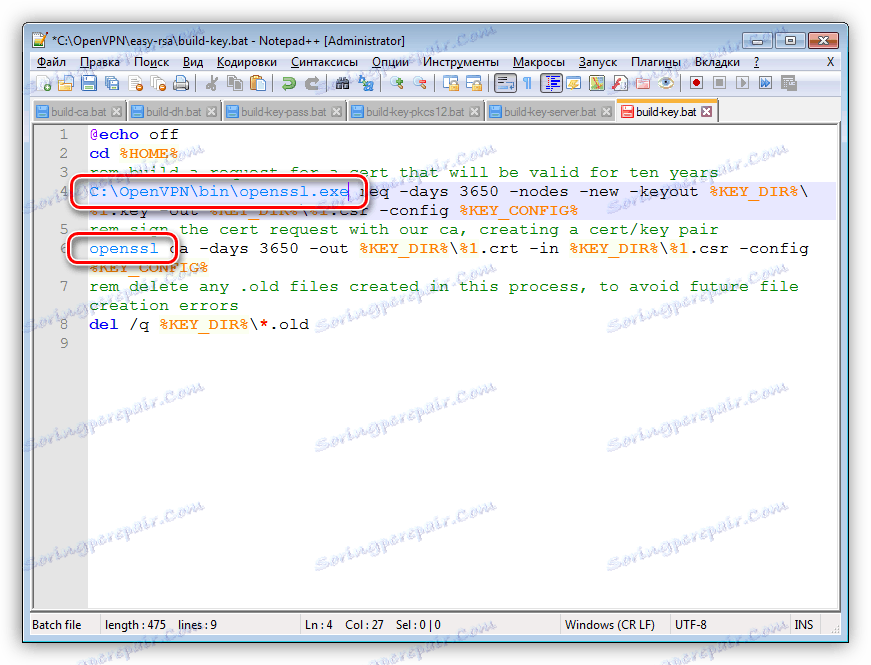

Muszą zmienić zespół

openssldo bezwzględnej ścieżki do odpowiedniego pliku openssl.exe . Nie zapomnij zapisać zmian.

![Edytowanie plików w edytorze Notepad ++ w celu konfiguracji serwera OpenVPN]()

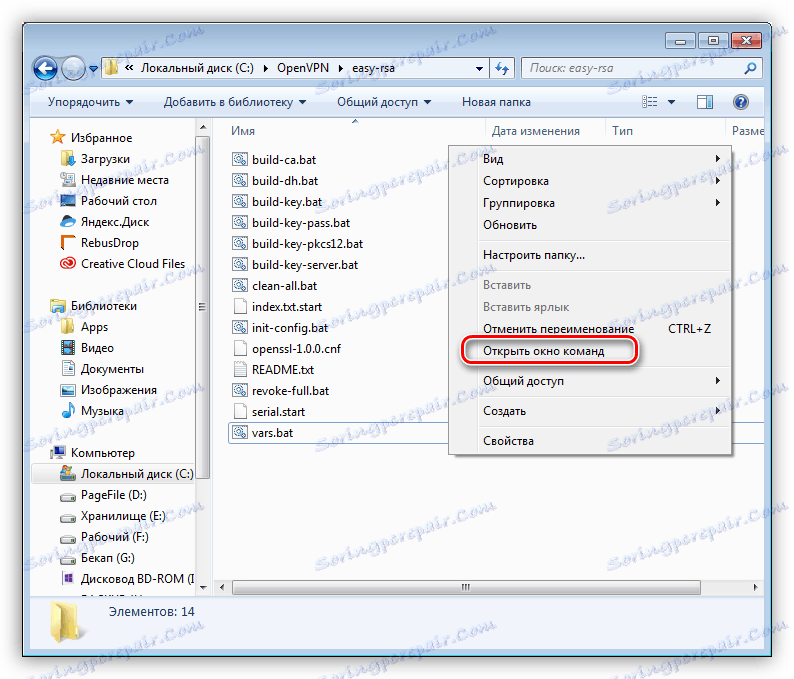

- Teraz otwórz folder "easy-rsa" , przytrzymaj SHIFT i kliknij RMB na wolnym miejscu (nie w plikach). W menu kontekstowym wybierz pozycję "Otwórz okno poleceń" .

![Uruchamianie wiersza polecenia z folderu docelowego podczas konfigurowania serwera OpenVPN]()

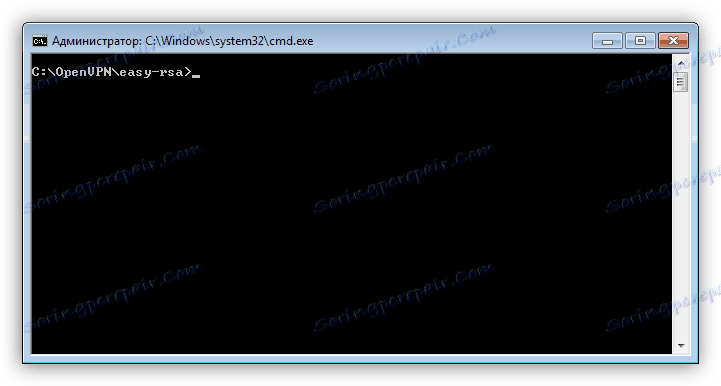

"Linia poleceń" zostanie uruchomiona po przejściu do katalogu docelowego już zakończonego.

![Wiersz poleceń z przejściem do katalogu docelowego podczas konfigurowania serwera OpenVPN]()

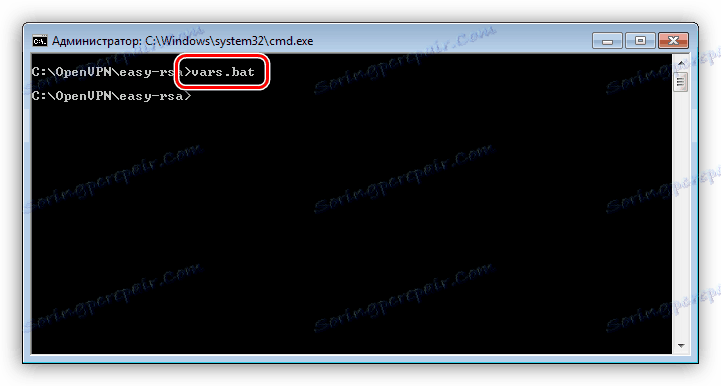

- Wprowadź polecenie wskazane poniżej i naciśnij ENTER .

vars.bat![Uruchomienie skryptu konfiguracyjnego w celu skonfigurowania serwera OpenVPN]()

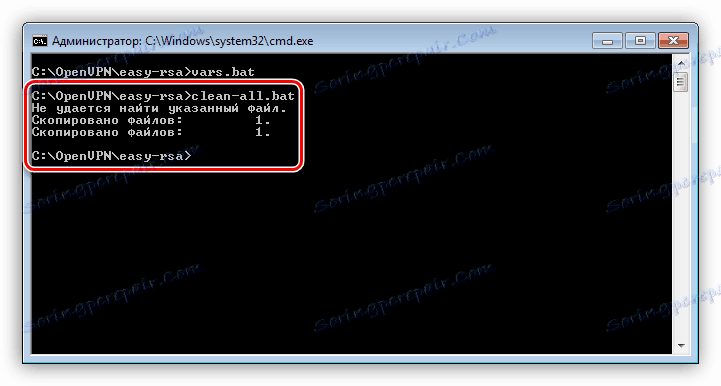

- Następnie uruchom kolejny "plik wsadowy".

clean-all.bat![Tworzenie pustych plików konfiguracyjnych do konfiguracji serwera OpenVPN]()

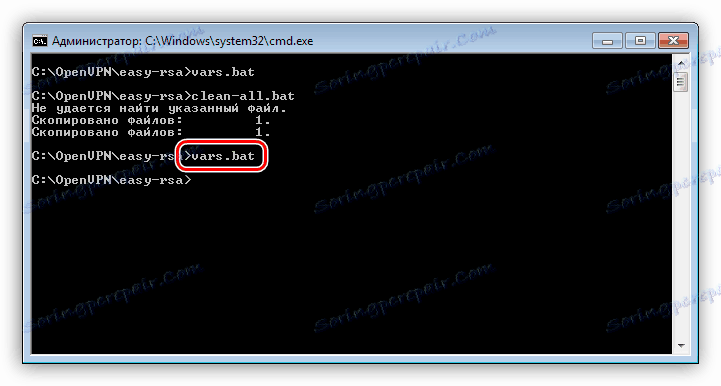

- Powtórz pierwsze polecenie.

![Ponownie uruchom skrypt konfiguracyjny, aby skonfigurować serwer OpenVPN]()

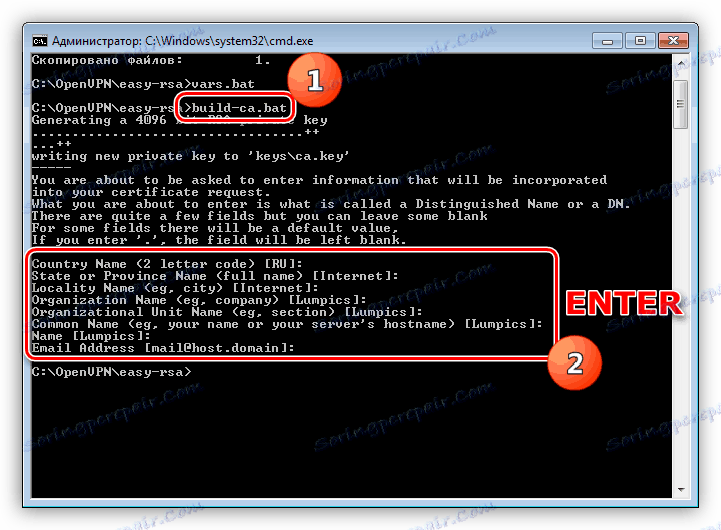

- Następnym krokiem jest utworzenie niezbędnych plików. Do tego używamy polecenia

build-ca.batPo wykonaniu, system zaoferuje potwierdzenie danych, które wprowadziliśmy do pliku vars.bat. Po prostu naciśnij kilkakrotnie ENTER, aż pojawi się wiersz źródłowy.

![Tworzenie certyfikatu głównego w celu skonfigurowania serwera OpenVPN]()

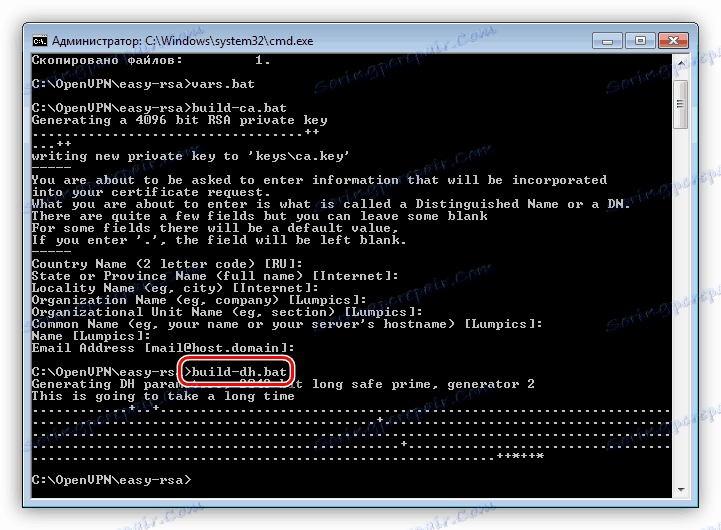

- Utwórz klucz DH za pomocą pliku uruchamiania

build-dh.bat![Tworzenie klucza do konfiguracji serwera OpenVPN]()

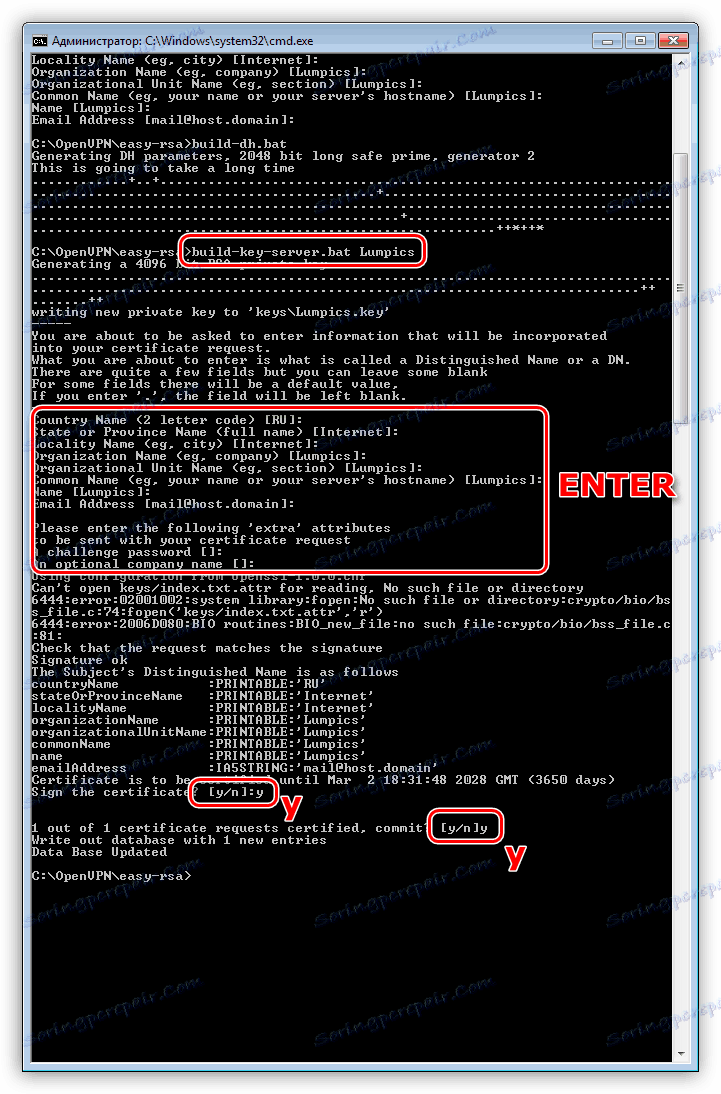

- Przygotowujemy certyfikat dla części serwerowej. Jest jeden ważny punkt. Musi przydzielić nazwę zarejestrowaną w pliku vars.bat w ciągu znaków "KEY_NAME" . W naszym przykładzie jest to Lumpics . Polecenie jest następujące:

build-key-server.bat LumpicsTutaj również musisz potwierdzić dane za pomocą klawisza ENTER , a także wpisać literę "y" (tak) dwukrotnie w razie potrzeby (patrz zrzut ekranu). Wiersz poleceń można zamknąć.

![Tworzenie certyfikatu dla części serwera podczas konfigurowania serwera OpenVPN]()

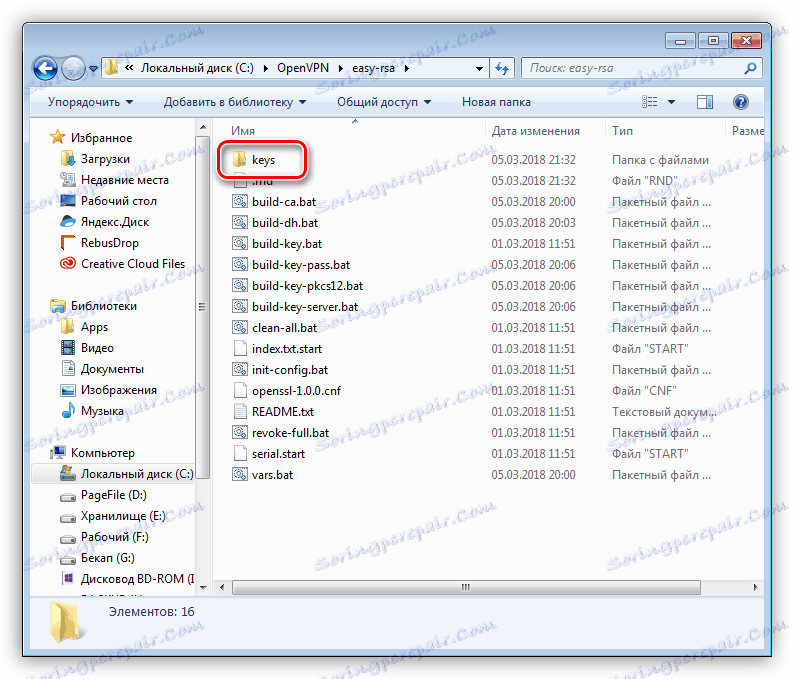

- W naszym katalogu "easy-rsa" pojawił się nowy folder o nazwie "klucze" .

![Folder z kluczami i certyfikatami do konfiguracji serwera OpenVPN]()

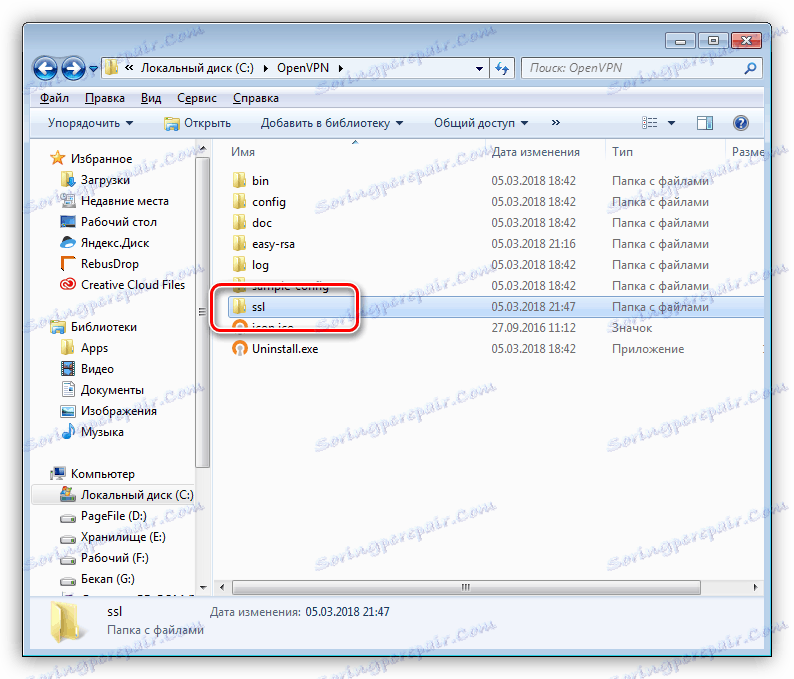

- Jego zawartość musi zostać skopiowana i wklejona do folderu "ssl" , który musi zostać utworzony w katalogu głównym programu.

![Tworzenie folderu do przechowywania kluczy i certyfikatów do konfigurowania serwera OpenVPN]()

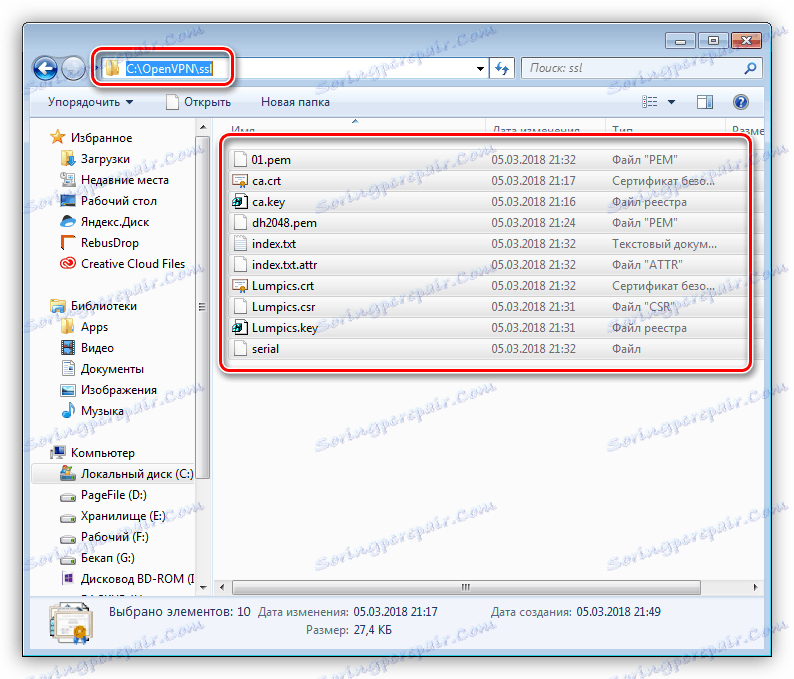

Widok folderu po wstawieniu skopiowanych plików:

![Przenoszenie certyfikatów i kluczy do specjalnego folderu w celu skonfigurowania serwera OpenVPN]()

- Teraz przejdź do katalogu

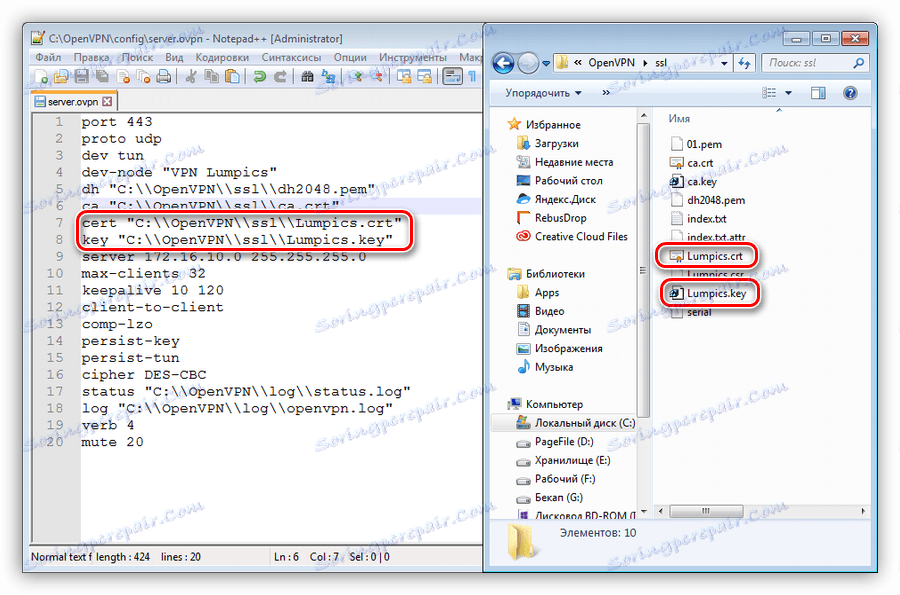

C:OpenVPNconfigTutaj tworzymy dokument tekstowy (PCM - Create - Text document), zmieniamy go na server.ovpn i otwieramy w Notepad ++. Wprowadzamy następujący kod:

port 443

proto udp

dev tun

dev-node "VPN Lumpics"

dh C:OpenVPNssldh2048.pem

ca C:OpenVPNsslca.crt

cert C:OpenVPNsslLumpics.crt

key C:OpenVPNsslLumpics.key

server 172.16.10.0 255.255.255.0

max-clients 32

keepalive 10 120

client-to-client

comp-lzo

persist-key

persist-tun

cipher DES-CBC

status C:OpenVPNlogstatus.log

log C:OpenVPNlogopenvpn.log

verb 4

mute 20Pamiętaj, że nazwy certyfikatów i kluczy muszą odpowiadać nazwom znajdującym się w folderze "ssl" .

![Tworzenie pliku konfiguracyjnego podczas konfigurowania serwera OpenVPN]()

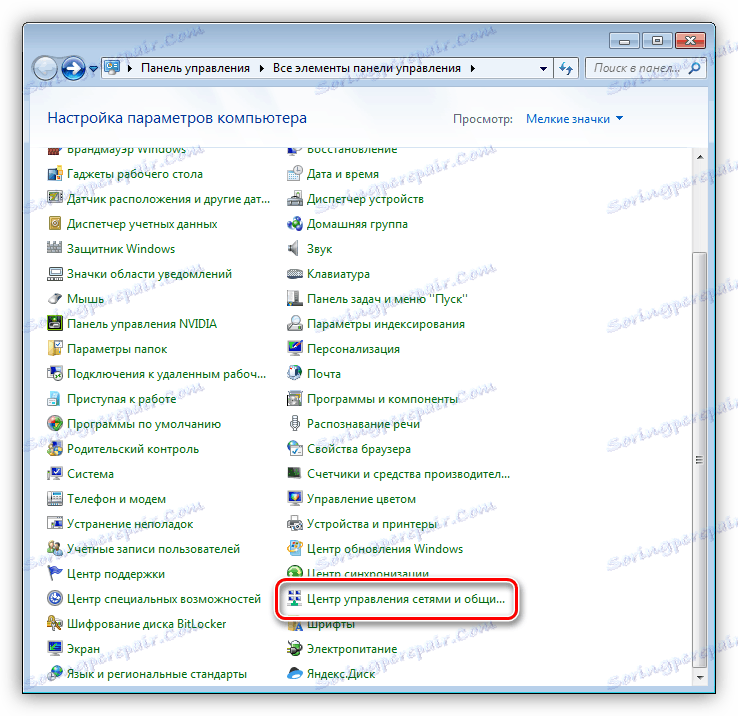

- Następnie otwórz "Panel sterowania" i przejdź do "Network Control Center" .

![Przejdź do Centrum sieci i udostępniania w Panelu sterowania systemu Windows 7]()

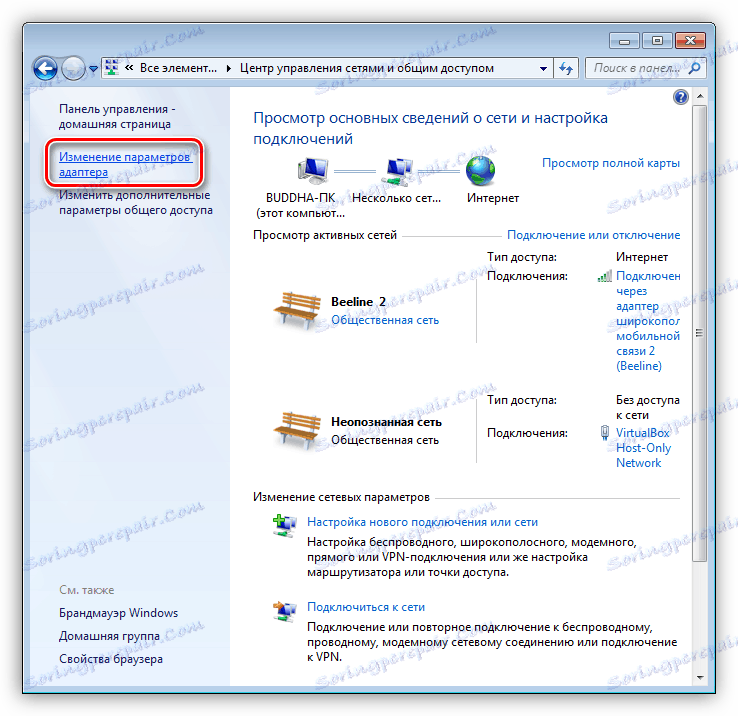

- Kliknij link "Zmień ustawienia adaptera".

![Przejdź do ustawiania ustawień karty sieciowej w systemie Windows 7]()

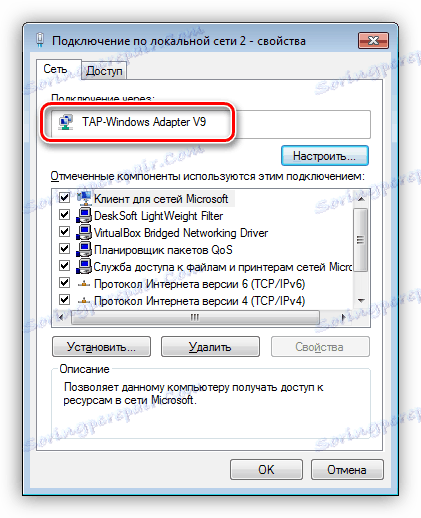

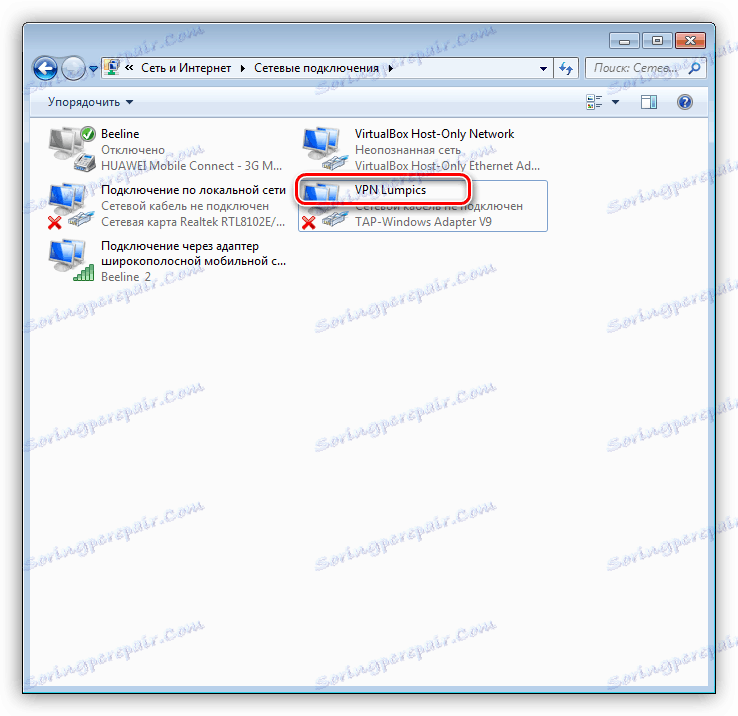

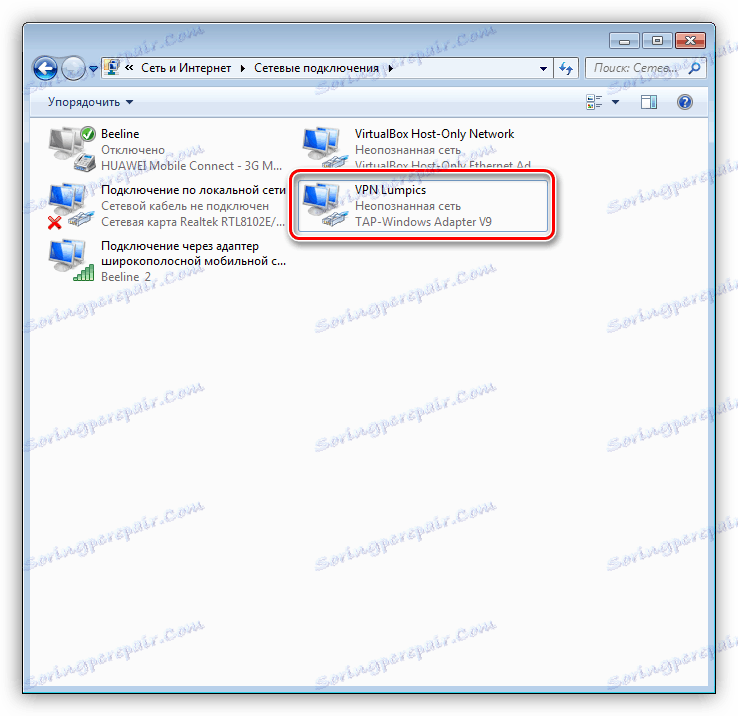

- Tutaj musimy znaleźć połączenie poprzez "TAP-Windows Adapter V9" . Można to zrobić, klikając na połączenie RMB i przechodząc do jego właściwości.

![Właściwości karty sieciowej w systemie Windows 7]()

- Zmień nazwę na "VPN Lumpics" bez cytatów. Ta nazwa musi być zgodna z parametrem "węzeł-dev" w pliku server.ovpn .

![Zmień nazwę połączenia sieciowego w Windows 7]()

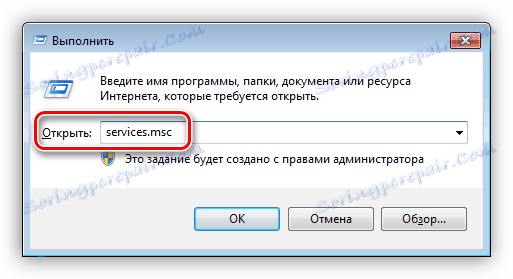

- Ostatnim krokiem jest uruchomienie usługi. Naciśnij kombinację klawiszy Win + R , wprowadź linię pokazaną poniżej i naciśnij ENTER .

services.msc![Dostęp do przystawki Usługi z menu Uruchom w systemie Windows 7]()

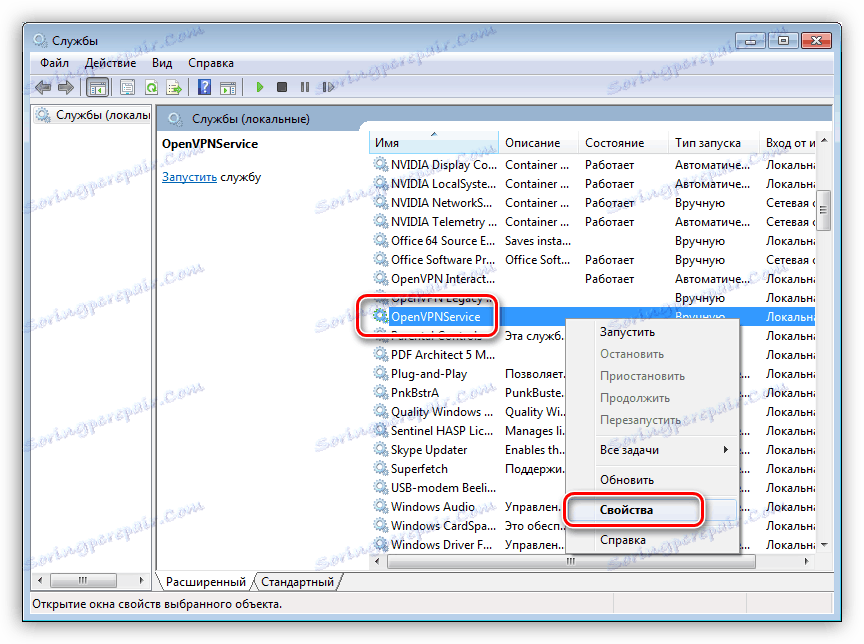

- Znajdujemy usługę o nazwie "OpenVpnService" , kliknij RMB i przejdź do jej właściwości.

![Przejście do właściwości usługi OpenVpnService w systemie Windows 7]()

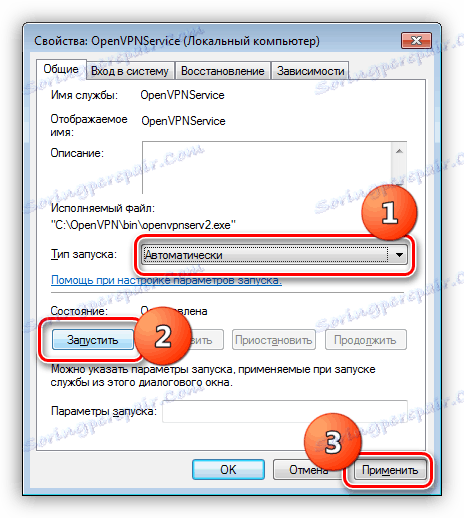

- Typ uruchomienia zmienia się na "Automatyczny" , uruchamiamy usługę i klikamy "Zastosuj" .

![Ustawianie typu uruchamiania i uruchamianie usługi OpenVpnService w systemie Windows 7]()

- Jeśli zrobiliśmy wszystko poprawnie, czerwony krzyżyk powinien zniknąć w pobliżu adaptera. Oznacza to, że połączenie jest gotowe do pracy.

![Aktywne połączenie sieciowe OpenVPN]()

Konfigurowanie strony klienta

Przed rozpoczęciem konfigurowania klienta należy wykonać kilka czynności na komputerze serwera - wygenerować klucze i certyfikat, aby skonfigurować połączenie.

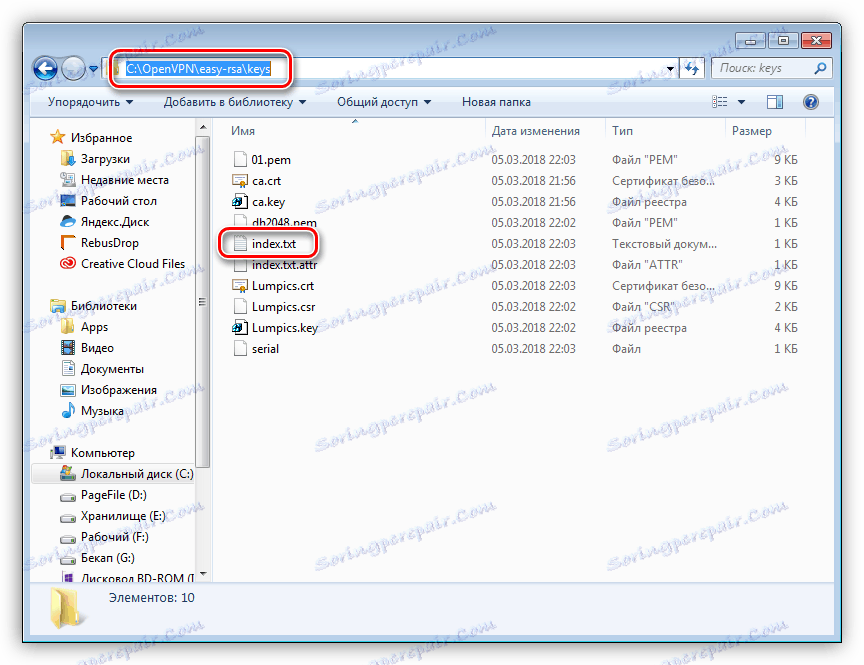

- Przejdź do katalogu "easy-rsa" , następnie do folderu "keys" i otwórz plik index.txt .

![Plik indeksu w folderze z kluczami i certyfikatami na serwerze OpenVPN]()

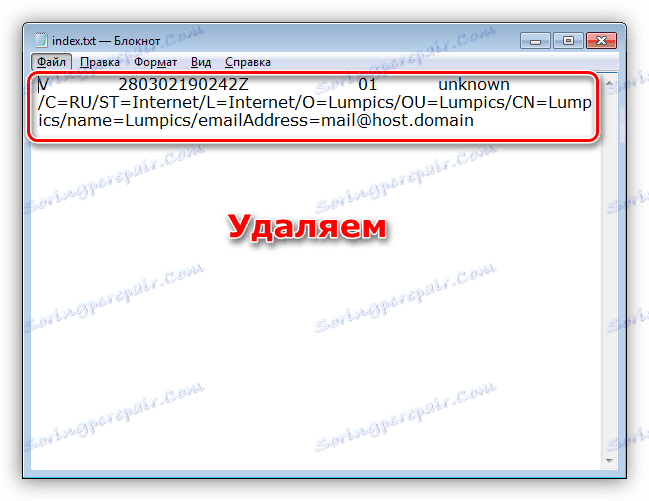

- Otwórz plik, usuń całą zawartość i zapisz.

![Usuwanie informacji z pliku indeksu na serwerze OpenVPN]()

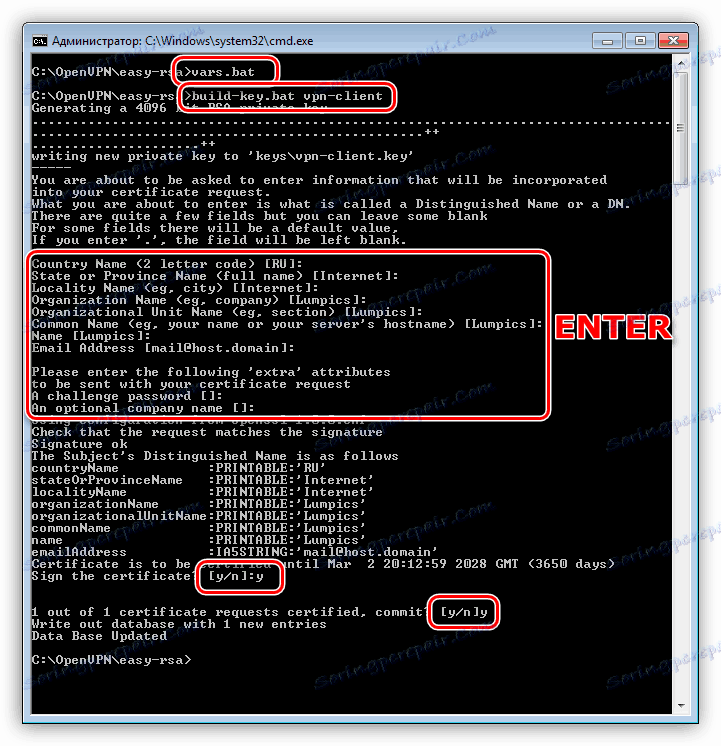

- Wróć do "easy-rsa" i uruchom "Command Line" (SHIFT + RMB - Otwórz okno poleceń).

- Następnie uruchom plik vars.bat , a następnie utwórz certyfikat klienta.

build-key.bat vpn-client![Tworzenie kluczy klienta i certyfikatów na serwerze OpenVPN]()

Jest to ogólny certyfikat dla wszystkich komputerów w sieci. Aby zwiększyć bezpieczeństwo, możesz wygenerować własne pliki dla każdego komputera, ale nazwij je inaczej (nie "vpn-client" , ale "vpn-client1" i tak dalej). W takim przypadku będziesz musiał powtórzyć wszystkie kroki, zaczynając od czyszczenia index.txt.

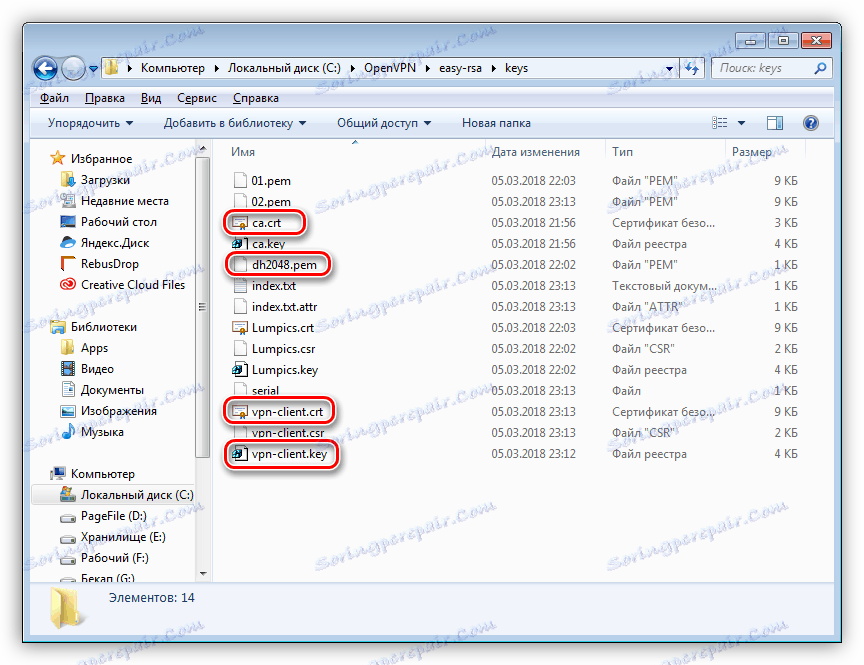

- Ostatnim krokiem jest przeniesienie plików vpn-client.crt , vpn-client.key , ca.crt i dh2048.pem do klienta. Możesz to zrobić w dowolny wygodny sposób, na przykład zapisać na dysku flash USB lub przesłać przez sieć.

![Kopiowanie kluczy i plików certyfikatów na serwerze OpenVPN]()

Prace, które należy wykonać na komputerze klienta:

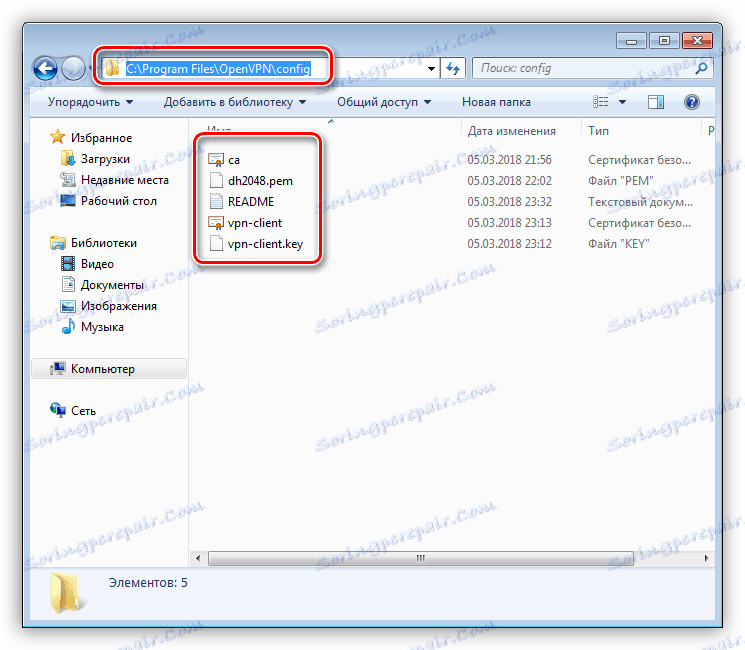

- Zainstaluj OpenVPN w zwykły sposób.

- Otwórz katalog z zainstalowanym programem i przejdź do folderu "config" . Tutaj musisz wstawić nasz certyfikat i pliki kluczy.

![Przesyłanie kluczy i plików certyfikatów do komputera klienta za pomocą OpenVPN]()

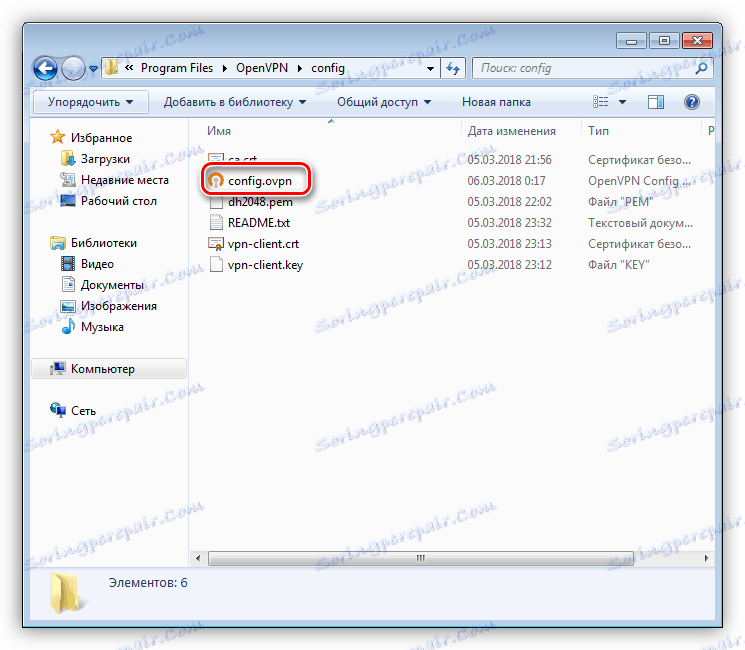

- W tym samym folderze utwórz plik tekstowy i zmień jego nazwę na config.ovpn .

![Tworzenie pliku konfiguracyjnego na komputerze klienta przy pomocy OpenVPN]()

- Otwórz w edytorze i napisz następujący kod:

client

resolv-retry infinite

nobind

remote 192.168.0.15 443

proto udp

dev tun

comp-lzo

ca ca.crt

cert vpn-client.crt

key vpn-client.key

dh dh2048.pem

float

cipher DES-CBC

keepalive 10 120

persist-key

persist-tun

verb 0W linii "zdalnej" możesz wpisać zewnętrzny adres IP serwera - w ten sposób uzyskamy dostęp do Internetu. Jeśli zostawisz wszystko w obecnym stanie, będzie można połączyć się z serwerem tylko za pomocą zaszyfrowanego kanału.

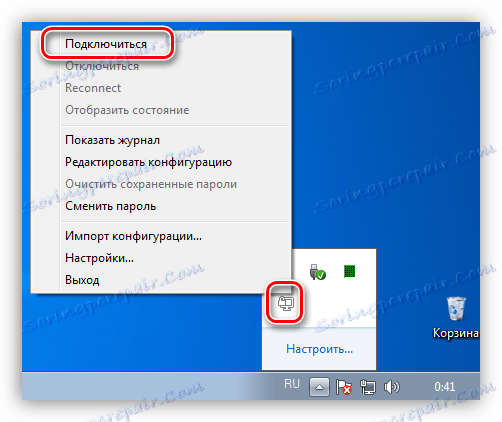

- Uruchamiamy GUI OpenVPN w imieniu administratora za pomocą skrótu na pulpicie, następnie w zasobniku znajdujemy odpowiednią ikonę, klikamy RMB i wybieramy pierwszy element o nazwie "Połącz" .

![Łączenie się z serwerem OpenVPN na komputerze klienta]()

To kończy konfigurację serwera i klienta OpenVPN.

Wniosek

Porządkowanie własnej sieci VPN pozwoli na jak największą ochronę przesyłanych informacji, a także na zabezpieczenie dostępu do Internetu. Najważniejsze, aby zachować ostrożność podczas konfigurowania serwera i części klienta, a przy odpowiednich akcjach można korzystać ze wszystkich zalet prywatnej sieci wirtualnej.